Eine Studie zeigt, dass neun von zehn Entscheidungsträgern wissen, dass APIs ein trojanisches Pferd für Cyberangriffe sind – aber die meisten investieren nicht in fortschrittliche Sicherheitsanwendungen. Das aktuelle hohe API-Wachstum verschärft die Risiken.

Eine große Mehrheit der Entscheidungsträger ignoriert das wachsende Sicherheitsrisiko von APIs (Application Programming Interfaces) für ihr Unternehmen. Zu diesem Ergebnis kommt die neueste Umfrage von Fastly, einer der weltweit schnellsten Edge-Cloud-Plattformen, unter 235 IT- und Cybersicherheits-Experten. APIs sind seit langem als einer der Grundpfeiler der digitalen Wirtschaft anerkannt. Jüngste Zahlen zeigen, dass mittlerweile der Großteil des gesamten Internetverkehrs über APIs abgewickelt wird.

Fortschrittliche API-Sicherheit: Mangelware

🔎 C-Level und interne Sicherheitsexperten sind sich uneins in Sachen Sicherheit und APIs (Bild: Fastly).

Die Allgegenwärtigkeit von APIs bedeutet, dass sie zu einem der beliebtesten Einfallstore für Cyber-Angriffe geworden sind. In der Fastly-Umfrage gaben 84 Prozent der Befragten zu, dass sie über keine fortschrittlichen API-Sicherheitsvorkehrungen verfügen.

Der Mangel an Maßnahmen gegen API-Missbrauch tritt auf, obwohl die große Mehrheit der Entscheidungsträger weiß, dass es diesbezüglich Probleme gibt. 95 Prozent der von Fastly befragten Unternehmen gaben an, in den letzten zwölf Monaten Probleme mit der API-Sicherheit gehabt zu haben. Mehr als drei Viertel (79 Prozent) haben die Einführung oder Integration einer neuen Anwendung aufgrund von API-Sicherheitsbedenken verzögert. Darüber hinaus sagten 79 Prozent, dass sie der API-Sicherheit eine hohe oder sehr hohe Bedeutung beimessen. Auf die Frage, warum nichts davon umgesetzt wurde, waren „unzureichendes Budget“ und „fehlendes Fachwissen“ die am häufigsten genannten Gründe.

Risiko von Betriebsunterbrechungen und Reputationsverlusten

Die Ergebnisse unserer breit angelegten Umfrage zeigen, dass Entscheidungsträger wissen, dass die zunehmende Abhängigkeit von APIs ein Risiko für schwere Cyberangriffe darstellt. Aber bisher unternehmen sie nicht genug, um dem entgegenzuwirken. Dies ist überraschend, wenn man bedenkt, dass die operativen Kosten und Reputationsschäden infolge einer Sicherheitsverletzung die Kosten für die Bereitstellung einer konsolidierten Webanwendungs- und API-Sicherheitslösung bei weitem übersteigen.

Wichtigste Problembereiche

Auf die Frage, welche Eigenschaften einer API-Sicherheitsplattform für ihr Unternehmen am wichtigsten wären, nannten die Befragten an erster Stelle die Identifizierung von APIs, die personenbezogene oder sensible Daten preisgeben (43 Prozent). Weitere Hauptanliegen waren die Identifizierung aller APIs, einschließlich der nicht dokumentierten (40 Prozent), sowie die Protokollierung und Überwachung (28 Prozent). Aufgrund der hohen Anzahl von Meldungen herkömmlicher Sicherheitslösungen fällt es Unternehmen jedoch zunehmend schwerer, API-Angriffe zu erkennen.

Credential Stuffing, Missbrauch von Geschäftslogik und DDoS-Angriffe sind nur einige der bösartigen automatisierten Bot-Angriffe, die eingesetzt werden, um Konten zu übernehmen und Identitätsdiebstahl und Betrug zu begehen. Leicht verfügbare Skripte und Tools machen es einfacher denn je, API-Angriffe zu orchestrieren, und herkömmliche Bot-Abwehrtechniken haben Schwierigkeiten, diese potenziell verheerenden Angriffe zu erkennen.

KI-Sicherheitslösungen ungenutzt – aber im Kommen

Eine Lösung für die Komplexität der API-Landschaft könnte eine neue Generation von KI-gestützten Cybersicherheitssystemen sein. Fastly fand allerdings heraus, dass es derzeit wenig Begeisterung für diese neuen Systeme gibt. Nur 14 Prozent der befragten Unternehmen betrachten den Einsatz von KI-Technologien in der API-Sicherheit als Priorität. Dennoch erwarten 58 Prozent, dass generative KI in einem Zeitfenster von etwa zwei bis drei Jahren einen „großen oder sehr großen“ Einfluss auf die API-Sicherheit haben wird. Im regionalen Vergleich gehen die Befragten aus den DACH-Ländern und aus Spanien am meisten von einem hohen bis sehr hohen Einfluss von KI auf die API-Sicherheit aus (65 Prozent).

Sektorale und regionale Unterschiede

Ein beunruhigender Aspekt der Fastly-Umfrage ist, dass stark regulierte Sektoren, die mit sensiblen Daten umgehen, zu den schlimmsten Verursachern von API-Inaktivität gehören. Nur 80 Prozent der Befragten im Finanzdienstleistungssektor messen der API-Sicherheit eine hohe oder sehr hohe Bedeutung bei. Im Vergleich dazu sind es im Groß- und Einzelhandel sowie im E-Commerce 89 Prozent.

API-Schwachstellen werden in den untersuchten Regionen unterschiedlich häufig entdeckt. Unternehmen aus der DACH-Region sowie aus Spanien melden mit 47 Prozent die meisten Schwachstellen. Gleichzeitig sind nur 13 Prozent der Befragten in der DACH-Region der Ansicht, dass ihre API-Sicherheit fortschrittlich genug ist. Die Manipulation von APIs ist in der DACH-Region das häufigste Problem, während in Großbritannien und Skandinavien Zombie-APIs die größte Herausforderung darstellen.

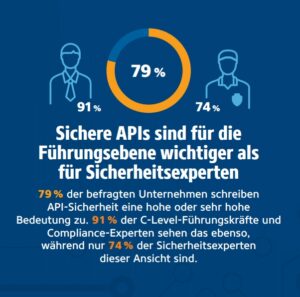

C-Level und internen Sicherheitsexperten uneins

Eine interessante Erkenntnis ist die Diskrepanz zwischen den Einstellungen innerhalb der Unternehmenshierarchien. 91 Prozent der C-Suite- und Compliance-Experten messen der API-Sicherheit eine „hohe oder sehr hohe“ Bedeutung bei, aber nur 74 Prozent der internen Sicherheitsexperten teilen diese Einschätzung. Dies könnte darauf hindeuten, dass Sicherheitsexperten das Ausmaß der Bedrohung unterschätzen – oder dass sie tagtäglich mit einer größeren Anzahl von Bedrohungen konfrontiert sind.

Hintergrund zu der Studie

Im Rahmen dieser Studie wurden 235 wichtige IT- und Cybersicherheits-Entscheidungsträgeren in Großunternehmen verschiedener Branchen in Großbritannien, Frankreich, Spanien, Skandinavien (Dänemark, Norwegen, Schweden, Finnland) und der DACH-Region befragt.

Mehr bei Fastly.com

Über Fastly

Die leistungsstarke und programmierbare Edge-Cloud-Plattform von Fastly unterstützt weltweit führende Marken bei der Bereitstellung bestmöglicher Online-Erlebnisse. Fastly bietet seinen Kund:innen Edge Computing, Content Delivery sowie Cybersecurity- und Observability-Produkte zur Verbesserung ihrer Website-Performance, Erhöhung der Sicherheit und Förderung von Innovationen auf globaler Ebene.