Mehrfachangriffe von Ransomware-Gruppen machen Schule – Hive, LockBit und BlackCat Ransomware-Banden greifen nacheinander dasselbe Netzwerk an. Das zeigt das Sophos X-Ops Active Adversary Whitepaper: angegriffenes Unternehmen erhielt drei verschiedene Ransomware-Meldungen für dreifach verschlüsselte Dateien.

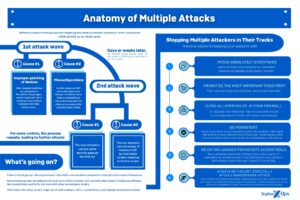

Im aktuellen Sophos X-Ops Active Adversary Whitepaper “Multiple Attackers: A Clear and Present Danger” berichtet Sophos, dass die drei bekannten Ransomware-Gruppen Hive, LockBit und BlackCat, nacheinander dasselbe Netzwerk angegriffen haben. Die ersten beiden Angriffe erfolgten innerhalb von zwei Stunden, der dritte Angriff fand zwei Wochen später statt. Jede Ransomware-Gruppe hinterließ ihre eigene Lösegeldforderung und einige der Dateien waren dreifach verschlüsselt.

3er-Angriff sorgt für dreifache Verschlüsselung

„Es ist schon schlimm genug, eine einzige Ransomware-Meldung von einer Cyberkriminellen-Gruppe zu erhalten, ganz zu schweigen von gleich dreien”, sagt John Shier, Senior Security Advisor bei Sophos. „Mehrere Angreifer schaffen eine ganz neue Ebene der Komplexität für die Wiederherstellung, insbesondere wenn Dateien dreifach verschlüsselt sind. Cybersicherheit mit Prävention, Erkennung und Reaktion ist für Unternehmen jeder Größe und Art von entscheidender Bedeutung – kein Unternehmen ist vor Angriffen gefeit.”

🔎 So funktioniert eine Mehrfachattacke durch Ransomware-Banden wie Hive, LockBit und BlackCat (Bild: Sophos).

In dem Whitepaper werden weitere Fälle von sich überschneidenden Cyberangriffen beschrieben, darunter Kryptominers, Remote-Access-Trojaner (RATs) und Bots. Wenn in der Vergangenheit mehrere Angreifer auf ein und dasselbe System abzielten, erstreckten sich die Angriffe in der Regel über viele Monate oder mehrere Jahre hinweg. Die im aktuellen Sophos Whitepaper beschriebenen Attacken fanden innerhalb weniger Tage und Wochen statt – in einem Fall sogar gleichzeitig. Oft werden die Organisationen von den Angreifenden über denselben verwundbaren Einstiegspunkt in das Netzwerk attackiert.

Konkurrenz und Kooperation zwischen Cybergangstern

Normalerweise konkurrieren Cyberkriminelle, was es für mehrere Angreifer schwieriger macht, gleichzeitig zu operieren. Meist eliminieren sie ihre Konkurrenten auf demselben System. Die heutigen RATs weisen in kriminellen Foren häufig auf die Möglichkeit des Bot-Killings hin. Bei dem Angriff, an dem die drei Ransomware-Gruppen beteiligt waren, löschte BlackCat als letzte Ransomware-Gruppe auf dem System nicht nur Spuren ihrer eigenen Aktivitäten, sondern auch die von LockBit und Hive. In einem anderen Fall wurde ein System von LockBit-Ransomware infiziert. Etwa drei Monate später gelang es Mitgliedern von Karakurt Team, einer Gruppe mit Verbindungen zu Conti, die von LockBit geschaffene Hintertür zu nutzen, um Daten zu stehlen und Lösegeld zu verlangen.

LockBit erlaubt Mitliedern auch Kooperationen

„Im Großen und Ganzen scheinen sich Ransomware-Gruppen nicht offen feindlich gegenüberzustehen. Tatsächlich verbietet LockBit seinen Mitgliedern nicht ausdrücklich, mit Konkurrenten zusammenzuarbeiten”, sagt Shier. „Wir haben keine Beweise für eine Zusammenarbeit. Aber es ist möglich, dass Angreifer erkennen, dass es in einem zunehmend umkämpften Markt nur eine begrenzte Anzahl von Angriffszielen gibt. Oder sie glauben, je mehr Druck auf ein Ziel ausgeübt wird, beispielsweise durch mehrere Angriffe, desto wahrscheinlicher ist es, dass die Opfer zahlen. Vielleicht führen sie Gespräche auf hoher Ebene und treffen Vereinbarungen, die für beide Seiten vorteilhaft sind, etwa dass eine Gruppe die Daten verschlüsselt und die andere exfiltriert. Irgendwann müssen diese Gruppen entscheiden, ob sie zusammenarbeiten und dieses Vorgehen weiter ausbauen, oder ob sie mehr auf Wettbewerb setzen. Im Moment aber ist das Spielfeld für mehrere Angriffe durch verschiedene Gruppen offen.”

Nicht gepatchte Sicherheitslücken als Einfallstore

Bei den im Whitepaper beschriebenen Angriffen erfolgten die meisten Erstinfektionen über nicht gepatchte Sicherheitslücken. Dazu gehören Lücken in Log4Shell, ProxyLogon und ProxyShell oder schlecht konfigurierte beziehungsweise ungesicherte RDP-Server (Remote Desktop Protocol). In den meisten Fällen, in denen mehrere Angreifer beteiligt waren, gelang es den Opfern nicht, den ursprünglichen Angriff wirksam zu beheben, so dass die Tür für künftige cyberkriminelle Aktivitäten offenstand. Damit wurden die gleichen RDP-Fehlkonfigurationen sowie Anwendungen wie RDWeb oder AnyDesk zu einem leicht ausnutzbaren Weg für Folgeangriffe. Ungeschützte oder manipulierte RDP- und VPN-Server gehören zu den beliebtesten „Angeboten“, die im Dark Web verkauft werden.

Active Adversary Playbook

„Im aktuellen Active Adversary Playbook stellt Sophos für das Jahr 2021 fest, dass Unternehmen gleichzeitig mehrfach angegriffen werden und dass dies ein wachsender Trend sein könnte”, sagt Shier. „Die Tatsache, dass die Zunahme von Mehrfachangriffen aktuell noch auf Basis einzelner Fälle nachvollzogen werden muss, gibt Cyberkriminellen reichlich Gelegenheit, sich über die ausnutzbaren Systeme noch weiter in diese Richtung zu bewegen.”

Um mehr über multiple Cyberangriffe zu erfahren, einschließlich Details über den kriminellen Untergrund sowie praktischer Ratschläge zum Schutz von Systemen vor solchen Angriffen, steht das vollständige Whitepaper „Multiple Attackers: A Clear and Present Danger” bei Sophos zum Download bereit.

Mehr bei Sophos.com

Über Sophos Mehr als 100 Millionen Anwender in 150 Ländern vertrauen auf Sophos. Wir bieten den besten Schutz vor komplexen IT-Bedrohungen und Datenverlusten. Unsere umfassenden Sicherheitslösungen sind einfach bereitzustellen, zu bedienen und zu verwalten. Dabei bieten sie die branchenweit niedrigste Total Cost of Ownership. Das Angebot von Sophos umfasst preisgekrönte Verschlüsselungslösungen, Sicherheitslösungen für Endpoints, Netzwerke, mobile Geräte, E-Mails und Web. Dazu kommt Unterstützung aus den SophosLabs, unserem weltweiten Netzwerk eigener Analysezentren. Die Sophos Hauptsitze sind in Boston, USA, und Oxford, UK.

Passende Artikel zum Thema

[starbox id=USER_ID] <> ff7f00