Sophos bietet zwei neue Security-Switche an. Die High-End-Switche der 200er-Serie mit 24 und 48 Ports erweitern das integrierte Cyber-Security-Ökosystem von Sophos.

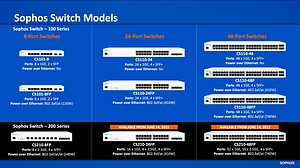

Nach dem Launch der ersten aus der Cloud heraus gemanagten Sophos Switche im Januar 2022 präsentiert der Security-Spezialist jetzt zwei weitere 2.5G High-End-Modelle der 200-er Serie: den 24-Port Switch CS210-24FP und den 48-Port Switch CS210-48FP. Beide Modelle sind seit 14. Juni 2022 über die Distribution und die Channel-Partner verfügbar.

Für hybride Arbeitsumgebungen und Remote

Insbesondere für hybride Arbeitsumgebungen und bei vielen Remote-Arbeitsplätzen verschlankt und erleichtert die einfache Einrichtung, die nahtlose Integration in bereits vorhandene Security- und Netzwerkumgebungen und die zentrale Bedienung aller genutzter Sophos-Produkte das Management. Mit dem Cloud-basierten Sophos Central Gerätemanagement, über das alle Sophos-Lösungen zentral verwaltet werden können, erfolgt die lückenlose und integrierte Administration aller Sicherheitsoptionen und Netzwerkeinstellungen. Wahlweise stehen zur Administration zudem das lokale Webinterface, das Command Line Interface oder SNMP für zusätzliche Konfigurationsoptionen zur Verfügung.

1G- und 2.5G-Ports mit PoE

Beide neuen Modelle bieten eine Mischung aus 1G- und 2.5G-Ports und sind mit Full Power over Ethernet (PoE) ausgestattet. Alle 2.5G-Ports der neuen Sophos Switche funktionieren auch mit Zwischengeschwindigkeiten wie 100 Mbit/s oder 1 Gbit/s, sodass angeschlossene Geräte mit unterschiedlichen Netzwerk-Übertragungsgeschwindigkeiten (über Cat5e- und Cat6-Kabel) betrieben werden können.

Mehr bei Sophos.com

Über Sophos Mehr als 100 Millionen Anwender in 150 Ländern vertrauen auf Sophos. Wir bieten den besten Schutz vor komplexen IT-Bedrohungen und Datenverlusten. Unsere umfassenden Sicherheitslösungen sind einfach bereitzustellen, zu bedienen und zu verwalten. Dabei bieten sie die branchenweit niedrigste Total Cost of Ownership. Das Angebot von Sophos umfasst preisgekrönte Verschlüsselungslösungen, Sicherheitslösungen für Endpoints, Netzwerke, mobile Geräte, E-Mails und Web. Dazu kommt Unterstützung aus den SophosLabs, unserem weltweiten Netzwerk eigener Analysezentren. Die Sophos Hauptsitze sind in Boston, USA, und Oxford, UK.