Durch eine dezentrale Public Key-Infrastruktur (PKI) bringen Unternehmens unterschiedliche Verfahren zur Anwendung. Eine zentrale Nachverfolgung der Zertifizierungen findet nicht statt. Das Ergebnis: viele Unternehmen wissen heute nicht, wie viele Zertifikate in ihrem Ökosystem im Umlauf sind, wer sie kontrolliert und wann sie erneuert werden müssen.

Um digitale Geschäftsmodelle erfolgreich zur Anwendung bringen zu können, müssen Unternehmen sicherstellen, dass ihre Mitarbeiter, Partner, Zulieferer und Kunden ihren digitalen Ökosystemen – ihren Infrastrukturen und sämtlichen auf diesen operierenden digitalen Identitäten – das größtmögliche digitale Vertrauen entgegenbringen.

Dieses beruht, zu einem wesentlichen Teil, auf befristet gültigen digitalen Zertifikaten, die mit den einzelnen Identitäten verknüpft sind. Über sie lässt sich sicherstellen, dass jede in einem Unternehmensnetzwerk operierende digitale Identität auch wirklich die ist, für die sie sich ausgibt – egal ob es sich nun um eine natürliche Person, ein Gerät oder eine Maschine handelt.

Wer hat die ganzen Zertifikate im Blick?

Um hier nun zu verhindern, dass ein abgelaufenes Zertifikat einer Entität zu einem Prozessausfall, zur Bildung einer Systemschwachstelle oder zu einem Verstoß gegen die Compliance-Vorgaben führt, müssen sämtliche digitalen Zertifikate stets umfassend im Blick behalten und regelmäßig erneuert werden.

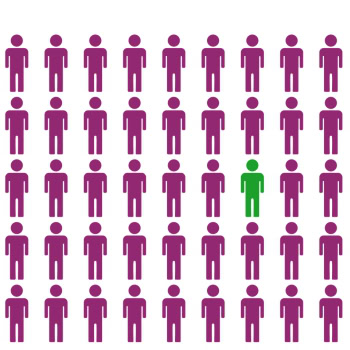

Das Problem: Viele Unternehmen haben ihr Zertifikatsmanagement in den vergangenen Jahren, synchron mit dem Ausbau ihres Ökosystems, organisch wachsen lassen. In der Folge entwickelte sich, in aller Regel, eine hybride, dezentrale Zertifikatsmanagementarchitektur – häufig eine dezentrale Public Key-Infrastruktur (PKI). Und nicht selten brachten unterschiedliche Teams eines Unternehmens dabei unterschiedliche Verfahren zur Anwendung. Eine zentrale Nachverfolgung der Zertifizierungen fand nicht statt. Das Ergebnis: viele Unternehmen wissen heute nicht, wie viele Zertifikate in ihrem Ökosystem im Umlauf sind, wer sie kontrolliert und wann sie erneuert werden müssen.

Digitale Identitäten müssen gesichert sein

Immer mehr IT- und OT-Teams geben in Umfragen zu Protokoll, mit dem Management ihrer digitalen Identitäten und der mit diesen verbundenen digitalen Zertifikate kaum noch hinterher zu kommen. Laut Keyfactors 2024 PKI & Digital Trust Report hatte ein Unternehmen in den vergangen zwei Jahren im Schnitt

- drei Vorfälle zu beklagen, in denen abgelaufene Zertifikate für einen Ausfall verantwortlich waren,

- drei weitere, in denen fehlende Audits und Compliance-Vorgaben des Schlüssel- und Zertifikatsmanagements der Auslöser waren, und schließlich

- drei, bei denen es durch verloren gegangene oder gestohlene Schlüssel und Zertifikate zu Datenschutzverletzungen oder Sicherheitsvorfällen kam.

Im Schnitt, so die Keyfactor-Untersuchung, benötigte ein Unternehmen drei Stunden, um einen Vorfall aufzuspüren, drei weitere, um ihn zu beheben; bei einem durchschnittlichen Personalbedarf von acht Personen – pro Vorfall. Da ist es kein Wunder, dass 98 Prozent der befragten IT-Spezialisten zu Protokoll gaben, ihre Public Key-Infrastruktur (PKI) gerne von Grund auf erneuern zu wollen, hätten sie nur die Möglichkeit dazu. Sollten Unternehmen die Runderneuerung ihres Zertifikatsmanagements tatsächlich in Angriff nehmen, werden sie um eines nicht herumkommen: Die Abkehr von ihrer dezentralen, die Hinwendung zu einer zentralisierten PKI.

Zentralisierte Public Key-Infrastruktur (PKI) als Lösung

Deren großer Vorteil: über zentralisierte PKIs können sämtliche Prozesse des Identitäts- und Zertifikatsmanagements automatisiert umgesetzt werden – über das gesamte IT-Ökosystem eines Unternehmens hinweg. Von der Erfassung, über die Überwachung, bis hin zur aktiven Erneuerung der Entitäten und ihrer Zertifikate. Ohne größeren Personaleinsatz können so Vertraulichkeit, Integrität und Verfügbarkeit der digitalen Zertifikate sichergestellt werden. Über dieses Mehr an Transparenz, Übersichtlichkeit, Zuverlässigkeit und Sicherheit ist es dann auch in komplexen, diversen Ökosystemen wieder möglich, das erforderliche Maß an Vertrauen in die eigenen digitalen Identitäten kontinuierlich zu halten und auszubauen.

Mehr bei Keyfactor.com

Über Keyfactor

Keyfactor bringt digitales Vertrauen in die hypervernetzte Welt mit identitätsbasierter Sicherheit für Mensch und Maschine. Durch Vereinfachung von PKI, die Automatisierung des Certificate-Lifecylce-Managements und die Absicherung jedes Geräts, jedes Workloads und jedes Objekts hilft Keyfactor Organisationen dabei, schnell skalierbares digitales Vertrauen zu schaffen – und es aufrechtzuerhalten. In einer Zero-Trust-Welt braucht jede Maschine eine Identität und jede Identität muss verwaltet werden.