Der Diebstahl von Daten und Identitäten sind die größten Bedrohungen für kleine und mittelgroße Unternehmen – KMUs. Fast 50 Prozent aller analysierten Schadsoftware-Fälle hatten es laut Sophos 2023 auf dieses Marktsegment abgesehen, so der Sophos Threat Report 2024.

Cyberkriminalität ist für Organisationen jeder Größenordnung eine Herausforderung, am härtesten und häufig unter dem Radar der Öffentlichkeit trifft sie jedoch kleine Unternehmen. Sophos stellt seinen neuen Threat Report: Cybercrime on Main Street vor. Schwerpunkt sind in diesem Jahr die größten Bedrohungen für kleine und mittlere Unternehmen (KMU).

Report: KMUs am meisten bedroht

Während Cyberangriffe auf Konzerne und Regierungsbehörden den Großteil der Berichterstattung ausmachen, sind kleine Unternehmen im Allgemeinen anfälliger und leiden proportional stärker unter den Folgen von Cyberangriffen. Ein Mangel an erfahrenem Sicherheitspersonal, unzureichende Investitionen in die Cybersicherheit und insgesamt geringere Budgets für Informationstechnologie tragen zu dieser Verwundbarkeit bei. Dabei sind KMUs keine Kleinigkeit. Nach Angaben der Weltbank sind mehr als 90 Prozent der Unternehmen weltweit kleine und mittlere Organisationen und sie stellen mehr als 50 Prozent der weltweiten Beschäftigung.

Keylogger, Spionagesoftware und Stealer bei 50 Prozent der Angriffe

Bei fast der Hälfte aller Angriffe auf KMUs kommen Keylogger, Spionagesoftware und sogenannte Stealers, also Schadsoftware zum Stehlen von Daten und Zugangsdaten, zum Einsatz. Cyberkriminelle nutzen diese entwendeten Informationen später für weitere Aktionen wie unautorisierten Fernzugriff, Erpressung oder das Installieren von Ransomware.

Der Sophos-Report analysiert des Weiteren sogenannte IABs, also Initial Access Brokers. Diese Kriminelle haben sich darauf spezialisiert, in Computer-Netzwerke einzubrechen. Der Report zeigt auf, dass Cyberkriminelle dabei das Dark Web nutzen, um ihre Dienstleistungen gezielt für KMU-Netzwerke anzubieten. Auch verkaufen sie direkt Sofortzugänge zu KMUs, die sie vorher bereits gehackt haben.

Cybercrime hat nur ein Ziel: Daten

🔎 LockBit, Akira und BlackCat führen die Rangliste der Ransomware-Familien weiter an (Bild: Sophos).

Christopher Budd, Director Threat Research bei Sophos X-Ops, ordnet die Ergebnisse folgendermaßen ein: „Der Wert von Daten als Währung ist unter Cyberkriminellen exponentiell gewachsen und das gilt besonders für KMUs, da sie dazu tendieren, einen Service oder eine Applikation pro Funktion für die gesamte Organisation zu nutzen. Ein Beispiel: Angreifer setzen einen Infostealer auf einem Zielnetzwerk ein, um Zugangsdaten zu stehlen. Dabei fällt ihnen ein Passwort für die Rechnungssoftware des ganzen Unternehmens in die Hände. Sie könnten nun Zugang zu den Finanzdaten des Betriebes kommen und Gelder auf ihre eigenen Konten überweisen. Es gibt einen Grund dafür, dass 90 Prozent aller Cyberangriffe, die Sophos 2023 untersucht hat, in Daten- oder Identitätsdiebstahl verwickelt war – entweder durch Ransomware-Attacken, Datenerpressung, unautorisierten Remote-Zugang oder schlichtweg durch Datendiebstahl.“

Ransomware bleibt größte Gefahr für KMUs, LockBit ist Nummer 1

Auch wenn die Zahl der Ransomware-Angriffe gegen KMUs gleichgeblieben ist, stellen diese doch die größte Cyberbedrohung für Unternehmen unter 500 Mitarbeitern dar. Laut des Sophos Incident Response-Teams, das bei akuten Überfällen eingreift, war LockBit die Ransomware-Gruppe mit dem größten Chaospotenzial. Akira und BlackCat folgen auf Platz 2 und 3. Auch Attacken älterer oder weniger bekannterer Ransomware, wie BitLocker oder Crytox kamen in letzter Zeit vor.

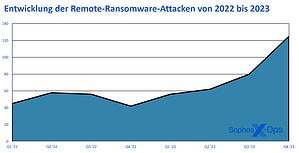

Remote-Verschlüsselung steigt um 62 Prozent

Der Report zeigt zudem, dass die Kriminellen ihre Strategie beibehalten, die Taktik für ihre Ransomware-Attacken immer wieder zu ändern, um erfolgreich zu bleiben. Das äußert sich aktuell durch ein vermehrtes Aufkommen von Verschlüsselungsaktivitäten per Fernzugriff sowie das gezielte Anvisieren von MSPs (Managed Service Providers) als Angriffsflächen-Multiplikator. Zwischen 2022 und 2023 stieg die Anzahl an Ransomware-Attacken mit Remote-Verschlüsselung um 62 Prozent. Das Sophos Managed Detection and Response-Team (MDR) reagierte zudem 2023 auf mehrere Fälle, in denen KMUs via Schwachstelle in Remote-Überwachungs- und Management-Software (RMM) ihres MSPs angegriffen wurden.

Social Engineering und BEC: Angreifer werden penetrant

Speziell auf Unternehmen abzielende Scam-Emails, sogenanntes Business E-Mail Compromise (BEC), gehörten 2023 zu den zweithäufigsten Attacken nach Ransomware. Diese und weitere Social-Engineering-Angriffe beinhalten ein wachsendes Level an Raffinesse: Statt einfach nur eine E-Mail mit schädlichem Anhang zu senden, beschäftigen sich die Kriminellen nun näher mit ihrem Opfer und senden eine ganze Reihe an E-Mail-Nachrichten oder rufen sie sogar an. In dem Versuch, den klassischen Spam-Werkzeugen zu entgehen, experimentieren die Angreifer mittlerweile mit neuen Formaten für ihre schadhaften Inhalte, wie das Einbinden von Bildern mit Malware oder bösartige Anhänge in OneNote oder Archivformaten. In einem Fall deckte Sophos auf, dass die Betrüger ein PDF-Dokument mit einem verschwommenen, unlesbaren Thumbnail einer „Rechnung“ schickten. Der Download-Knopf beinhaltete dann einen Link zu einer schadhaften Webseite.

Sophos Threat Report 2024 mit wichtigen Informationen

„Unser aktueller Report zeigt einmal mehr, dass es für KMUs nicht an Bedrohungen mangelt, und die Komplexität dieser Angriffe ist oft mit denen auf große Organisationen vergleichbar“, so Christopher Budd. „Denn während die zu erwartenden Lösegeld- oder Erpressungssummen geringer als bei einer größeren Organisation sind, gleichen die Kriminellen dieses ‚Manko‘ durch die Masse der Attacken und aufgrund der oftmals laxeren Cybersicherheitsvorkehrungen leicht wieder aus. Die Angreifer rechnen damit, dass kleinere Unternehmen weniger gut geschützt sind und keine modernen, hochentwickelten Tools zum Schutz ihrer Benutzer und Vermögenswerte einsetzen.

Hierin liegt gleichzeitig auch der Schlüssel zum erfolgreichen Schutz: KMUs müssen diese Annahmen als falsch beweisen. Es gilt, die Mitarbeiter zu schulen, eine Multifaktor-Authentifizierung auf allen externen Ressourcen zu implementieren, Server und Netzwerkgeräte mit höchster Priorität zu patchen und gegebenenfalls Managed Services in Anspruch zu nehmen. Unserer Erfahrung nach besteht der Hauptunterschied zwischen den Unternehmen, die am stärksten von Cyberangriffen betroffen waren, und denen, die am wenigsten darunter gelitten haben, in der Reaktionszeit. Sicherheitsexperten zu haben, die rund um die Uhr überwachen und reagieren, ist für eine wirksame Verteidigung im Jahr 2024 von entscheidender Bedeutung.“

Mehr bei Sophos.com

Über Sophos Mehr als 100 Millionen Anwender in 150 Ländern vertrauen auf Sophos. Wir bieten den besten Schutz vor komplexen IT-Bedrohungen und Datenverlusten. Unsere umfassenden Sicherheitslösungen sind einfach bereitzustellen, zu bedienen und zu verwalten. Dabei bieten sie die branchenweit niedrigste Total Cost of Ownership. Das Angebot von Sophos umfasst preisgekrönte Verschlüsselungslösungen, Sicherheitslösungen für Endpoints, Netzwerke, mobile Geräte, E-Mails und Web. Dazu kommt Unterstützung aus den SophosLabs, unserem weltweiten Netzwerk eigener Analysezentren. Die Sophos Hauptsitze sind in Boston, USA, und Oxford, UK.