Offiziell gibt es immer noch keine Bestätigung zu einem Hackerangriff von LockBit auf Continental. Wenn das Chatprotokoll auf der Leak-Seite von LockBit echt ist, dann verhandelte man um die Übergabe von 40 TByte Daten. Alleine die reine Dateiliste der Daten soll laut Hacker 8 GByte Umfang haben.

Auf der LockBit-Seite war vor kurzen noch ein Chat-Protokoll zu finden. Wer auch immer den Chat mit den Hackern von LockBit geführt hat, hat irgendwann einfach nicht mehr geantwortet. Zuerst allerdings gab es ein Gespräch in dem der Hacker über die Daten sprach und der unbekannte Verhandler – vielleicht von Continental beauftragt – einen Beleg für die erbeuteten Daten haben wollte. Der Hacker stellt ihm dann laut Chat eine Dateiliste zusammen und boten ihm an einen speziellen Link zuzuschicken. Allerdings würde das dauern, da bereits die Datei- und Verzeichnisliste eine Datei mit 8 GByte wäre.

Der Chat bricht einfach ab

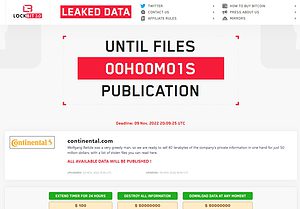

🔎 Druck aufbauen: Der LockBit-Counter läuft ab und will Daten anzeigen. Ob diese echt sind weiß nur Continental (Bild: B2B-C-S).

Der Gegenpart des Hackers antwortet irgendwann einfach nicht mehr. Der Hacker droht immer weiter im Chat mit der Veröffentlichung der Daten und drängte auf die Zahlung des Lösegelds. Aber es gab keine weitere Antwort der Gegenseite. Inzwischen zeigte die Leakseite an, dass LockBit die Daten veröffentlichen wird. Aber ganz aufgegeben haben die Hacker nicht. Während der Countdown weiter läuft, gibt es unter der Uhr Schaltflächen um den Countdown zu verlängern. Lediglich 100 Dollar reichen für weitere 24 Stunden. Weiterhin bietet man für 50 Millionen Dollar die Daten zum Download oder für 50 Millionen zum Löschen an.

Als Beleg zeigen die Hacker 4 Screenshots, die aus der Datensammlung stammen sollen; es geht wohl dabei um Autoausstattungen. Auf einigen Screens ist zwar der Hinweis „Confidential“ zu finden, ob aber die Daten echt sind, lässt sich nicht sagen. Auch ob es sich wirklich um 40 TByte Daten von Continental handelt, bleibt offen.

Der Countdown läuft ab

Kurz nach dem Ablauf des Counters schaltete die Leak-Seite von LockBit um und zeigte den Hinweis „Files are published“. Allerdings waren zuerst keine weiteren Dateien zu sehen. Auf der Seite sind immer wieder neue Countdowns zu sehen, aber keine Daten. So will man wohl den Druck auf Continental halten. Allerdings hatten die Erpresser bis jetzt keinen Erfolg. Das Verhalten von Continental, für die Attacke nicht zu zahlen, ist nach der Ansicht der meisten Experten genau richtig, wie dieser Artikel zeigt.

Einfallstor ehemaliger Angriff?

„Der Ransomware-Angriff auf Continental ist ein weiteres Beispiel dafür, warum es so wichtig ist, den einfachen Schritt hin zur Eindämmung (Containment) von Sicherheitsverletzungen zu vollziehen. Selbst wenn Unternehmen glauben, dass sie Ransomware in einem Bereich gestoppt haben, können sie nicht garantieren, dass sie sich nicht bereits in weiteren Teilen des Unternehmens ausgebreitet hat. Erkennung und Reaktion allein reichen nicht aus, wir befinden uns jetzt in einer Zeit, in der die Eindämmung von Sicherheitsverletzungen die größte Priorität hat.

Ransomware ist allgegenwärtiger denn je – unsere Studie zeigt, dass 79 % der deutschen Unternehmen von einem Ransomware-Angriff betroffen waren – und doch sind wir als Nation immer noch zu sehr darauf konzentriert, Angriffe zu verhindern oder zu vereiteln. Es ist klar, dass wir niemals in der Lage sein werden, alle Angriffe zu verhindern und zu erkennen, daher müssen sich die Sicherheitspraktiken weiterentwickeln, um die Resilienz zu erhöhen. Das bedeutet, dass wir uns auf Sicherheitsverletzungen einstellen und Technologien einsetzen müssen, um die Auswirkungen von Angriffen zu minimieren.“ So Alexander Goller, Senior Systems Engineer bei Illumio.