Der neue Sicherheitsreport 2021 von Jamf hat einige Erkenntnisse: Kompromittierte Mobilgeräte greifen auf kritische Anwendungen zu, Smishing und Mac-Malware sind auf dem Vormarsch, Faktor „Mensch“ ist weiterhin große Gefahr für IT-Sicherheit.

Jamf stellt heute seinen jährlichen Sicherheitsreport vor. Darin wird deutlich, dass Unternehmen mit steigenden Herausforderungen bei der IT-Sicherheit konfrontiert sind: Dazu zählen eine zunehmend mobile Belegschaft, neue Strategien und Ziele der Hacker sowie die weiterhin bestehende Schwachstelle „Mensch“. Unter anderem hat Jamf herausgefunden, dass sechs Prozent der Unternehmen im Jahr 2021 eine Malware-Installation auf einem mobilen Gerät verzeichneten. Jedes vierte dieser kompromittierten Geräte hatte weiterhin Zugriff auf E-Mail-Dienste. Die Sicherheitsforscher in den Jamf Threat Labs untersuchten für den Report im letzten Quartal 2021 über 500.000 Geräte weltweit, darunter auch Geräte aus Deutschland, Österreich und der Schweiz, die mit Jamf verwaltet und geschützt werden.

Mobile Belegschaft erfordert neue Sicherheitsstrategie

Mobiles Arbeiten war auch im vergangenen Jahr weiter auf dem Vormarsch. Entsprechend nahmen auch die Gefahren für die IT-Infrastruktur von Unternehmen zu: Sechs Prozent der Unternehmen verzeichneten im vergangenen Jahr eine Malware-Installation auf einem mobilen Gerät – doppelt so viele wie im Vorjahr 2020 (drei Prozent). Nicht kompromittiert, aber gefährdet waren deutlich mehr Geräte: In 39 Prozent der Unternehmen wurde regelmäßig ein Betriebssystem mit einer bekannten Sicherheitslücke verwendet, ein Plus von elf Prozentpunkten im Vergleich zu 2020. Rund eines von zehn Unternehmen (elf Prozent) hatte eine potenziell unerwünschte Anwendung in der Geräteflotte installiert, mehr als doppelt so viele wie im Vorjahr (fünf Prozent).

39 Prozent verwenden Betriebssystem mit einer Sicherheitslücke

Auch wenn der Prozentsatz der kompromittierten oder gefährdeten Geräte gering scheint, ist es alarmierend, wie viele dieser Geräte auf sensible Daten zugreifen. Sieben Prozent der kompromittierten Geräte griffen weiterhin auf Cloud-Speicherdienste, wie OneDrive, GoogleDrive oder Dropbox, zu. Neun Prozent nutzten ein CRM, wie Salesforce oder Microsoft Dynamics. 25 Prozent verwendeten E-Mail-Dienste. Rund ein Drittel (34 Prozent) griff auf Konferenzlösungen wie Zoom oder Microsoft Teams zu. Die Zahlen erhöhen sich deutlich, wenn nicht nur kompromittierte, sondern auch gefährdete Geräte in der Analyse berücksichtigt werden:

- Zugriff auf Cloud-Speicherdienste – 9 Prozent

- Zugriff auf CRM-Lösungen – 15 Prozent

- Nutzung von E-Mail-Diensten – 48 Prozent

- Einsatz von Konferenzdiensten – 64 Prozent

Die Ergebnisse unterstreichen, wie notwendig es ist, die Sicherheitsstrategie auf eine zunehmend mobile Belegschaft anzupassen. Statt traditioneller Lösungen, die sich auf den Schutz der Anlagen innerhalb des Büros und des Unternehmensnetzwerks konzentrieren, kommen dezentrale Sicherheitskonzepte zum Einsatz, die Zugriffsberechtigungen in Echtzeit prüfen können, wie Zero Trust Network Access (ZTNA).

Hacker passen ihre Strategien an: Andere Werkzeuge, andere Ziele

Während Unternehmen ihre IT-Sicherheit den neuen Gegebenheiten anpassen, haben Hacker ebenfalls neue Strategien entwickelt. Sie setzen nicht länger allein auf Malware, sondern greifen anderweitig Daten ab. Das erklärt, warum die Zahl der bestätigten Malware-Infektionen gering ist, bösartiger Netzwerkverkehr aber weitaus häufiger beobachtet wird: 36 Prozent der Unternehmen stießen 2021 auf Indikatoren für bösartigen Netzwerkverkehr auf einem mobilen Gerät. Zu diesen Indikatoren gehören etwa Datenexfiltration oder Verbindungen zu Command-and-Control-Servern oder Websites, die bekanntermaßen Malware beherbergen.

Gleichzeitig nehmen Phishing-Angriffe zu. Sie sind häufig darauf ausgelegt, Anmeldedaten für Cloud-Dienste auszuspionieren. Mit relativ geringem Aufwand erhalten Hacker dabei Zugriff auf wichtige und sensible Daten. Dabei bedienen sie sich bekannter Marken: 43 Prozent der Kampagnen benutzten Apple, 27 Prozent Paypal und neun Prozent Amazon, um das Vertrauen ihrer Opfer zu erschleichen. Auch Smishing, also SMS-basiertes Phishing, liegt im Trend. Den Daten von Jamf Threat Labs zufolge wird einer von zehn Nutzern Opfer solcher Angriffe.

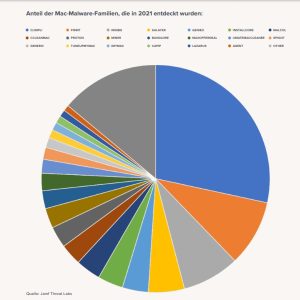

Hacker nutzen nicht nur neue Werkzeuge, sie suchen sich auch neue Ziele: Im Zuge der Analyse wurde die zunehmende Verbreitung von Mac-Malware festgestellt. Die Mac-Malware-Familien Cimpli, Pirrit, Imobie, Shlayer und Genieo zählen zu den Top 5, die im Jahr 2021 versuchten, durch Jamf geschützte Geräte zu kompromittieren.

Endanwender weiterhin größte Bedrohung für Datensicherheit

Die IT-Sicherheit einer Organisation ist nach wie vor maßgeblich von den Endgeräte-Nutzern abhängig. Das zeigt nicht nur der Erfolg von Phishing-Kampagnen: In jedem dritten Unternehmen (29 Prozent) ist im vergangenen Jahr mindestens ein Nutzer auf einen Phishing-Angriff hereingefallen. Zudem ergab die Analyse, dass zwei Prozent der beruflich genutzten Geräte die Bildschirmsperre deaktiviert hatten – ein Fehler, der schwerwiegende Folgen haben kann, wenn das Gerät verloren geht oder gestohlen wird. Außerdem nahm auch die Anzahl der Geräte zu, die sich mit riskanten Hotspots verbunden haben, etwa am Flughafen oder in einem Café. Pro Woche stellten ein Prozent der Geräte eine solche Verbindung her, doppelt so viele wie noch im Vorjahr.

Über den Report

Der Sicherheitsreport 2021 von Jamf fasst die Ergebnisse einer Analyse von 500.000 Geräten zusammen, die von Jamf geschützt werden. Es handelt sich dabei um eine Stichprobe aus 90 verschiedenen Ländern und von verschiedenen Betriebssystemen (iOS, macOS, Android und Windows). Die Ergebnisse beziehen sich auf einen Zeitraum von 12 Monaten, die Analyse selbst wurde im vierten Quartal 2021 durchgeführt. Die in dieser Untersuchung analysierten Metadaten stammen aus aggregierten Protokollen, die keine persönlichen oder organisations-identifizierenden Informationen enthalten.

Mehr bei Jamf.com

Über Jamf

Jamf, der Standard im Apple Enterprise Management, erweitert die „Apple Experience“, die Privatanwender schätzen, auf Unternehmen, Schulen und Regierungsorganisationen. Im weltweit größten Apple Community-Forum Jamf Nation tauschen sich rund 100.000 IT-Expert:innen zu Ideen und Best Practices aus. Aktuell vertrauen mehr als 60.000 Unternehmen aus über 100 Ländern auf Jamf, um ihre Apple Geräte erfolgreich zu verwalten.