Immer mehr Unternehmen verlagern digitale Assets in die Cloud. In der Folge erweitert sich die Angriffsfläche der IT und wird, verstärkt durch die Multi Cloud, zunehmend komplexer. Das Cloud Security Posture Management, kurz CSPM, überprüft Cloud-Umgebungen und benachrichtigt die zuständigen Fachkräfte über Konfigurationsschwachstellen.

Angriffsflächen sind dynamisch und ihre Zahl nimmt kontinuierlich zu. Bedingt durch die digitale Transformation und das hybride, lokal flexible Arbeiten verlangt eine enorm wachsende Menge an Geräten, Webapplikationen, Software-as-a-Service-Plattformen (SaaS) und andere Dienste von Drittanbietern den Anschluss an das Unternehmensnetzwerk.

Team: Cloud Security Posture Management

Zugleich verlagern Unternehmen immer mehr geschäftskritische Systeme in die Cloud und verteilen sie über mehrere Cloud Service Provider (CSPs) und in Rechenzentren. Einem Cloud Security Posture Management (CSPM) kommt damit in immer mehr Organisationen höchste Priorität zu. Die Grundaufgaben einer Cloud-Sicherheit sind durchaus vergleichbar mit der Sicherheitsaufstellung in der herkömmlichen IT eines lokalen Rechenzentrums.

Angesichts sich verändernder digitalisierter und in die Cloud verlagerter Abläufe benötigen IT-Sicherheitsverantwortliche eine umfassende Sichtbarkeit der neu hinzukommenden Angriffsflächen. Insbesondere in der Multi Cloud verlangen sie nach Tools zur konsistenten Sicherheitskontrolle unabhängig von der zugrunde liegenden Infrastruktur.

Cloud verlangt nach guter Sicherheit

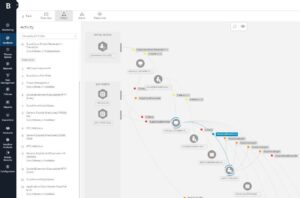

🔎 Ansicht sicherheitsrelevanter Ereignisse in einem Cloud Security Posture Management (Bild: Bitdefender).

Im Vergleich zu traditionellen Rechenzentrumsarchitekturen bleibt die Wichtigkeit des Schutzes gegen Angriffsmechanismen bestehen, die für die Cloud wie für die On-Premise-IT gleichermaßen gelten. Was sich in der Cloud geändert hat, ist die zugrundeliegende Infrastruktur und der Zugriff autorisierter Entitäten auf digitale Ressourcen.

Ein Ergebnis des Trends, geschäftskritische Systeme in die Cloud und in die Multi Cloud zu verlagern, ist die gestiegene Komplexität der IT. Die IT-Sicherheitslage zu überwachen, ist schwieriger geworden. Zugleich erleichtert es paradoxerweise der zentrale Nutzen der Cloud – Infrastruktur nach Bedarf aufzusetzen, zu konfigurieren und zu skalieren – den Angreifern, Schwachstellen aufzuspüren, um Zugriff auf Instanzen in der Multi Cloud zu erhalten.

Grenzen der herkömmlichen IT-Sicherheit

Herkömmliche Cybersicherheitslösungen sind für den Schutz der in der Multi Cloud entstehenden dynamischen Angriffsflächen schlecht gerüstet. Sie sind immer noch für eine statische IT konzipiert, in der Applikationen in einem gehärteten Rechenzentrum laufen und lediglich eine überschaubare Anzahl von Benutzern von außerhalb des Netzwerks einen legitimen Grund für eine Zugriffsanfrage hat. Daher können sie mit der zunehmenden Komplexität und Flexibilität heutiger IT-Strukturen nicht Schritt halten.

In der neuen Unübersichtlichkeit können Cyberkriminelle zugleich ihre Kommunikationsversuche als legitimen Datenverkehr tarnen und ihre Ausweichmanöver in der wachsenden Menge an Autorisationsanfragen verstecken. So scannen Angreifer beispielsweise ständig Cloud-IPs, um Fehlkonfigurationen, überprivilegierte Identitäten und veraltete, nicht ausreichende Authentifikationsmechanismen zu finden. Zudem können viele Cyberkriminelle eine Liste offener S3-Buckets herunterladen oder auf GitHub nach privaten API-Schlüsseln suchen, um den Zugriff auf Daten oder das Netzwerk zu finden.

Neuer Sicherheitsstatus dank Cloud Security Posture Management (CSPM)

CSPM kann Unternehmen helfen, diese Probleme besser in den Griff zu bekommen. Im Folgenden finden sich fünf Hauptaufgaben, die eine Neuaufstellung der Sicherheit in der Cloud erfüllen sollte:

1. Die digitale Landschaft in ihrer Gesamtheit sehen

Niemand kann schützen, was er nicht sieht. IT-Sicherheitsteams benötigen deshalb eine vollständige Sichtbarkeit der Angriffsfläche – von der Infrastruktur vor Ort und den verwalteten Assets über die Multi Cloud und Webapplikationen von Drittanbietern hinweg bis hin zu dezentralen Endpunkten. CSPM bietet einen umfassenden Einblick in die Cloud-Landschaft eines Unternehmens. Um die dabei gewonnenen Informationen optimal zu verwerten, sollten diese nahtlos in dessen gesamter digitalen Infrastruktur integriert sein. Im Idealfall erfolgt dies auf einer übergreifenden Plattform, die sowohl die Cloud als auch alle anderen digitalen Assets erfasst.

2. Sicherheitsstandards umfassend durchsetzen

Um empfohlene Sicherheitsstandards in Multi-Cloud-Strukturen zu implementieren, ist es wichtig, Lücken in der Abwehr zu erkennen. Ein CSPM muss mehrere Fragen beantworten. Ist die Konfiguration korrekt? Verfügt jeder Endpunkt über ein Anti-Malware-Programm? Sind die Daten nach anerkannten Standards verschlüsselt? Ein CSPM erfüllt nur dann seine Aufgaben, wenn sie den IT-Sicherheitsbeauftragten die Mittel an die Hand gibt, grundlegende Sicherheitsrichtlinien auszuspielen und durchzusetzen. Im nächsten Schritt können sie weitere branchen- oder unternehmensspezifische Richtlinien und Vorschriften auf die Agenda setzen, die für das Unternehmen vorgeschrieben oder sinnvoll sind.

3. Identitäten und Zugriffsrechte einfach und transparent verwalten

Ein CSPM als umfassendes Instrument zum Aufstellen der IT-Sicherheit eröffnet den Überblick auf Richtlinien für das Identitäts- und Zugriffsmanagement in der Multi Cloud. Unternehmen nutzen eine enorme Zahl von Cloud-Diensten, vom Storage bis zum Loadbalancing, und es ist fast unmöglich zu wissen, welche Entität auf welches Asset zugreift und warum. Nicht selten existieren noch geltende und damit Zugang verschaffende Richtlinien oder Maschinen-Identitäten mit privilegierten Rechten, die niemand mehr braucht oder die der IT-Administrator schon längst vergessen hat. Zudem ziehen sich viele Administratoren, getrieben vom Drang nach Produktivität, auf Standards der Berechtigungsrichtlinien zurück. Im Endergebnis erteilen sie dann Webdiensten und anderen Entitäten weitaus mehr Zugriffsrechte als erforderlich. Eine solides Access Management ist deshalb grundlegend für die gerade bei komplexen Gegebenheiten zwingend notwendige Least-Privilege-Cyber-Hygiene.

4. Sicherheitslücken effizient erkennen und schließen

Das Absichern einer stets wachsenden Angriffsfläche steht und fällt mit der Möglichkeit, Probleme priorisiert zu behandeln. Kein noch so großes Team an Sicherheitsanalysten kann mit dem aktuellen Anstieg der Netzoberfläche in dynamischen Multi-Cloud-Infrastrukturen mithalten. An einer maschinellen Skalierung, um alle Bereiche abzudecken und die kritischsten Schwachstellen zu eskalieren, führt kein Weg vorbei. Wirksames CSPM priorisiert Probleme weitestgehend automatisiert. Es empfiehlt Wege, um Schwachstellen zu beheben, die einerseits hochgradig automatisiert sind und die andererseits der Administrator überwachen kann. Risiken bewertet es im Einklang mit den Unternehmenszielen.

5. Sich einfach implementieren lassen

Vor allem muss CSPM die Komplexität reduzieren. Security-Teams sollten in der Lage sein, ein CSPM schnell zu implementieren und sofort umfassenden Einblick in ihre Angriffsfläche erhalten. Dabei sollte die Plattform praktisch verwertbare Erkenntnisse und umsetzbare Handlungsempfehlungen liefern, um so schnell wie möglich die kritischsten Schwachstellen zu beheben. So wird sie zu einer wertvollen Hilfe, selbst wenn das Sicherheitsteam nur über geringe Kenntnisse zur Cloud-Sicherheit verfügt.

Die Cloud erfassen

Immer neue Angriffsflächen verändern die heutige Gefahrenlandschaft und geben Angreifern reichlich Gelegenheit, Schwachstellen in der Sicherheitsabwehr aufzuspüren und auszunutzen. Herkömmliche IT-Sicherheit ist nicht in der Lage, diese Lücken zu schließen. CSPM hilft Unternehmen, ihre wachsenden Angriffsflächen besser in den Griff zu bekommen, denn es bietet die Sichtbarkeit der Cloud-Landschaft und bewertet aufkommende Risiken. Es verschafft die Möglichkeiten, Cloud-Strukturen zu härten. Mit automatisierten Abläufen realisiert es den Schutz in komplexen Landschaften selbst bei geringem Knowhow und Ressourcen. Einfach implementiert, entfaltet ein CSPM schnell seine Wirkung.

Mehr bei Bitdefender.com

Über Bitdefender Bitdefender ist ein weltweit führender Anbieter von Cybersicherheitslösungen und Antivirensoftware und schützt über 500 Millionen Systeme in mehr als 150 Ländern. Seit der Gründung im Jahr 2001 sorgen Innovationen des Unternehmens regelmäßig für ausgezeichnete Sicherheitsprodukte und intelligenten Schutz für Geräte, Netzwerke und Cloud-Dienste von Privatkunden und Unternehmen. Als Zulieferer erster Wahl befindet sich Bitdefender-Technologie in 38 Prozent der weltweit eingesetzten Sicherheitslösungen und genießt Vertrauen und Anerkennung bei Branchenexperten, Herstellern und Kunden gleichermaßen. www.bitdefender.de