Business-Email-Compromise (BEC) Attacken werden immer mehr. Hacker schleusen sich über Dropbox ins Postfach.

Die Experten von Check Point Research warnen vor Hackern, die Dropbox-Dokumente nutzen, um Websites zum Sammeln von Anmeldeinformationen zu hosten. In den ersten beiden Septemberwochen beobachteten die Sicherheitsexperten 5.550 Angriffe dieser Art.

E-Mail-Bedrohungen werden immer beliebter

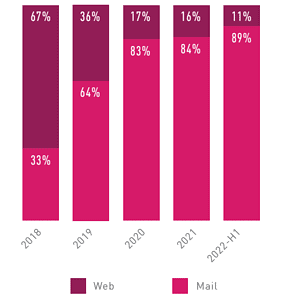

In der ersten Hälfte des Jahres 2022 machten Angriffe per E-Mail zwischen 86und 89 Prozent aller Angriffe in freier Wildbahn aus.Sie werden, verglichen mit webbasierten Angriffen, zunehmend zur bevorzugten Methode von Hackern, um in eine Umgebung einzudringen.

Vergleich der Entwicklung von webbasierten und E-Mail-Angriffswegen in Prozent (Bild: Check Point Research)

Diese Zunahme der Hacking-Aktivitäten hat dazu geführt, dass Sicherheitslösungen versuchen, Wege zur Verbesserung ihrer Verteidigung zu finden. Da sich die Sicherheit gegen verschiedene Angriffe verbessert, müssen sich die Hacker anpassen.

Eine Angriffsart, die sich bewährt hat, ist die Marken-Imitation, bei der ein Hacker eine E-Mail so aussehen lässt, als stamme sie von einer vertrauenswürdigen Marke. Nun lassen Hacker das sogenannte „Brand Phishing“ hinter sich und versuchen es mit echten E-Mails.Die neue Art und Weise, wie Hacker Business-E-Mail-Compromise (BEC) 3.0-Angriffe durchführen, erfolgt über legitime Dienste.

Mühsame Nachforschungen oder komplexes Social Engineering sind nicht mehr nötig. Die Hacker erstellen einfach ein kostenloses Konto bei einer beliebten, seriösen Websiteund versenden Links zu schädlichen Inhalten direkt von diesem Dienst aus. Diese Kampagnen stürmen derzeit weltweit die E-Mail-Postfächer.

Bedrohungsakteure verschicken Links über Dropbox

Die Bedrohungsakteure teilen zunächst eine Datei über Dropbox. Um das Dokument zu öffnen, muss der Endnutzer „Zu Dropbox hinzufügen“ anklicken.Der Link kam ursprünglich von Dropbox, was bedeutet, dass die erste Kommunikation nichts Böses enthielt. Dropbox ist eine legitime Website– daran gibt es zunächst nichts auszusetzen. Wie die Hacker sie nutzen, ist eine andere Geschichte.

Sobald man auf Dropbox klickt und sich einloggt, kann man die auf Dropbox gehostete Seite sehen. Die Benutzer müssen ihr E-Mail-Konto und ihr Kennwort eingeben, um das Dokument einzusehen. Selbst wenn die Benutzer diesen Schritt überspringen, haben die Hacker ihre E-Mail-Adressen und Kennwörter.

Wenn die Benutzer dann ihre Anmeldedaten eingegeben haben, werden sie auf eine Seite weitergeleitet, die zu einer bösartigen URL führt.Die Hacker haben also mit Hilfe einer legitimen Website zwei potenzielle Sicherheitslücken geschaffen: Sie erhalten die Anmeldedaten ihrer Opfer und verleiten sie dannmöglicherweise dazu, auf eine bösartige URL zu klicken.Das liegt daran, dass die URL selbst legitim ist. Problematisch ist der Inhalt der Website. Die Hacker haben eine Seite angefertigt, die aussieht, als sei sie in OneDrive erstellt worden. Wenn Benutzer auf den Link klicken, laden sie eine bösartige Datei herunter.

Ratschläge zum Schutz gegen BCE-3.0-Angriffe

Was Sicherheitsexperten tun können, um ihr Unternehmen vor diesen Angriffen zu schützen:

- Sicherheitsmaßnahmen implementieren, die alle URLs überprüfen und die dahinter liegende Seite emulieren.

- Benutzer über diese neue Variante von BEC-Angriffen aufklären.

- Einsatz von KI-basierter Anti-Phishing-Software, die Phishing-Inhalte in der gesamten Produktivitätssuite blockieren kann.

Die meisten Sicherheitsdienste sehen sich den Absender an, in diesem Fall Dropbox, erkennen, dass er legitim ist, und akzeptieren die Nachricht. Das liegt daran, dass die Nachrichtdas allem Anschein nach auch ist.

Um gegen diese Angriffsart gewappnet zu sein, braucht es diverse Maßnahmen und ein vollumfängliches Sicherheitssystem ist dabei unumgänglich. Denn dieseAngriffsart wird zwar per E-Mail gestartet, verwandelt sich dann aber in ein Dateifreigabeproblem. Die Suche nach bösartigen Dateien in Dropboxund die Emulation von Links in Dokumentenist entscheidend. Dazu gehört das Ersetzen von Links im E-Mail-Text und in Anhängen, um sicherzustellen, dass Phishing-Angriffe, die Anhänge mit Links verwenden, ebenfalls verhindert werden. Dieser Schutz muss jedes Mal greifen, wenn ein Nutzer auf den Link klickt.

Die Forscher von Check Point Harmony E-Mail haben sich am 15. Mai über die Funktion „Phishing melden“ an Dropbox gewandt, um sie über diesen Angriff und die Untersuchung zu informieren.

Mehr bei CheckPoint.com

Über Check Point Check Point Software Technologies GmbH (www.checkpoint.com/de) ist ein führender Anbieter von Cybersicherheits-Lösungen für öffentliche Verwaltungen und Unternehmen weltweit. Die Lösungen schützen Kunden vor Cyberattacken mit einer branchenführenden Erkennungsrate von Malware, Ransomware und anderen Arten von Attacken. Check Point bietet eine mehrstufige Sicherheitsarchitektur, die Unternehmensinformationen in CloudUmgebungen, Netzwerken und auf mobilen Geräten schützt sowie das umfassendste und intuitivste „One Point of Control“-Sicherheits-Managementsystem. Check Point schützt über 100.000 Unternehmen aller Größen.

Passende Artikel zum Thema