Trend Micro veröffentlicht seinen Sicherheitslagebericht zur Jahresmitte. Besonders auffällig ist die Zunahme der Ransomware-Angriffe auf Linux- und Embedded-Systeme: eine 75-prozentige Zunahme. Der 2022 Midyear Roundup Report ist frei zugänglich.

Laut diesem blockierte das Unternehmen im ersten Halbjahr 2022 insgesamt 63 Milliarden Cyberbedrohungen. Alle Werte bei den Steigerungen im ersten Halbjahr 2022 basieren im Vergleich zum ersten Halbjahr 2021. Auffällig ist der 75 prozentige Anstieg von Ransomware-Angriffen auf Linux-Systeme Basierend auf diesen Erkenntnissen erwarten die Sicherheitsexperten, dass Attacken auf diese Systeme in den kommenden Jahren noch weiter zunehmen werden.

Im ersten Halbjahr 2022 blockierte der japanische IT-Security-Spezialist 63 Milliarden Bedrohungen weltweit. Dabei handelt es sich um einen Anstieg von 52 Prozent im Vergleich zum gleichen Vorjahreszeitraum. Der öffentliche Sektor, produzierendes Gewerbe und das Gesundheitswesen waren die am häufigsten betroffenen Ziele für Malware-Angriffe.

Ransomware bleibt größte Bedrohung

Die Erkennung von Ransomware-as-a-Service-Angriffen stieg in der ersten Hälfte des Jahres 2022 sprunghaft an, besonders von großen Akteuren: Bei LockBit wurde ein Anstieg von 500 Prozent gegenüber dem Vorjahr beobachtet, die Erkennungen von Conti verdoppelten sich fast innerhalb von sechs Monaten. Speziell das Geschäftsmodell Ransomware-as-a-Service (RaaS) bescherte den Entwicklern von Ransomware und ihren Partnern („Affiliates“) erhebliche Gewinne.

Ständig tauchen neue Ransomware-Gruppierungen auf. Die auffälligste Gruppe in der ersten Jahreshälfte trägt den Namen Black Basta. Innerhalb eines Zeitraums von nur zwei Monaten griffen diese Cyberkriminelle ganze 50 Unternehmen an. Wie die Ergebnisse des Berichts von Trend Micro zeigen, zielen viele Angriffe weiterhin auf große Unternehmen ab („Big-Game Hunting“), obwohl auch kleine und mittelständische Unternehmen (KMUs) zu einem immer beliebteren Ziel werden.

Ausnutzung von Schwachstellen

Einer der wichtigsten Angriffsvektoren für Ransomware ist die Ausnutzung von Schwachstellen. Die Zero-Day-Initiative (ZDI) von Trend Micro veröffentlichte im Berichtszeitraum Hinweise auf 944 Sicherheitslücken, was einem Anstieg von 23 Prozent gegenüber dem Vorjahr entspricht. Die Zahl der veröffentlichten Hinweise auf kritische Bugs steig im Jahresvergleich sogar um 400 Prozent.

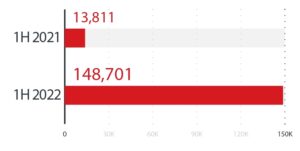

Außerdem zeigen die Ergebnisse zeigen, dass Advanced Persistent Threat (APT)-Gruppen ihre Methoden weiterentwickeln, indem sie eine ausgedehnte Infrastruktur nutzen und verschiedene Malware-Tools kombinieren. Die Verzehnfachung der Anzahl an Emotet-Entdeckungen ist ein weiterer Beweis dafür, dass die Bedrohungsakteure zunehmend diese Schadsoftware in ihre Vorgehensweise integrieren.

Es besteht Anlass zur Sorge, dass Bedrohungsakteure zunehmend in der Lage sind, solche Schwachstellen schneller auszunutzen, als Anbieter Patch-Updates veröffentlichen bzw. Unternehmen diese Patches einspielen können. Ungepatchte Schwachstellen tragen zu einer wachsenden digitalen Angriffsoberfläche bei, mit der viele Unternehmen zu kämpfen haben. Auch der Anstieg an hybriden Arbeitsplätzen vergrößert die IT-Umgebung weiter. Mehr als zwei Fünftel (43 Prozent) der Unternehmen weltweit sind sogar der Ansicht, dass diese „außer Kontrolle gerät“, wie eine jüngst veröffentlichte Trend-Micro-Studie zeigt.

Schutz für eine wachsende Angriffsoberfläche

Umfassende Sichtbarkeit in der Cloud ist deswegen besonders wichtig, da Cyberkriminelle falsch konfigurierte Umgebungen ausnutzen und dabei zunehmend neue Techniken wie Cloud-basiertes Kryptomining und Cloud-Tunneling einsetzen. Vor allem Cloud-Tunneling wird häufig von Angreifern missbraucht, um den Malware-Datenverkehr zu routen oder Phishing-Websites zu hosten.

„Neue und aufstrebende Bedrohungsgruppen entwickeln ihr Geschäftsmodell weiter und fokussieren ihre Angriffe mit noch größerer Präzision. Um ihr Risiko zu reduzieren, müssen Unternehmen ihre wachsende digitale Angriffsoberfläche besser mappen, verstehen und schützen.“, sagt Jon Clay, Vice President of Threat Intelligence bei Trend Micro. „Eine einheitliche Cybersicherheitsplattform ist die beste Ausgangslage dafür.“

Mehr bei TrendMicro.com

Über Trend Micro Als einer der weltweit führenden Anbieter von IT-Sicherheit hilft Trend Micro dabei, eine sichere Welt für den digitalen Datenaustausch zu schaffen. Mit über 30 Jahren Sicherheitsexpertise, globaler Bedrohungsforschung und beständigen Innovationen bietet Trend Micro Schutz für Unternehmen, Behörden und Privatanwender. Dank unserer XGen™ Sicherheitsstrategie profitieren unsere Lösungen von einer generationsübergreifenden Kombination von Abwehrtechniken, die für führende Umgebungen optimiert ist. Vernetzte Bedrohungsinformationen ermöglichen dabei besseren und schnelleren Schutz. Unsere vernetzten Lösungen sind für Cloud-Workloads, Endpunkte, E-Mail, das IIoT und Netzwerke optimiert und bieten zentrale Sichtbarkeit über das gesamte Unternehmen, um Bedrohung schneller erkennen und darauf reagieren zu können..