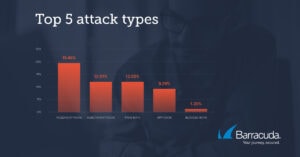

Neue Barracuda-Untersuchung: Cyberkriminelle setzen zunehmend auf Bots und Automatisierung, um ihre Angriffe effizienter zu gestalten und einer Entdeckung zu entgehen. Barracuda analysierte eine zweimonatige Daten-Stichprobe zu Angriffen auf Webanwendungen, die von Barracuda-Systemen blockiert wurden, und stellte dabei eine massive Anzahl automatisierter Angriffe fest. Die Top fünf Attacken wurden von Angriffen dominiert, die mit automatisierten Tools durchgeführt wurden.

Fast 20 Prozent der entdeckten Angriffe waren Fuzzing-Attacken, bei denen mit Hilfe von Automatisierung versucht wird, Anwendungsschwachstellen zu finden und auszunutzen. Injection-Angriffe folgten mit etwa 12 Prozent, wobei die meisten Angreifer hierbei automatisierte Tools wie sqlmap verwendeten, um in die Anwendungen einzudringen. Bei vielen dieser Angriffe handelte es sich um Attacken auf Skript-Kiddie-Niveau, bei denen keine Erkundung stattfindet, um die Angriffe zu individualisieren. Bots, die sich als Google-Bot oder ähnliches ausgeben, lagen mit etwas mehr als 12 Prozent der analysierten Angriffe auf Webanwendungen knapp dahinter. DDoS-Angriffe auf Anwendungen (Distributed Denial of Service) waren überraschend weit verbreitet und machten mehr als 9 Prozent der analysierten Stichprobe aus. Ein kleiner Teil der Attacken (1,2 Prozent) stammt von Bots, die von Site-Administratoren blockiert wurden.

Im Folgenden ein genauerer Blick auf die Trends bei Web-App-Angriffen und die Methoden, wie Cyberkriminelle automatisierte Angriffe einsetzen.

Aktuelle Trends bei Web-App-Angriffen

Automatisierte Angriffe nutzen Bots, um Schwachstellen in Webanwendungen auszunutzen. Diese Angriffe können von gefälschten Bots, die sich als Google-Bots ausgeben, um der Entdeckung zu entgehen, bis hin zu DDoS-Angriffen auf Anwendungen reichen, die versuchen, eine Website zum Absturz zu bringen, indem sie die Anwendung auf subtile Weise überlasten.

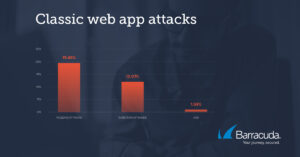

Obwohl der Bot-Verkehr ein schnell wachsendes Problem darstellt, bedeutet dies nicht, dass Cyberkriminelle von ihren alten Methoden abrücken. Ein Großteil der von Barracuda analysierten Angriffe waren klassische Web-App-Angriffe wie Injection-Attacken (12 Prozent) und Cross-Site-Scripting (XSS) (1 Prozent). Der meiste Angriffsverkehr stammt, wie erwähnt, von Aufklärungs-Tools oder Fuzzing-Tools, die zum Sondieren von Anwendungen eingesetzt werden.

Oft verwendet: Injection-Angriffe

Injection-Angriffe sind aktuell die Top-Attacke in der OWASP Top 10, einer Liste der kritischsten Sicherheitsrisiken, und waren bisher in jeder Ausgabe seit der ersten Liste vertreten. Es gibt keine Anzeichen dafür, dass diese Angriffe verschwinden werden, da sie relativ einfach auszuführen sind und Cyberkriminellen große Gewinne bescheren können. Cross-Site-Scripting-Attacken waren ebenfalls sehr beliebt und standen an dritter Stelle der häufigsten Angriffe in dieser Kategorie.

Ein erheblicher Teil des analysierten Angriffsverkehrs zielte auf WordPress- oder PHP-Schwachstellen (typischerweise die phpMyAdmin-Seiten) ab, nämlich 6,1 Prozent bzw. 1,05 Prozent. Einige dieser Angriffe richteten sich jedoch auch gegen Nicht-PHP- oder Nicht-WP-Seiten, was den Schluss zulässt, dass einige Angreifer Script-Kiddies sind. Doch diese Angreifer werden wahrscheinlich bald lernen, eine bessere Erkundung durchzuführen, bevor sie die Angriffe ausführen.

Revival: Request-Smuggling-Angriffe

Request-Smuggling-Angriffe waren in der Vergangenheit auf ein vernachlässigbares Maß zurückgegangen, bis kürzlich die HTTP-Desync-Angriffe aufgedeckt wurden. Seitdem sind Smuggling-Angriffe in großem Stil zurückgekehrt. Request-Smuggling-Angriffe nutzen die Unfähigkeit des Servers aus, auf sichere Weise mit Anomalien in verschiedenen Aspekten einer HTTP-Anfrage umzugehen. Die Untersuchung von Barracuda ergab, dass mehr als 60 Prozent der Smuggling-Angriffe einen ungültigen Header verwendeten. Ein Drittel verwendete eine mehrfache Content-Länge, 3 Prozent hatten eine fehlerhafte Content-Länge.

Angriffe gegen JSON-APIs

Bei den meisten Angriffen, die Barracuda gegen JSON-APIs beobachtete, wurden die Randbedingungen getestet, das heißt, es wurde letztlich versucht, die APIs zu fuzzen. Bei 95 Prozent dieser Arten von Angriffen wurde der maximale Zahlenwert (Max Number Value) überschritten, und bei fast 4 Prozent dieser Attacken wurde die maximale Zahlenlänge (Max Value Length) überschritten. Die Analyse verzeichnete auch andere Angriffsversuche im Datenverkehr (XSS- und SQL-Injection-Angriffe), doch das Volumen dieser Angriffsarten war in der Stichprobe sehr gering bis vernachlässigbar. Es ist zu erwarten, dass dies im Laufe des nächsten Jahres zunehmen wird.

Angriffe, die auf Datenlecks abzielten, konzentrierten sich in erster Linie darauf, sensible Informationen wie Kreditkartennummern auszuspähen. Visa war mit mehr als drei Vierteln dieser Angriffe der eindeutige Schwerpunkt. Mit großem Abstand folgten JCB mit mehr als 20 Prozent sowie Mastercard, Diners und American Express mit deutlich geringerem Anteil.

Der Sicherheitsstatus der Verschlüsselung

Die Verschlüsselung des Datenverkehrs verhindert eine Vielzahl von Angriffen, wie etwa Man-in-the-Middle-Attacken, und bietet eine Schutzschicht für Benutzer, die Websites besuchen. Angriffe können jedoch immer noch innerhalb des Datenstroms stattfinden. Fast 92 Prozent des analysierten Datenverkehrs lief über HTTPS. Weniger als 10 Prozent des Datenverkehrs wurde über HTTP abgewickelt. Dies eine gute Nachricht für den Sicherheitsstatus von Webanwendungen.

Browser-Anbieter haben TLS1.3 als bevorzugtes Protokoll priorisiert, und dies beginnt sich auf die allgemeine Akzeptanz dieser Protokolle auszuwirken. In der untersuchten Stichprobe hatten nur wenige Unternehmen das ältere, wesentlich unsichere SSLv3-Protokoll aktiviert. Und selbst unter den Unternehmen, die dieses Protokoll aktiviert hatten, gab es nur sehr wenig SSLv3-Datenverkehr. Das Gleiche gilt für TLS1.0 und TLS1.1, wobei die Verwendung dieser Protokolle rapide abnimmt und jeweils weniger als 1 Prozent des analysierten Datenverkehrs ausmachte. Ganze 65 Prozent des analysierten Datenverkehrs nutzte TLS1.3, das sicherste derzeit verfügbare Protokoll. Etwa ein Drittel des HTTPS-Verkehrs läuft noch über TLS1.2, doch diese Zahl sinkt langsam.

Browser-Analyse bei TLS1.3

Bei der Analyse von Browsern, die TLS1.3 verwenden (basierend auf dem gemeldeten User Agent), war Chrome mit 47 Prozent des Datenverkehrs der beliebteste Browser, gefolgt von Safari, auf den 34 Prozent des TLS1.3-Datenverkehrs entfielen. Überraschenderweise verdrängte Edge Firefox mit 16 Prozent auf den dritten Platz. Firefox wurde für nur 3 Prozent des Datenverkehrs verwendet. Dass Firefox gegenüber Edge an Boden verloren hat, ist wahrscheinlich auf zwei Dinge zurückzuführen: Die Dominanz von Chrome sowie den Umstieg von Unternehmenssystemen auf Edge, die zuvor den Internet Explorer bevorzugt haben.

TLS1.2 zeigt einen eher überraschenden Trend. Hier ist die Nutzung des Internet Explorers höher als die von Chrome, wobei mehr als die Hälfte des Datenverkehrs auf den Internet Explorer entfällt, während die Nutzung von Chrome knapp unter 40 Prozent liegt. Im Vergleich dazu kommt Safari auf weniger als 10 Prozent, die Nutzung von Firefox ist sogar noch geringer.

User-Trend zu sichereren Browsern

Zudem zeigte die Untersuchung, dass die automatischen Updates für Chrome und Firefox recht häufig angewendet werden. Die meisten Browser-Versionen in der Analyse zählten zu den neuesten oder lagen ein bis zwei Versionen dahinter. Es gibt immer noch eine große Anzahl von Nutzern des Internet Explorers, aber IE11 war die Version, die in der überwiegenden Mehrheit der Fälle verwendet wurde. Dies zeigt einen Trend hin zu aktuelleren und sichereren Browsern. Im Vergleich dazu verwendete der automatisierte Datenverkehr nur wenig TLS1.3; der größte Teil nutzt TLS1.2. Dazu gehören Webseiten-Monitoring, Bots und Tools wie curl.

Wie Unternehmen sich vor automatisierten Angriffen schützen können

Wenn es um den Schutz vor neueren Angriffen wie Bots und API-Attacken geht, können Sicherheitsteams aufgrund der Vielzahl der erforderlichen Lösungen manchmal überfordert sein. Die gute Nachricht ist, dass diese Lösungen in WAF/WAF-as-a-Service-Lösungen konsolidiert werden, auch bekannt als Web Application and API Protection Services (WAAP).

WAF Magic Quadrant 2020 WAAP-Services

Gartner definiert in seinem WAF Magic Quadrant 2020 WAAP-Services als die Evolution von Cloud-WAF-Services: „WAAP-Services kombinieren eine Cloud-gestützte As-a-Service-Bereitstellung von WAF, Bot-Mitigation, DDoS-Schutz und API-Sicherheit mit einem Abonnement-Modell.“ Unternehmen sollten daher nach einer WAF-as-a-Service- oder WAAP-Lösung suchen, die Bot-Mitigation, DDoS-Schutz, API-Sicherheit und Schutz vor Credential Stuffing umfasst und sicherstellen, dass sie richtig konfiguriert ist.

Zudem ist wichtig, über aktuelle Bedrohungen und deren Entwicklung informiert zu bleiben. Nach Prognosen von Barracuda sind die drei wichtigsten Angriffe, mit denen Anwendungen in diesem Jahr konfrontiert sein werden, automatisierte Bot-Angriffe, Angriffe auf APIs sowie Angriffe auf Software-Lieferketten. Gegen diese neueren Angriffe gibt es weniger Schutzmechanismen und sie werden teils wegen mangelnden Verständnisses und in einigen Fällen aufgrund von Schattenanwendungen, die ohne entsprechende Schutzmechanismen bereitgestellt werden, eher durchgelassen. Durch Kombination aus Fachwissen zu den neuesten Angriffstaktiken von Cyberkriminellen sowie aktuellen Technologien können Unternehmen die Risiken von zunehmend automatisierten Angriffen auf Webanwendungen jedoch deutlich minimieren.

Mehr dazu bei Barracuda.com[starbox id=5]