Cohesity hat auf seiner ersten Anwenderkonferenz, Cohesity Connect, neue Sicherheits- und Governance-Angebote vorgestellt. Damit sind Kunden Hackern und ihren ausgeklügelten Ransomware-Angriffen einen Schritt voraus. Data Management as a Service ergänzt die Threat-Defense-Architektur.

Früher verschlüsselten Cyberkriminelle vor allem Produktionsdaten. Cohesity ermöglichte seinen Kunden deren schnelle Wiederherstellung über Backup-Daten. Dann verlegten sich die Kriminellen darauf, Backups zu zerstören oder zu verschlüsseln. Cohesity konterte mit Unveränderlichkeit. Jetzt ziehen die Kriminellen Daten ab und drohen, diese im Dark Web zu veröffentlichen.

Cohesity unterstützt seine Kunden dabei, diese aktuellen Herausforderungen mit neuen SaaS-Angeboten zu bewältigen. Diese gehören zu dem Data Management-as-a-Service-Portfolio der von Cohesity verwalteten Lösungen.

Data Management-as-a-Service-Portfolio

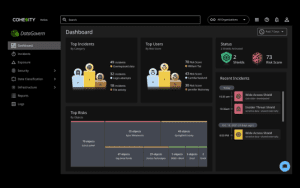

- Cohesity DataGovern: Dieser Datensicherheits- und Governance-Service nutzt KI/ML, um die Erkennung sensibler Daten zu automatisieren. Zudem erkennt er anormale Zugriffs- und Nutzungsmuster, die auf einen Cyberangriff hindeuten könnten. Dies ist der Schlüssel, zur Vereitelung von Exfiltration von Daten durch Cyberkriminelle.

- Projekt Fort Knox: Dieser Service ermöglicht es den Kunden, eine isolierte Kopie ihrer Daten in einem von Cohesity verwalteten Tresor zu speichern. So werden Daten widerstandsfähiger gegen Ransomware-Angriffe. Neben der Unveränderlichkeit erhalten die Kunden so eine weitere Möglichkeit, Angreifer abzuwehren, die Daten verschlüsseln wollen.

Diese Angebote sind wichtige Ergänzungen der umfassenden Threat-Defense-Architektur des Unternehmens. Sie veranschaulichen, wie Cohesity und dessen Partner Kunden bei der Bekämpfung der neuesten Cyber-Bedrohungen, einschließlich Ransomware, unterstützen.

„Cyberkriminelle werden immer raffinierter und aggressiver, und der Schaden, den Ransomware-Angriffe bei Unternehmen anrichten, kann für Kosten und Markenreputation katastrophal sein“, so Matt Waxman, Vice President of Product Management bei Cohesity. „Sich auf herkömmliche Backups als Versicherung zu verlassen, ist nicht mehr ausreichend. Kunden brauchen eine Technologie der nächsten Generation, die es ihnen erleichtert, sensible Daten zu identifizieren, Anomalien zu erkennen, Daten zu isolieren und modernen Bedrohungen einen Schritt voraus zu sein. Das wollen wir mit unseren Lösungen und unserer Threat-Defense-Architektur bieten.“

Cohesity DataGovern

DataGovern ist jetzt als Early-Access-Preview verfügbar. Die Lösung vereint auf einzigartige Weise Datensicherheit und Data Governance in einem einzigen SaaS-Angebot. Kunden können damit Folgendes erreichen:

- Einsatz von KI/ML-basierter Klassifizierungstechnologie um sensible, auch personenbezogene Daten (PII) in Backup- und Produktionsdaten zu erkennen. Mit der Technologie lässt sich auch der Datenzugriff in diesen Bereichen regeln. So können Umgebungen geschützt werden, bevor Angriffe erfolgen.

- Automatisieren und Vereinfachen der Datenklassifizierung mit vordefinierten Richtlinien für gängige Vorschriften wie DSGVO, CCPA und HIPAA. So werden Compliance- und Governance-Vorgaben erfüllt.

- Verhaltensanomalien nahezu in Echtzeit erkennen, zum Beispiel wenn ein Benutzer plötzlich auf große Mengen sensibler Daten zugreift. Diese Aktivität kann der Vorläufer einer Datenexfiltration sein.

- Triggern von Workflows für Gegenmaßnahmen entsprechend der Richtlinien. Integriert sind führende Plattformen für Sicherheitsorchestrierung, Automatisierung und Reaktion (SOAR).

Projekt Fort Knox

Cohesity stellt Project Fort Knox[2] vor: ein SaaS-Angebot, das in den kommenden Quartalen als Early-Access-Preview verfügbar sein soll. Es bietet von Cohesity verwaltete Datentresorfunktionen. Mit diesem Angebot können Kunden auf einfache Weise eine sichere Datenisolierung durch ein Cloud-basiertes Repository erreichen. Sie speichern dabei eine Kopie ihrer Daten, die manipulationssicher und immer verfügbar ist. Dieser Service bietet den Kunden folgende Vorteile:

- Einfach anschließen, auslagern und wiederherstellen. Es ist nicht nötig, Bänder hin und her zu schieben, einen Cloud-basierten Datentresor selbst zu erstellen, eine zusätzliche Speicherinfrastruktur aufzubauen oder Wiederherstellungsprozesse zu entwickeln, die den bekannten „3-2-1“-Best Practices entsprechen.

- Im Falle eines Ransomware-Angriffs können Unternehmen schnell und zuverlässig eine saubere Kopie der Daten identifizieren und diese am gewünschten Ort wiederherstellen – vor Ort oder in der Cloud.

- Regelmäßiges Testen auf die Bereitschaft für Angriffe durch Probeübungen in einer isolierten Umgebung.

- Wechsel von einem investitionsintensiven (CapEx) zu einem dienstleistungsorientierten „as-a-Service“ Finanzierungsmodell (OpEx).

Threat Defense: Architektur sich weiterentwickelnde Bedrohungslandschaft

Diese neuen SaaS-Angebote basieren auf der Threat-Defense-Datensicherheitsarchitektur von Cohesity und erweitern sie. Die mehrschichtige Architektur vereint verschiedene Produkte, Dienstleistungen und Fähigkeiten von Cohesity und Partnern. Dadurch erhalten Kunden Unterstützung, um Bedrohungen mithilfe von KI und ML zu identifizieren, ihre Daten zu schützen und im Falle eines Cyberangriffs problemlos wiederherzustellen.

Cohesity hat zahlreichen Kunden erfolgreich geholfen, sich vor Ransomware-Angriffen zu schützen, so dass sie kein Lösegeld zahlen mussten. „Cohesity wendet die Zero-Trust-Prinzipien an und erweitert diesen Ansatz durch umfassende Datensicherheit“, sagt John Kindervag, der das Zero-Trust-Modell für Cybersicherheit entwickelt hat. „Der Datensicherheitsansatz von Cohesity kann Kunden dabei helfen, bösartigen Akteuren einen Schritt voraus zu sein, und setzt einen hohen Maßstab für andere Unternehmen im Bereich der Datenverwaltung.“

„Datensicherheit bereitzustellen und schnell auf Angriffe zu reagieren, ist von entscheidender Bedeutung, wenn wir unsere Kunden bei der Bekämpfung von Cyberkriminalität unterstützen“, sagt Rishi Bhargava, Vice President Product Strategy Cortex XSOAR bei Palo Alto Networks. „Mit der Integration von Cohesity in die Cortex™ XSOAR-Plattform erleichtern wir es den gemeinsamen Kunden, kritische Datensicherheitswarnungen zu erkennen und darauf zu reagieren.“

Mehr bei Cohesity.com

Über Cohesity Cohesity vereinfacht das Datenmanagement extrem. Die Lösung erleichtert es, Daten zu sichern, zu verwalten und aus ihnen Wert zu schöpfen - über Rechenzentrum, Edge und Cloud hinweg. Wir bieten eine vollständige Suite von Services, die auf einer Multi-Cloud-Datenplattform konsolidiert sind: Datensicherung und Wiederherstellung, Notfallwiederherstellung, Datei- und Objektdienste, Entwicklung/Test sowie Daten-Compliance, Sicherheit und Analysen. Das reduziert die Komplexität und vermeidet die Fragmentierung der Massendaten. Cohesity kann als Service, als selbst verwaltete Lösung sowie über Cohesity-Partner bereitgestellt werden.