Le aziende possono ora sfruttare appieno i vantaggi di un’architettura Zero Trust, semplificando notevolmente la progettazione della rete. I nuovi agenti endpoint per macOS e Windows sostituiscono completamente le tradizionali reti private virtuali.

Lookout ha annunciato nuovi agenti endpoint Windows e macOS per la sua soluzione Lookout Secure Private Access Zero Trust Network Access (ZTNA), facilitando la sostituzione completa delle reti private virtuali (VPN) sovraccariche con sicurezza basata su cloud. Le aziende possono ora sfruttare appieno i vantaggi di un’architettura Zero Trust, semplificando notevolmente la progettazione della rete. Secondo gli analisti di Gartner, entro il 2025, almeno il 70% delle nuove implementazioni di accesso remoto funzioneranno principalmente con servizi ZTNA anziché VPN. Alla fine del 2021 era ancora inferiore al 10%.

Troppo complesse: architetture ZTNA e VPN contemporaneamente

I primi prodotti ZTNA offrono capacità di instradamento del traffico limitate. Le soluzioni VPN più vecchie, d’altro canto, supportano una varietà di protocolli e casi d’uso complessi, rendendo difficile l’implementazione di una sostituzione completa della VPN in molti ambienti aziendali. I team di sicurezza IT sono spesso costretti a eseguire contemporaneamente architetture ZTNA e VPN per supportare alcune applicazioni legacy come i telefoni VoIP. Questa limitazione porta a una progettazione di rete complessa, costosa da gestire e mantenere.

I nuovi agenti endpoint di Lookout per i sistemi operativi Windows e macOS facilitano la transizione completa verso un'architettura zero trust con supporto per il controllo del traffico sia a livello di rete che di applicazione. Se abbinati a Lookout Secure Private Access dal cloud, i team di sicurezza IT possono ora sostituire completamente l’insieme di casi d’uso supportati dalle VPN tradizionali e sfruttare appieno i vantaggi di un’architettura zero trust.

La VPN interrompe lo zero trust

Il principio base di Zero Trust è “non fidarsi mai, verificare sempre”. Tutti gli utenti e i dispositivi sono considerati potenziali minacce e devono essere costantemente monitorati e limitati alle risorse necessarie per completare un'attività specifica. Le VPN, d’altro canto, adottano un approccio “tutto o niente” alla connettività consentendo agli utenti di autenticarsi solo una volta e quindi spostarsi liberamente nella rete. Questo accesso illimitato a livello di rete crea le condizioni per attacchi laterali. Se un malintenzionato o un malware riesce a superare la VPN, avrà pieno accesso a tutte le applicazioni e ai dati sensibili sulla rete aziendale.

Secure Private Access di Lookout, insieme agli agenti endpoint Windows e macOS, offre importanti vantaggi in termini di sicurezza. Ciò comprende:

- Informazioni uniche sul traffico delle applicazioni private: I team di sicurezza IT possono comprendere meglio il modo in cui i loro utenti interagiscono con le applicazioni private, dalla visibilità ai dati effettivi a cui accedono.

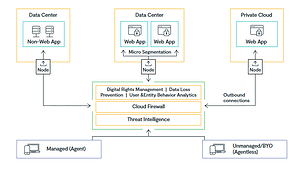

- Sicurezza avanzata dei dati: Gli agenti facilitano l'implementazione di controlli avanzati di sicurezza dei dati per le applicazioni private aziendali, comprese le soluzioni Data Loss Prevention (DLP) ed Enterprise Digital Rights Management (EDRM).

- Controllo granulare del traffico per adattarsi ad ambienti eterogenei: Gli agenti possono essere configurati per instradare il traffico verso destinazioni specifiche in base a fattori quali utente, dispositivo e posizione. Ciò garantisce che solo gli utenti autorizzati abbiano accesso ai dati sensibili.

- Esperienza utente migliorata con il controllo del traffico multitunnel: Gli agenti instradano il traffico verso una delle tante sedi Cloud Edge globali di Lookout, fornendo il percorso più breve tra l'utente e l'azienda.

- Routing multipercorso ridondante e altamente disponibile: Gli agenti utilizzano la piattaforma di sicurezza cloud distribuita a livello globale di Lookkout per fornire agli utenti finali un Security Service Edge (SSE) ad alta disponibilità sfruttando algoritmi avanzati di selezione del percorso e di instradamento.

- Applicazione coerente dello Zero Trust con sicurezza endpoint integrata: Gli agenti monitorano continuamente l'integrità degli endpoint quando sono integrati con le piattaforme di protezione endpoint (EPP), i centri di sicurezza del sistema operativo e altri prodotti per la sicurezza degli endpoint.

A proposito di Lookout I co-fondatori di Lookout John Hering, Kevin Mahaffey e James Burgess si sono riuniti nel 2007 con l'obiettivo di proteggere le persone dai rischi per la sicurezza e la privacy posti da un mondo sempre più connesso. Ancor prima che gli smartphone fossero nelle tasche di tutti, si sono resi conto che la mobilità avrebbe avuto un profondo impatto sul modo in cui lavoriamo e viviamo.