Jamf Threat Labs ha sviluppato una tecnica su iOS16 in grado di simulare la modalità aereo. Concretamente ciò significa che gli hacker potrebbero sfruttare questa opportunità per ingannare la vittima facendole credere che la modalità aereo del dispositivo sia attivata. Tuttavia, il malware funziona in background.

L'aggressore ha effettivamente installato una modalità di volo artificiale (dopo aver utilizzato con successo un exploit sul dispositivo). Ciò modifica l'interfaccia utente in modo che venga visualizzato il simbolo della modalità aereo e la connessione Internet a tutte le app venga interrotta, tranne l'applicazione che l'hacker desidera utilizzare. Probabilmente la tecnologia non è stata ancora sfruttata da soggetti malintenzionati.

Più sicurezza grazie alla modalità aereo?

La modalità aereo garantisce che i passeggeri possano utilizzare in sicurezza i propri dispositivi come smartphone o laptop durante il volo. Tuttavia, la modalità aereo ora non viene utilizzata solo quando si viaggia, ma anche per risparmiare la batteria o per disconnettersi temporaneamente dal nostro mondo “sempre attivo”. Altri si aspettano una maggiore privacy quando è attiva la modalità aereo, ad esempio durante riunioni riservate o quando si visitano strutture sicure.

Ma l’attivazione della modalità aereo porta effettivamente a maggiore sicurezza e privacy? I ricercatori di Jamf Threat Labs hanno studiato la modalità aereo di Apple e hanno scoperto che gli hacker malintenzionati hanno la capacità di mantenere una connessione cellulare per un'applicazione anche se l'utente ritiene di aver attivato la modalità aereo.

Come è stata manipolata la modalità aereo?

I ricercatori sono riusciti a modificare il codice sottostante in modo da far apparire il simbolo della modalità aereo, ma per alcune applicazioni la connessione Internet viene comunque mantenuta. Per far sembrare l'inganno il più reale possibile, sono state apportate le seguenti modifiche:

- L'icona della modalità aereo si accende.

- L'icona della connessione di rete o del Wi-Fi verrà disattivata.

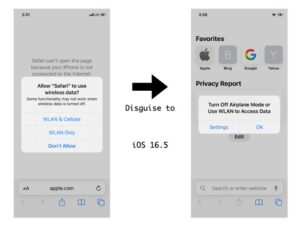

- All'apertura del browser appare il messaggio di errore previsto quando è attivata la modalità aereo (vedi immagine).

🔎 Il display mostra la modalità aereo, ma in realtà l'app malware è attiva e accede a Internet (Immagine: Jamf).

I ricercatori sono anche riusciti a interrompere l'accesso ai dati cellulari o al Wi-Fi per tutte le app, mantenendolo solo per un'applicazione selezionata. L'utente ritiene che sia attivata la modalità aereo e che la connessione Internet sia interrotta, mentre gli hacker possono ancora caricare o estrarre dati dal dispositivo tramite le applicazioni selezionate.

Lo screenshot mostra come i ricercatori hanno convertito il messaggio che in genere viene attivato quando l'accesso ai dati mobili è bloccato per determinate app (a sinistra) in una finestra di notifica che assomiglia al tipico messaggio della modalità aereo (a destra).

Come potrebbero gli hacker sfruttare questa vulnerabilità?

Il team di Threat Labs ha creato un video che mostra come un utente malintenzionato potrebbe utilizzare questa tecnica in un attacco di sorveglianza. Ad esempio, se è attiva la modalità aereo finta, ovvero il dispositivo indica che è in modalità aereo, l'aggressore può attivare la fotocamera o il microfono e trasmettere in live streaming dal dispositivo senza che l'utente si renda conto di una violazione.

Altro su Jamf.com

A proposito di Jamf

Focalizzata su Apple da oltre 20 anni, Jamf è ora l'unica azienda al mondo con una soluzione completa di gestione e protezione degli endpoint che garantisce sicurezza a livello aziendale, è facile da usare e protegge la privacy degli utenti finali.