Per legge, le aziende in Cina, comprese quelle straniere, sono obbligate a segnalare immediatamente vulnerabilità nei sistemi ed errori nei codici a un’agenzia governativa. Tuttavia gli esperti avvertono che la Cina si avvale di hacker controllati dallo Stato e potrebbe sfruttare le informazioni sulle vulnerabilità per ottenere un accesso quasi senza ostacoli ai sistemi delle aziende.

Il think tank dell’Atlantic Council ha pubblicato un rapporto che analizza la nuova regolamentazione cinese che impone alle aziende di segnalare vulnerabilità di sicurezza ed errori di codice al Ministero dell’Industria e dell’Information Technology (MIIT) entro 48 ore. Allo stesso tempo, gli esperti avvertono che la Cina controlla diversi gruppi di hacker e può utilizzare immediatamente le informazioni per attacchi. Il rapporto è quindi intitolato “Come la Cina sta utilizzando le vulnerabilità del software come un’arma”. Nell'analisi, gli esperti del think tank presuppongono addirittura che l'attuale fonte costante di vulnerabilità zero-day risalga al database cinese del MIIT.

Molte nuove vulnerabilità zero-day dal database MIIT?

Le norme cinesi vietano ai ricercatori di pubblicare informazioni sulle vulnerabilità prima che una patch sia disponibile, a meno che non si coordinino con il proprietario del prodotto e il MIIT, così come non è consentita la pubblicazione di codice proof-of-concept che mostri come viene sfruttata una vulnerabilità.

Secondo il rapporto, la divulgazione della vulnerabilità all'ufficio di Pechino del 13° ufficio MSS è particolarmente preoccupante. Gli esperti sottolineano che l'ufficio di presidenza ha impiegato gli ultimi vent'anni per ottenere un accesso anticipato alle vulnerabilità del software.

Quasi nessuna condivisione delle vulnerabilità ICS

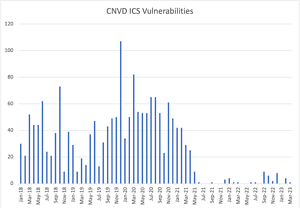

Da maggio 2021, secondo il database CNVD, si è verificato un declino quasi completo delle vulnerabilità ICS segnalate pubblicamente in Cina (Immagine: Sleight of Hand, Cary e Del Rosso, Atlantic Council).

Dal rapporto è inoltre emerso che molte vulnerabilità segnalate nell'area ICS (Industrial Control System) non vengono più comunicate alle aziende interessate. I database statali cinesi non hanno mostrato quasi nessuna vulnerabilità nell’area ICS da maggio 2021. Prima di allora, ogni mese si verificavano da 40 a 80 o più vulnerabilità. A maggio 2021, sono improvvisamente da 1 a 10. In confronto, la CISA statunitense continua a ricevere rapporti mensili ICS su oltre 100 vulnerabilità.

Gli esperti sottolineano che molte aziende straniere potrebbero non essere nemmeno consapevoli del fatto che i loro dipendenti cinesi segnalano le vulnerabilità. Dopotutto, potrebbero essere puniti se eludono la legge cinese.

Maggiori informazioni su AtlanticCouncil.org