Les experts de Kaspersky ont découvert une nouvelle série de campagnes de logiciels espions en évolution rapide ciblant plus de 2.000 7.000 entreprises industrielles dans le monde, déclarant : les scénarios d'attaque de courte durée se multiplient, les données sont proposées à la vente sur les places de marché, environ XNUMX XNUMX comptes d'entreprise compromis ou volés.

Contrairement à de nombreuses attaques de logiciels espions traditionnels, ces attaques ont un nombre limité de cibles et une durée de vie très courte pour chaque programme malveillant. Les données capturées ont été proposées à la vente sur plus de 25 marketplaces.

Données de l'entreprise sur 25 places de marché à vendre

Au premier semestre 2021, les experts de Kaspersky ICS CERT ont remarqué une anomalie inhabituelle dans les statistiques des menaces de logiciels espions bloquées sur les ordinateurs ICS. Bien que les logiciels malveillants utilisés dans ces attaques appartiennent à des familles de logiciels espions bien connues telles que Agent Tesla/Origin Logger, HawkEye et autres [2], ces attaques se démarquent du grand public car le nombre de cibles dans chaque attaque est très limité (allant de une poignée à quelques dizaines) et la durée de vie de chaque programme malveillant est très courte.

Une analyse plus détaillée de 58.586 2021 échantillons de logiciels espions bloqués sur les ordinateurs ICS au cours du premier semestre 21,2 a montré qu'environ 25 % d'entre eux appartenaient à cette nouvelle série d'attaques à portée limitée et à courte durée de vie. Leur cycle de vie est limité à environ XNUMX jours - nettement moins que la durée de vie d'une campagne de logiciels espions "conventionnelle".

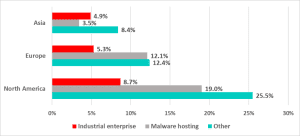

Bien que chacun de ces échantillons de logiciels espions "anormaux" soit de courte durée et peu répandu, ils représentent une part disproportionnée de toutes les attaques de logiciels espions. En Asie, par exemple, un ordinateur sur six attaqué par un logiciel espion a été touché (2,1 % sur 11,9 %), en Europe, il était de 0,7 % sur 6,3 %.

Les e-mails de phishing comme porte d'entrée dans l'entreprise

La plupart de ces campagnes sont diffusées d'une entreprise industrielle à une autre via des emails de phishing bien ficelés. Une fois que l'attaquant a pénétré le système de la victime, il utilise l'appareil comme serveur C2 (Command and Control) pour la prochaine attaque. Avec l'accès à la liste de diffusion de la victime, les cybercriminels peuvent abuser de la messagerie d'entreprise et faire proliférer davantage les logiciels espions.

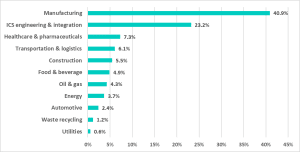

Répartition des machines ICS bloquées par des logiciels espions - S1 2021 par industrie (Image : Kaspersky).

Selon la télémétrie ICS-CERT de Kaspersky, plus de 2.000 7.000 entreprises industrielles dans le monde ont été intégrées dans l'infrastructure malveillante et exploitées par des cybercriminels pour mener à bien l'attaque contre les organisations de contact et les partenaires commerciaux. Kaspersky estime à plus de XNUMX XNUMX le nombre total de comptes d'entreprise compromis ou volés à la suite de ces attaques.

Commerce en ligne dynamique avec des données piratées

Les données sensibles capturées se retrouvent souvent sur différents marchés. Les experts de Kaspersky ont identifié plus de 25 entreprises différentes vendant les identifiants volés lors de ces campagnes industrielles. L'analyse de ces places de marché a révélé une forte demande de données d'accès pour les comptes d'entreprise, en particulier pour les comptes de bureau à distance (RDP). Plus de 46 % de tous les comptes RDP vendus sur les marchés interrogés appartiennent à des entreprises aux États-Unis, le reste provenant d'Asie, d'Europe et d'Amérique latine. En Allemagne, cela représentait près de 4 % (près de 2.000 XNUMX comptes) de tous les comptes RDP vendus qui affectaient les entreprises industrielles.

Logiciel espion en tant que service

Répartition des logiciels espions inhabituels par région et hébergement C2 basé sur SMTP (Image : Kaspersky).

Un autre marché en pleine croissance est celui des logiciels espions en tant que service. Depuis que les codes sources de certains logiciels espions populaires ont été publiés, ils sont facilement disponibles sous la forme d'un service dans les magasins en ligne. En plus de vendre des logiciels malveillants en tant que produit, les développeurs vendent également des licences à un créateur de logiciels malveillants et un accès à une infrastructure préconfigurée pour créer le logiciel malveillant.

« En 2021, les cybercriminels ont largement utilisé les logiciels espions pour attaquer les ordinateurs industriels. Aujourd'hui, nous observons une nouvelle tendance en évolution rapide dans le paysage des menaces industrielles », commente Kirill Kruglov, expert en sécurité chez Kaspersky ICS CERT. « Pour éviter d'être détectés, les cybercriminels réduisent la taille de chaque attaque et limitent l'utilisation de chaque échantillon de malware, en le remplaçant rapidement par un nouveau. D'autres tactiques incluent l'abus massif de l'infrastructure de messagerie d'entreprise pour propager des logiciels malveillants. C'est différent de tout ce que nous avons vu avec les logiciels espions auparavant. Nous nous attendons à ce que de telles attaques deviennent plus fréquentes cette année."

Plus sur Kaspersky.com

À propos de Kaspersky Kaspersky est une société internationale de cybersécurité fondée en 1997. L'expertise approfondie de Kaspersky en matière de renseignements sur les menaces et de sécurité sert de base à des solutions et des services de sécurité innovants pour protéger les entreprises, les infrastructures critiques, les gouvernements et les consommateurs du monde entier. Le portefeuille de sécurité complet de la société comprend une protection des terminaux de pointe et une gamme de solutions et de services de sécurité spécialisés pour se défendre contre les cybermenaces complexes et évolutives. Plus de 400 millions d'utilisateurs et 250.000 XNUMX entreprises clientes sont protégées par les technologies Kaspersky. Plus d'informations sur Kaspersky sur www.kaspersky.com/

Prédictions Kaspersky ICS : https://securelist.com/threats-to-ics-and-industrial-enterprises-in-2022/104957/