Les attaques sur le VMware ESXi ne finissent jamais. Ils continuent de menacer des dizaines de milliers de serveurs et nécessitent une mise à jour vers la dernière version de VMware ESXi, selon les experts de Bitdefender. Même les scripts de secours ne fonctionnent plus car le ransomware s'est adapté.

Les attaques contre les hyperviseurs VMware ESXi, qui exploitent la vulnérabilité CVE-2021-21974 récemment découverte avec peu d'efforts pour lire une grande variété de charges utiles en tant que code distant, ont un énorme potentiel de propagation. Elles évoluent donc vers des attaques de masse pour des cybercriminels opportunistes et sont un exemple actuel d'attaques hybrides :

VMware-ESXi : exemple d'attaque hybride

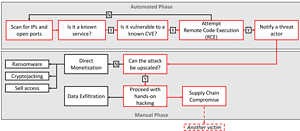

🔎 Attaques hybrides : après un démarrage automatisé, les attaquants passent au travail manuel (Image : Bitdefender).

Dans la première phase, les pirates procèdent automatiquement, puis évaluent les résultats de la recherche et, dans la deuxième phase, continuent à jouer manuellement l'attaque ciblée. Il faut s'attendre à ce que de nombreux utilisateurs utilisent la vulnérabilité des attaques de la chaîne d'approvisionnement pour attaquer l'entreprise effectivement notifiée via ses fournisseurs.

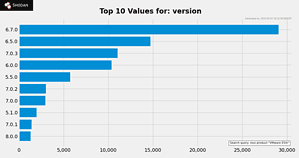

L'ampleur des attaques ne peut pas encore être estimée avec précision. La vague d'attaque ne fait que commencer. Cependant, le potentiel numérique des systèmes affectés est énorme. Selon les résultats de recherche de l'outil Shodan, qui est librement disponible et également utilisé par les pirates, le nombre d'utilisateurs d'un hôte VMware ESXi se compte en dizaines de milliers. Jusqu'à 7.0 60.000 hôtes sont visibles sur Internet, notamment depuis les anciennes versions antérieures à ESXi 7.0. Le service OpenSLP, qui ouvre la faille de sécurité, n'est désactivé par défaut qu'à partir de la version XNUMX. OpenSLP est également une passerelle idéale pour la prise de contrôle de l'hyperviseur après le piratage d'une machine virtuelle.

Toujours 60.000 6 serveurs ESXi XNUMX.x vulnérables

🔎 L'outil d'analyse Shodan trouve plus de 60.000 XNUMX serveurs VMware ESXi vulnérables en une seule requête de recherche (Image : Bitdefender).

« Quiconque veut se protéger doit donc désormais prendre des mesures défensives élémentaires. Et cela ne peut être que la mise à jour vers les dernières versions des hyperviseurs. Le blocage généralisé par un pare-feu du port 427 (TCP/UDP), qu'OpenSLP utilise pour sa communication, ne peut empêcher un pirate de s'attaquer directement à une machine virtuelle. Bien qu'il soit la première ligne de défense, il n'offre aucune réelle sécurité. Et les vagues d'attaques actuellement observées ne sont qu'un signe avant-coureur d'autres attaques cette année par des groupes de cybercriminels expérimentés et avancés », a déclaré Martin Zugec, directeur des solutions techniques chez Bitdefender.

Plus sur Sophos.com

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de