Selon une nouvelle étude de Bitdefender Labs, toutes les applications MS Office (y compris Outlook, Word, Excel, OneNote et PowerPoint) sont vulnérables aux attaques de phishing par homographe de nom de domaine international (IDN) afin de rediriger les utilisateurs vers différentes adresses.

Bitdefender observe régulièrement ce type d'hameçonnage homographe depuis plusieurs mois et conseille vivement aux entreprises de prendre des contre-mesures pour éviter les risques associés. Bitdefender Labs a signalé ce problème à Microsoft en octobre 2021 et le Microsoft Security Response Center a confirmé la validité des résultats. On ne sait toujours pas si ou quand Microsoft corrigera ce problème.

Le domaine IDN est usurpé pour l'attaque

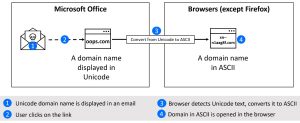

En pratique, ces possibilités d'attaque signifient ce qui suit : Un domaine IDN est également constitué de caractères qui n'appartiennent pas au jeu de caractères ASCII standard et contiennent des trémas ou des caractères spéciaux. Ce domaine peut devenir le masque parfait pour le domaine légitime d'origine que l'utilisateur pense visiter. Les attaques de phishing par homographe qui se produisent régulièrement sont basées sur le fait que des caractères apparemment identiques, tels que le "a" cyrillique et le "a" latin, sont des caractères différents selon la norme Unicode. La norme Unicode spécifie comment un caractère est stocké électroniquement. Le "a" latin a le code "U+0061", le "a" cyrillique le code "U+0430". L'IDN "apple.com" ne peut donc pas contenir un "a" cyrillique ou un "e" cyrillique. Quiconque clique dessus ne se retrouve pas chez le fabricant du matériel, mais plutôt sur un site Web exploité et utilisé par des pirates.

Par exemple, dans l'aperçu Word, les IDN homographes censés pointer vers des sites Web légitimes sont affichés, qui pointent en fait vers un faux site Web. Le site Web légitime et le faux IDN sont indiscernables et restent masqués dans Office même lorsqu'ils sont prévisualisés, ce qui augmente considérablement la probabilité de cliquer sur un lien malveillant.

Les mauvais domaines dans Microsoft Office restent masqués

L'idée n'est pas nouvelle. Cependant, cela affecte désormais l'ensemble du package Microsoft Office. Bien que le risque d'attaques par homographe IDN dans les navigateurs Web ait été augmenté, Bitdefender a constaté que les IDN malveillants restent masqués dans les applications MS Office, augmentant la probabilité que même un utilisateur soucieux de la sécurité clique sur le mauvais domaine. (Figures 1-3). La vue dans le navigateur démasque alors le site malveillant - mais seulement dans la plupart des cas. De plus, les utilisateurs agités ou rapides peuvent ne pas remarquer le démasquage dans le navigateur ou peuvent le remarquer trop tard, faire l'erreur et ouvrir le site Web précédemment camouflé.

Bitdefender a testé des applications autres que Microsoft Office avec des résultats mitigés : certaines affichaient toujours visiblement l'adresse réelle, c'est-à-dire malveillante, sur laquelle l'utilisateur avait atterri, tandis que d'autres affichaient l'homographe.

Microsoft Office affiche l'IDN normalement en Unicode - mais sans échappement en ASCII, il est malveillant. (Image : Bitdefender).

Cibler les institutions financières et les échanges cryptographiques

Les attaques basées sur des IDN homographes ne sont pas faciles à réaliser. Cependant, ils sont un outil efficace pour les cybercriminels qui souhaitent lancer des attaques complexes avec leurs menaces persistantes avancées (APT) et pour les ransomwares en tant que service. Bitdefender a observé une usurpation d'identité contre des institutions financières et des échanges de crypto-monnaie.

Recommandations de sécurité de Bitdefender

Les entreprises et les utilisateurs peuvent se protéger contre les attaques avec des IDN homographes avec les mesures suivantes :

- Sensibilisation : Les entreprises doivent attirer une attention particulière sur le danger pour les employés qui, en raison de leur fonction, sont une victime potentielle d'attaques de harponnage. Une vérification de l'URL et de l'icône de verrouillage n'est pas suffisante dans ce cas.

- Endpoint Protection : Endpoint Detection and Response détecte et bloque les sites Web malveillants.

- Vérification de réputation : les services de réputation IP et URL doivent être exécutés sur tous les appareils. Une règle empirique : si l'URL commence par xn--, le site Web est suspect.

- L'identification multifacteur sur les pages appartenant à l'entreprise signifie qu'une telle attaque est vaine et que les pirates ne peuvent plus accéder aux informations de connexion.

- Mises à jour du navigateur : les navigateurs Web et autres outils de productivité doivent toujours être à jour.

- Gardez un œil sur la chaîne d'approvisionnement : les homographes peuvent accéder à l'informatique de l'entreprise via la chaîne d'approvisionnement. Les documents des fournisseurs, clients ou partenaires doivent donc être vérifiés.

- Enregistrez les domaines à grande échelle : les entreprises doivent être conscientes de tous les domaines dans leurs diverses orthographes Unicode qui pourraient être associés à votre entreprise. Ensuite, les pirates ne peuvent pas monopoliser ces pages pour eux-mêmes. Comme les IDN sont limités à un seul jeu de caractères Unicode, les combinaisons possibles et donc le nombre de sites Web à enregistrer sont limités. Bitdefender Labs a constaté que peu d'entreprises enregistrent de manière proactive tous les domaines d'usurpation potentiels.

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de