Dans la région DACH, 55 % des entreprises ont été victimes d'une attaque de spear phishing au cours des 12 derniers mois, selon le nouveau rapport Barracuda Networks Spear Phishing Trends Report 2023.

DACH était donc légèrement au-dessus de la moyenne dans une comparaison internationale (50%). En outre, 24 % de toutes les entreprises avaient au moins un compte de messagerie affecté par une prise de contrôle de compte. Les cybercriminels envoient en moyenne 370 e-mails malveillants depuis chaque compte compromis.

Le rapport comprend des données et des analyses de harponnage de Barracuda basées sur un ensemble de données couvrant 50 milliards d'e-mails dans 3,5 millions de boîtes aux lettres, dont près de 30 millions d'e-mails de harponnage. Le rapport comprend également les résultats d'une enquête commandée par Barracuda. Menée par le cabinet d'études de marché indépendant Vanson Bourne, l'étude a interrogé des professionnels de l'informatique de haut niveau dans 1.350 100 entreprises comptant de 2.500 à 150 XNUMX employés dans plusieurs secteurs aux États-Unis, dans la région EMEA et dans l'APAC. Parmi ceux-ci, XNUMX répondants provenaient de la région DACH.

Les attaques par e-mail de plus en plus massives

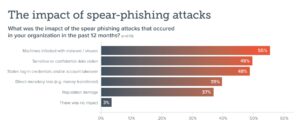

🔎 Quel impact les attaques de spear phishing ont-elles eu sur votre organisation au cours des 12 derniers mois ? (Image : Barracuda).

Dans l'ensemble, l'étude montre que les cybercriminels continuent de bombarder les organisations avec des attaques ciblées par e-mail, et de nombreuses organisations ont du mal à suivre. Bien que les attaques de spear phishing soient de petite envergure, elles sont répandues et très efficaces par rapport aux autres types d'attaques par e-mail.

- Le spear phishing est courant : 50 % des entreprises interrogées à l'échelle internationale ont été victimes de harponnage en 2022, et une entreprise typique a reçu 5 e-mails de harponnage hautement personnalisés par jour.

- Ces attaques sont très réussies : Selon les données de Barracuda, les attaques de harponnage ne représentent que 0,1 % de toutes les attaques par e-mail, mais elles sont responsables de 66 % de toutes les failles de sécurité.

- Les entreprises en ressentent les effets : 55 % des personnes interrogées qui ont subi une attaque de spear phishing ont signalé que leurs ordinateurs étaient infectés par des logiciels malveillants ou des virus (50 % dans DACH). 49 % ont déclaré que des données sensibles avaient été volées (56 % dans DACH). 48 % ont été touchés par des identifiants volés et/ou une prise de contrôle de compte - dans la région DACH, c'était même 62 %. 39 % de toutes les entreprises interrogées ont également signalé des pertes financières directes.

- La détection et la réponse aux menaces restent un défi : En moyenne, il faut près de 100 heures aux entreprises pour détecter, répondre et corriger une menace par e-mail après sa diffusion : 43 heures pour détecter l'attaque et 56 heures pour répondre et corriger une fois l'attaque détectée.

Incident : 22 heures avant la découverte

Les entreprises DACH ont ici obtenu de meilleurs résultats : selon leurs propres déclarations, le délai moyen de détection après un incident était de 22 heures et le délai moyen entre la détection d'une attaque, sa réaction et sa résolution était de 44 heures. Les informaticiens de DACH ont cité le manque d'automatisation (40 %), le manque de connaissances des employés (38 %) et le manque de personnel (34 %) comme les principaux obstacles à une réaction rapide et à la limitation des dommages.

- Le travail à distance augmente les risques : Les utilisateurs des entreprises comptant plus de 50 % de télétravailleurs signalent un nombre plus élevé d'e-mails suspects - en moyenne 12 par jour (13 en DACH), contre 9 par jour (7 en DACH) pour les entreprises comptant moins de 50 % de télétravailleurs. .

- Plus de télétravailleurs ralentissent la détection et la réponse en moyenne : Les organisations comptant plus de 50 % de télétravailleurs ont également signalé que les incidents de sécurité des e-mails prennent plus de temps à détecter et à réagir : 55 heures pour la détection et 63 heures pour la réponse et l'atténuation, contre 36 ou 51 heures en moyenne pour les entreprises comptant moins de télétravailleurs.

Dans la région DACH, cependant, ce ratio était inversé par rapport à la moyenne internationale. Les organisations comptant plus de 50 % de travailleurs à distance n'ont mis que 15 heures pour détecter et 30 heures pour réagir et atténuer, contre 24 heures et 49 heures, respectivement, pour les organisations comptant moins de 50 % de travailleurs à distance.

Le spear phishing a toujours du succès

"Bien que le spear phishing soit de faible volume, cette technique, avec ses tactiques ciblées et socialement conçues, se traduit par un nombre disproportionné d'attaques réussies, et l'impact d'une seule attaque réussie peut être dévastateur", a déclaré Fleming Shi, CTO de Barracuda. « Pour garder une longueur d'avance sur ces attaques très efficaces, les entreprises doivent investir dans des solutions de protection contre la prise de contrôle de compte alimentées par l'intelligence artificielle. Ces outils sont bien plus efficaces que les mécanismes de détection basés sur des règles. L'amélioration de l'efficacité de la détection aidera à stopper le spear phishing et à réduire l'effort de réponse lors d'une attaque.

Plus sur Barracuda.com

À propos des réseaux Barracuda Barracuda s'efforce de rendre le monde plus sûr et estime que chaque entreprise devrait avoir accès à des solutions de sécurité à l'échelle de l'entreprise compatibles avec le cloud, faciles à acheter, à déployer et à utiliser. Barracuda protège les e-mails, les réseaux, les données et les applications avec des solutions innovantes qui évoluent et s'adaptent tout au long du parcours client. Plus de 150.000 XNUMX entreprises dans le monde font confiance à Barracuda pour se concentrer sur la croissance de leur activité. Pour plus d'informations, rendez-vous sur www.barracuda.com.