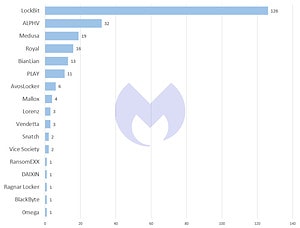

LockBit continúa dando forma a la escena del ransomware. El grupo de ransomware vuelve a encabezar la lista de grupos que venden ransomware como servicio (RaaS). En febrero de 2023, LockBit reportó un total de 126 víctimas en su página de filtraciones, según un análisis realizado por el equipo de inteligencia de amenazas de Malwarebytes.

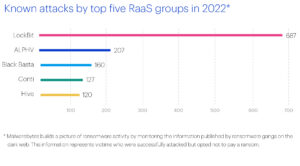

No en vano, el equipo de inteligencia de amenazas de Malwarebytes LockBit nombró en su informe "2023 Estado del malware’ como una de las cinco amenazas cibernéticas principales para las empresas en 2023. Ya en 2022, LockBit demostró ser, de lejos, el grupo de ransomware más activo. Según Malwarebytes, fue responsable de casi un tercio de todos los ataques RaaS conocidos solo en el último año. También representan casi 3,5 veces más ataques que el siguiente grupo de ransomware más grande, ALPHV (también conocido como BlackCat). Malwarebytes LockBit pudo atribuir un total de 2022 ataques en 687 y solo 207 ataques al grupo ALPHV.

LockBit: nuevo récord de demandas de rescate

LockBit también rompe récords en febrero de 2023 por la cantidad de demandas de rescate. Si bien la demanda de rescate más alta conocida de LockBit fue de $ 2022 millones en 50, en ese momento dirigida al proveedor automotriz alemán Continental, LockBit exigió $ 80 millones del Royal Mail británico el mes pasado.

Cuando Royal Mail rechazó esta solicitud, LockBit liberó los datos robados de la empresa, así como el historial de chat que revelaba las negociaciones entre las dos partes. Esto brinda información interesante sobre el curso de las negociaciones profesionales de ransomware. Malwarebytes sugirió que Royal Mail nunca tuvo la intención de pagar el rescate de 80 millones de dólares. En cambio, Malwarebytes notó tácticas de negociación inteligentes por parte de Royal Mail, por ejemplo, para ganar tiempo en la negociación o para ganarse la confianza de LockBit. Una discusión entre Mark Stockley, evangelista de seguridad cibernética en Malwarebytes, David Ruiz, defensor principal de privacidad en Malwarebytes, y Zach Hinkle, gerente de redes sociales en Malwarebytes, también proporciona más información sobre las negociaciones de Royal Mail.

Después de LockBit, ALPHV (también conocido como BlackCat), Medusa y Royal encabezaron la lista de ataques de ransomware conocidos en febrero de 2023. El equipo de inteligencia de amenazas de Malwarebytes atribuyó 32 ataques a ALPHV en febrero, Medusa 19 ataques y Royal 16 ataques.

ALPHV y Royal: amenaza para el sector salud

Actualmente, ALPHV y Royal se consideran una gran amenaza para las organizaciones de atención médica. El Departamento de Salud y Servicios Humanos de los Estados Unidos (HHS) incluso publicó un informe detallado en enero de 2023 que detalla la amenaza que los dos grupos de ransomware representan para el sector de la salud. Sin embargo, en febrero de 2023, los dos grupos aparentemente atacaron solo una organización de salud. Se conoce el ataque de ALPHV a la Red de Salud de Lehigh Valley en Pensilvania. Todas las demás víctimas durante el último mes provienen de otras industrias, en particular la fabricación, la logística y los servicios.

Medusa: Nuevas actividades en febrero

🔎 Ataques conocidos de los 5 principales grupos RaaS, Fuente: State of Malware 2023 (Imagen: Malwarebytes).

El grupo de ransomware Medusa es el tercer grupo de ransomware más activo a partir de febrero de 2023 con 20 víctimas publicadas en su página de filtraciones. Desde que Malwarebytes presentó el nuevo grupo de ransomware Royal en noviembre de 2022, ningún otro grupo nuevo ha llamado la atención con niveles tan altos de actividad. Entre las víctimas se encuentran, por ejemplo, Tonga Communications Corporation (TCC), una empresa estatal de telecomunicaciones del Reino Oceánico de Tonga, o PetroChina Indonesia, una empresa de petróleo y gas natural de Indonesia.

Estados Unidos: más afectados por ataques de ransomware

Cuando se trata de la distribución de ataques de ransomware por país, EE. UU. vuelve a ser, con mucho, el objetivo más común en febrero de 2023 con 115 ataques. En Europa, los siguientes países se vieron afectados: Reino Unido con XNUMX ataques, Francia con XNUMX ataques, Italia con siete ataques y Alemania con cinco ataques.

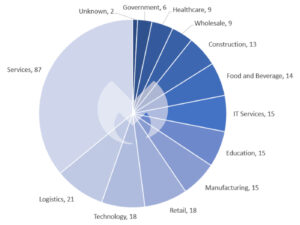

Industrias: apuntando al sector de servicios

Al igual que en enero de 2023, el sector servicios destaca entre las industrias con 87 ataques en febrero de 2023. Destacan también los sectores de logística, tecnología y retail. En general, también parece que los grupos de ransomware están apuntando una vez más a las grandes organizaciones. Por ejemplo, en febrero de 2023, la agencia federal US Marshals Service (USMS) fue víctima de un ataque de ransomware. Los atacantes lograron penetrar en la agencia y obtener información sensible sobre empleados y personas que se dieron a la fuga.

Si bien el ransomware a menudo ha afectado al gobierno local y los municipios en 2022, los ataques a las agencias federales siguen siendo relativamente raros. Sin embargo, el ataque de USMS es una prueba de que ninguna organización está a salvo del ransomware. Todavía no se sabe quién es el responsable del ataque y si se pidió un rescate.

Más en Malwarebytes.com

Acerca de Malwarebytes Malwarebytes protege a los usuarios domésticos y las empresas de amenazas peligrosas, ransomware y exploits que los programas antivirus no detectan. Malwarebytes reemplaza por completo otras soluciones antivirus para evitar las amenazas modernas de ciberseguridad para usuarios privados y empresas. Más de 60.000 XNUMX empresas y millones de usuarios confían en las innovadoras soluciones de aprendizaje automático de Malwarebyte y sus investigadores de seguridad para evitar amenazas emergentes y eliminar el malware que las soluciones de seguridad anticuadas pasan por alto. Visite www.malwarebytes.com para obtener más información.