Можливо, уразливості MOVEit вже виправлено, але група APT CLOP тільки починає свій шантаж. Було опубліковано загалом 52 назви компаній, які, як стверджує CLOP, атакували через уразливість MOVEit — у деяких випадках навіть перші пакети даних або всю видобуток даних.

Чомусь група CLOP не дуже вірить своїй поведінці Робін Гуда: група APT лише стверджує, що бере гроші у великих компаній. Зібрані дані з громадських і державних установ уже були видалені, оскільки група не цікавилася політикою. Однак деякі експерти вважають, що видалення державних даних має на меті лише зменшити кількість ворогів. У той же час група оголошує, що з часом опублікує ще більше назв компаній, уражений уразливістю MOVEit і атакований.

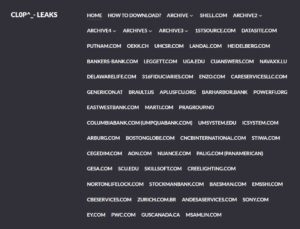

Понад 52 імена опубліковані в темній мережі

🔎 Сторінка витоку даних CLOP: багато компаній у списку відмовляються платити групі. Однак перші витоки даних вже доступні (Зображення B2B-CS).

Опублікований наразі список із 52 імен включає деякі відомі імена. Як німецька компанія, є такі назви, як Heidelberger Druckmaschinen AG. Ім'я Verivox, навпаки, знову зникло зі списку. Однак сама Verivox повідомляє в прес-релізі, що дані були втрачені: «Після того, як стало відомо про прогалину в безпеці, Verivox негайно вимкнув середовище MOVEit у Verivox, щоб запобігти несанкціонованому доступу до даних. Подальша експертиза виявила, що дані про цю критичну вразливість були викрадені до завершення роботи середовища MOVEit у Verivox». Оскільки їх більше немає в списку, є три варіанти: дані не цікавили CLOP, або вони знову домовляються, або вони заплатили.

Постачальник безпеки NortonLifeLock також постраждав

У міжнародному списку CLOP є кілька важливих імен: Shell, Boston Globe, виробник програмного забезпечення Nuance, Sony, аудитори Ernst & Young і PWC, страхова компанія Zurich. Звичайно, незрозуміло, чи всі ці компанії втратили дійсно важливі дані чи ні. Також неясно, чи були якісь дані викрадені третіми сторонами.

Для багатьох ЗМІ ім'я NortonLifeLock було особливо цікавим як провайдер безпеки. На прохання в Кіберекспрес керівництво заявило, що дані про клієнта не були втрачені. Проте: «На жаль, деякі особисті дані постійних і тимчасових працівників постраждали, включаючи таку інформацію, як ім’я, адреса електронної пошти компанії, ідентифікаційний номер працівника, а в деяких випадках також домашню адресу та дату народження», — сказав представник NortonLifeLock. .

Перші дані опубліковані в темній мережі

CLOP заявляє, що ніхто, крім їхньої групи, не мав і не використовував експлойт для цієї вразливості. Оскільки деякі компанії не вступили в переговори, зараз вони публікують свої дані. Таких, як у компанії Heidelberger Druckmaschinen AG. У темній мережі CLOP пропонує близько 750 МБ запакованих даних для завантаження. Однак залишається сумнівним, чи вони автентичні.

Багато інших компаній також не вступають у угоди з CLOP. З 52 компаній, які зараз перераховані, усі дані вже доступні в Darknet для приблизно 12 компаній, а перші частини даних доступні ще для 2. Приємно бачити, що багато компаній не платять грошей CLOP і, таким чином, не співфінансують подальші атаки.