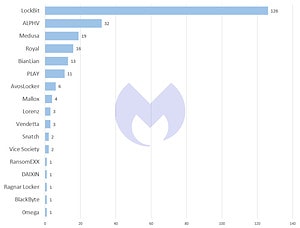

LockBit продовжує формувати сцену програм-вимагачів. Група програм-вимагачів знову очолює список груп, які продають програми-вимагачі як послугу (RaaS). Згідно з аналізом групи аналізу загроз Malwarebytes, у лютому 2023 року LockBit повідомила про 126 жертв на своїй сторінці витоку.

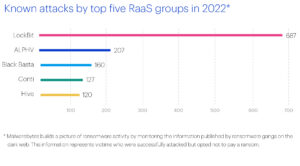

Не дарма команда аналізу загроз Malwarebytes LockBit назвала у своєму звіті "2023 Стан зловмисного програмного забезпечення’ як одну з п’яти найбільших кіберзагроз для бізнесу у 2023 році. Ще у 2022 році LockBit незмінно доводила, що є найактивнішою групою програм-вимагачів. За даними Malwarebytes, лише за останній рік він відповідальний за майже третину всіх відомих RaaS-атак. На їхню частку також припадає майже в 3,5 рази більше атак, ніж на наступну за величиною групу програм-вимагачів, ALPHV (така ж BlackCat). Malwarebytes LockBit вдалося віднести загалом 2022 атак у 687 році, і лише 207 атак групі ALPHV.

LockBit: новий рекорд за кількістю вимог викупу

LockBit також б’є рекорди в лютому 2023 року за сумою вимог викупу. У той час як найбільша відома вимога LockBit про викуп становила 2022 мільйонів доларів у 50 році – тоді вона була адресована німецькому постачальнику автомобілів Continental – LockBit вимагав 80 мільйонів доларів від Британської королівської пошти минулого місяця.

Коли Королівська пошта відхилила цей запит, LockBit оприлюднив викрадені дані компанії, а також історію чату, яка виявила переговори між двома сторонами. Це дає цікаву інформацію про хід професійних переговорів щодо програм-вимагачів. Malwarebytes припустив, що Royal Mail ніколи не збирався платити викуп у 80 мільйонів доларів. Натомість Malwarebytes помітили хитру тактику ведення переговорів з боку Royal Mail – наприклад, щоб виграти час у переговорах або завоювати довіру LockBit. Обговорення між Марком Стоклі, евангелістом кібербезпеки в Malwarebytes, Девідом Руїзом, старшим юристом з питань конфіденційності в Malwarebytes, і Заком Хінклем, менеджером із соціальних медіа в Malwarebytes, також дає більше інформації про переговори Royal Mail.

Після LockBit ALPHV (він же BlackCat), Medusa та Royal очолювали список відомих атак програм-вимагачів у лютому 2023 року. Команда аналізу загроз Malwarebytes приписала 32 атаки ALPHV у лютому, 19 атак Medusa та 16 атак Royal.

ALPHV і Royal: загроза сектору охорони здоров'я

ALPHV та Royal наразі вважаються головною загрозою для організацій охорони здоров’я. У січні 2023 року Міністерство охорони здоров’я та соціальних служб США (HHS) навіть опублікувало докладний звіт, у якому детально описується загроза, яку становлять дві групи програм-вимагачів для сфери охорони здоров’я. Однак у лютому 2023 року ці дві групи напали лише на одну медичну організацію. Відома атака ALPHV на Lehigh Valley Health Network у Пенсільванії. Усі інші жертви за останній місяць прийшли з інших галузей, зокрема виробництва, логістики та послуг.

Медуза: Нові заходи в лютому

🔎 Відомі атаки з 5 найпопулярніших груп RaaS, Джерело: State of Malware 2023 (Зображення: Malwarebytes).

Група програм-вимагачів Medusa є третьою за активністю групою програм-вимагачів станом на лютий 2023 року з 20 жертвами, опублікованими на їхній сторінці витоків. Відколи Malwarebytes представила нову групу програм-вимагачів Royal у листопаді 2022 року, жодна інша нова група не привертала уваги з таким високим рівнем активності. Серед жертв, наприклад, Tonga Communications Corporation (TCC), державна телекомунікаційна компанія Океанського королівства Тонга, або PetroChina Indonesia, нафтова та газова компанія з Індонезії.

Сполучені Штати: найбільше постраждали від атак програм-вимагачів

Коли справа доходить до розподілу атак програм-вимагачів за країнами, у лютому 2023 року США знову є найпоширенішою ціллю зі 115 атаками. У Європі постраждали такі країни: Великобританія з XNUMX атаками, Франція з XNUMX атаками, Італія з сімома атаками та Німеччина з п'ятьма атаками.

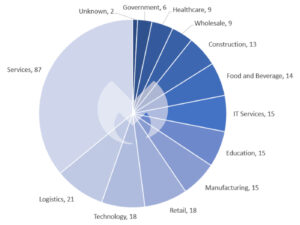

Галузі: орієнтація на сферу послуг

Як і в січні 2023 року, серед галузей виділяється сфера послуг з 87 атаками в лютому 2023 року. Сектори логістики, технологій і роздрібної торгівлі також помітні. Загалом також здається, що групи програм-вимагачів знову націлені на великі організації. Наприклад, у лютому 2023 року федеральна служба маршалів США (USMS) стала жертвою атаки програм-вимагачів. Зловмисникам вдалося проникнути в агентство та отримати конфіденційну інформацію про співробітників і людей, які втекли.

Хоча програми-вимагачі часто вражали місцеві органи влади та муніципалітети у 2022 році, атаки на федеральні агентства залишаються відносно рідкісними. Однак атака USMS є доказом того, що жодна організація не застрахована від програм-вимагачів. Хто відповідальний за напад і чи вимагали викуп, поки невідомо.

Більше на Malwarebytes.com

Про Malwarebytes Malwarebytes захищає домашніх користувачів і бізнес від небезпечних загроз, програм-вимагачів і експлойтів, які антивірусні програми не виявляють. Malwarebytes повністю замінює інші антивірусні рішення для запобігання сучасним загрозам кібербезпеки для приватних користувачів і компаній. Понад 60.000 XNUMX компаній і мільйони користувачів довіряють інноваційним рішенням Malwarebyte для машинного навчання та її дослідникам безпеки, щоб запобігти виникаючим загрозам і знищити зловмисне програмне забезпечення, яке упускають застарілі рішення безпеки. Відвідайте www.malwarebytes.com для отримання додаткової інформації.