Trend Micro розширює співпрацю в області підключених автомобілів. У співпраці з Fujitsu, Hitachi та Microsoft Japan Trend Micro розробляє засоби кібербезпеки для підключених транспортних засобів. Однак через підключення до Інтернету розумні транспортні засоби знаходяться під загрозою кібератак.

Trend Micro, один із провідних світових постачальників рішень для кібербезпеки, разом із Fujitsu, Hitachi та Microsoft Japan розробляє рішення безпеки для підключених транспортних засобів. Вони підтримують виробників автомобілів у впровадженні поточних правил кібербезпеки для галузі.

Правила кібербезпеки для підключених автомобілів

Ринок підключених транспортних засобів швидко зростає, а дані про транспортні засоби та умови дорожнього руху навколо них відіграють усе більш важливу роль у розробці перспективних мобільних рішень. Однак через підключення до Інтернету розумні транспортні засоби наражаються на загрозу кібератак. Тому необхідний постійний моніторинг безпеки та загроз у самих підключених транспортних засобах, а також на всій платформі, щоб надійно виявляти і реагувати на інциденти та ознаки кібератак. Це єдиний спосіб отримати повний огляд даних автомобіля.

Fujitsu і Trend Micro покращують безпеку підключених транспортних засобів

Починаючи з цього року, Fujitsu Limited і Trend Micro співпрацюють з виробниками автомобілів у всьому світі, щоб покращити заходи безпеки для підключених транспортних засобів та їх хмарної інфраструктури.

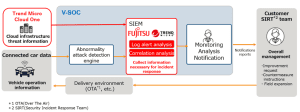

У рамках партнерства Fujitsu надає рішення безпеки для підключених транспортних засобів із службою V-SOC (Vehicle Security Operations Center) із Trend Micro Cloud One, комплексною хмарною платформою безпеки від японського постачальника ІТ-безпеки, яка доповнює серверну хмару. - Інфраструктура захищає. Обидва рішення працюють разом, щоб виявити аномалії в автомобілі. До них відносяться, наприклад, несправності педалі газу або гальм. Крім того, вони пропонують додаткові функції виявлення несанкціонованого зв’язку та спроб маніпулювати телематичними серверами та даними безпеки в хмарній інфраструктурі. Окремі елементи записуються та аналізуються комплексно.

Візуалізація потенційних кібератак

Fujitsu і Trend Micro покращують безпеку підключених транспортних засобів (Зображення: Trend Micro).

Нові сервіси дозволяють візуалізувати повну картину потенційних кібератак. Тому що вони виявляють загрози, які виходять із хмарної інфраструктури, яка є привабливою для кіберзлочинців, а також пов’язують ці функції виявлення з попередженнями в автомобілі. Крім того, сервіси можна використовувати для визначення початкових точок загроз і наслідків кібератак. Це дає можливість ініціювати відповідні заходи безпеки.

Hitachi, Microsoft Japan і Trend Micro об'єднують зусилля для захисту підключених автомобілів

Рішення, здатне контролювати та захищати багато глобальних транспортних засобів від постійно зростаючої кількості атак, вимагає ретельної координації між хмарною безпекою, ІТ-системами та автомобільною інфраструктурою. Автомобільні й ІТ-рішення Hitachi, транспортні та хмарні рішення Trend Micro для безпеки й розвідки загроз, а крім того, хмарна платформа Microsoft разом утворюють цілісне рішення для підключених транспортних засобів. Це також включає рішення безпеки в підключених автомобілях, які виявляють, аналізують і протидіють кібератакам на транспортні засоби та периферійні системи. Спільно розроблене рішення має бути розповсюджене серед виробників і постачальників автомобілів у Японії до кінця року, а потім стане доступним у всьому світі.

В рамках співпраці надаються такі послуги:

- Виявляйте та запобігайте кібератакам і ризикам для транспортних засобів

- Надання потужної та безпечної хмарної платформи

- Візуалізація комплексного огляду кібератак у зв’язку з даними транспортного засобу

Дізнайтеся більше про правила кібербезпеки

Наразі правила кібербезпеки автомобілів базуються на робочій групі Європейської економічної комісії ООН (ЄЕК ООН) Всесвітнього форуму з гармонізації правил щодо транспортних засобів (WP.29). Регламент WP.29 визначає потребу в системі збору, моніторингу та аналізу інформації про загрози як всередині, так і зовні транспортного засобу для забезпечення автономного водіння. Виробники транспортних засобів у всьому світі впроваджують контрзаходи на основі цього посібника.

Крім того, Trend Micro опублікувала дослідження про кібербезпеку підключених транспортних засобів. Це допомагає виробникам, постачальникам, органам влади та постачальникам послуг у впровадженні нового регламенту ООН щодо кібербезпеки підключених транспортних засобів. Він також аналізує кіберризики, які ще не враховані в поточних вимогах. Повний звіт"Визначення зон фокусування кібербезпеки в підключених автомобілях на основі векторів атак WP.29 UN R155 і не тількидоступний онлайн англійською мовою.

Більше на TrendMicro.com

Про Trend Micro Як один із провідних світових постачальників ІТ-безпеки, Trend Micro допомагає створити безпечний світ для обміну цифровими даними. Завдяки більш ніж 30-річному досвіду в галузі безпеки, глобальним дослідженням загроз і постійним інноваціям Trend Micro пропонує захист для компаній, державних установ і споживачів. Завдяки нашій стратегії безпеки XGen™ наші рішення отримують переваги від поєднання методів захисту між поколіннями, оптимізованих для передових середовищ. Інформація про мережеві загрози забезпечує кращий і швидший захист. Оптимізовані для хмарних робочих навантажень, кінцевих точок, електронної пошти, Інтернету речей і мереж, наші підключені рішення забезпечують централізовану видимість у всьому підприємстві для швидшого виявлення загроз і реагування.