A guerra na Ucrânia também é uma guerra cibernética que promove espionagem cibernética. Os laboratórios da Bitdefender descobrem ataques recentes na estrutura do Elephant. Os ataques também ocorrem por meio de phishing com o download do suposto software Bitdefender AV. Um resumo da espionagem cibernética atual.

As empresas no país atacado ou em nações de apoio ligadas à Ucrânia são ameaçadas por mecanismos clássicos de ataque de TI, cujos perpetradores são politicamente motivados desta vez. Além de excluir informações, isso inclui espionagem. Os laboratórios da Bitdefender analisaram os sofisticados mecanismos de ataque do chamado Elephant Framework usado para isso.

Guerra cibernética piora situação global de segurança cibernética

Especialistas em inteligência de ameaças e analistas de equipes gerenciadas de detecção e resposta monitoram o cenário de segurança cibernética desde o início da guerra. Como esperado, empresas e organizações na Ucrânia, especialmente nas áreas de autoridades públicas e infraestrutura crítica, estão entre as vítimas preferenciais. O grupo pró-russo UAC-2021 está ativamente envolvido em espionagem cibernética desde março de 0056. O grupo – também conhecido pelos nomes Lorec53, UNC2589, EmberBear, LorecBear, BleedingBear, SaintBear e TA471 – é responsável por ataques de exfiltração de dados usando malware ladrão, como OutSteel ou GraphSteel. O GraphSteel, em particular, usa um conjunto sofisticado de técnicas para descobrir senhas ou informações nos formatos amplamente usados do Office, como .docx ou .xlsx e outros tipos de dados importantes, como .ssh, .crt, .key, .ovpn ou .json exfiltrate.

GraphSteel - Parte do framework Elephant

A complexidade e o profissionalismo de tais ataques são demonstrados por ataques com GraphSteel, cujos autores provavelmente são do ambiente do grupo UAC-0056. O malware GraphSteel faz parte do framework Elephant, um conjunto de ferramentas de malware escrito na linguagem de programação Go. Os invasores os usaram recentemente em uma série de ataques de phishing contra agências governamentais ucranianas (alvos gov.ua).

Primeiro, eles começaram com um sofisticado ataque de spear phishing. Os hackers mostraram grande experiência em ataques de engenharia social e usaram endereços de e-mail ucranianos falsificados. O conteúdo dos e-mails falsos eram supostos anúncios oficiais ou tópicos relacionados ao Corona. Em um e-mail, o suposto autor alertou para um aumento nos ataques cibernéticos russos, deu dicas de segurança e se referiu a um suposto download do software Bitdefender. As vítimas comprometeram seus computadores clicando em um link no texto do e-mail ou abrindo uma planilha do Excel com macros incorporadas.

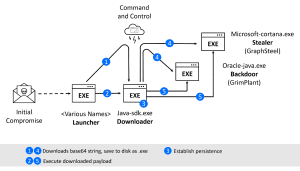

Launcher - script Python perigoso

Em alguns casos, os hackers usam um script Python como iniciador, que foi convertido em um arquivo executável. Em outros casos, como toda a estrutura do Elephant, eles escreveram o código na linguagem de programação Go. Talvez um fator na decisão tenha sido que nem todo software de segurança detecta malware escrito em Go. Isso, por sua vez, provavelmente se deve ao fato de que programadores, bons e ruins, não usam Go com muita frequência. Outra vantagem da linguagem para os hackers é que o payload pode ser compilado tanto para Windows quanto para Linux sem alterar o código. Também é fácil de usar e pode ser estendido com módulos de malware de terceiros. O iniciador age então como uma combinação de downloader ou dropper, conectando o sistema da vítima ao servidor de comando e controle para anunciar sua disponibilidade e receber uma carga útil de malware executável quando chegar a hora.

Downloader - transporta malware

O downloader então carrega dois arquivos de malware diferentes: GraphSteel (Microsoft-cortana.exe) e GrimPlant (Oracle-java.exe), ambos executados automaticamente. O GrimPlant permite executar comandos do PowerShell remotamente. GraphSteel rouba dados como dados de acesso, certificados, senhas ou outras informações confidenciais.

Ladrão GraphSteel

O principal objetivo do GraphSteel é a exfiltração de arquivos, que o malware transmite criptografados com cifra AES pela porta 442. A ferramenta utiliza websockets e a linguagem GraphQL para se comunicar com o servidor de comando e controle. O ladrão rouba dados de acesso para Wifi, Chrome, Firefox, bem como dados dos cofres de senha, do Windows Credential Manager ou sessões SSH e Thunderbird.

Supostamente em nome da Bitdefender

🔎 Ataques paralelos com dois payloads após download de malware disfarçado de software Bitdefender AV (Imagem: Bitdefender).

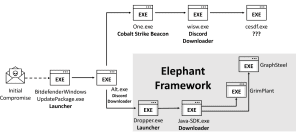

De acordo com uma entrada de 11 de março de 2022 no CERT-UA, outros ataques do ambiente UAC-0056 usam apelos urgentes para aumentar a segurança de TI e baixar um suposto produto antivírus Bitdefender de um suposto site Bitdefender.fr seus ataques. Mas por trás do Bitdefender.fr está o domínio forkscenter.fr com um site Bitdefender.fr falsificado.

Esse ataque primeiro instala um downloader do Discord, que implementa dois arquivos executáveis: Alt.exe, um iniciador Go conhecido que baixa o Elephant Framework, e One.Exe, um Cobalt Strike Beacon. No final, neste último caso, é baixado um cesdf.exe, que infelizmente não está disponível para análise no momento porque os administradores da organização atacada desligaram entretanto o seu servidor.

Repelir esses ataques complexos requer segurança cibernética em camadas que pode repelir um ataque durante várias fases: desde o bloqueio do e-mail de phishing, execução da carga útil ou prevenção de comprometimento adicional e comunicação com o C&C -Server.

Mais em Bitdefender.com

Sobre o Bitdefender A Bitdefender é líder global em soluções de segurança cibernética e software antivírus, protegendo mais de 500 milhões de sistemas em mais de 150 países. Desde a sua fundação em 2001, as inovações da empresa fornecem regularmente excelentes produtos de segurança e proteção inteligente para dispositivos, redes e serviços em nuvem para clientes particulares e empresas. Como fornecedor preferido, a tecnologia da Bitdefender é encontrada em 38 por cento das soluções de segurança implantadas no mundo e é confiável e reconhecida por profissionais da indústria, fabricantes e clientes. www.bitdefender.de