O Relatório de Segurança na Internet da WatchGuard Q4/2022 mostra o aumento de ransomware de endpoint e menos malware de rede. A análise confirma que as conexões criptografadas se tornaram o método de escolha para espalhar malware.

O último Relatório de Segurança na Internet (ISR) da WatchGuard para o quarto trimestre de 2022 mostra como os dispositivos finais em massa são o foco dos invasores. Embora o número de malwares detectados na rede esteja diminuindo, os pesquisadores do Threat Lab observaram um aumento de ransomware em endpoints - o aumento é de impressionantes 627%.

Mais de 600% mais ransomware em dispositivos finais

Outra descoberta importante: apesar do declínio geral nas ocorrências de malware, é evidente uma concentração no tráfego de dados criptografados. Dispositivos Firebox com descriptografia habilitada para HTTPS (TLS/SSL) experimentam muito mais tentativas de fazê-lo do que Fireboxes que não usam descriptografia. Como os últimos representam 80% da população total do estudo, o número de malware não relatado não deve ser subestimado. Infelizmente, o assunto não é novo para Corey Nachreiner, diretor de segurança da WatchGuard: “Representa uma tendência contínua e preocupante em nossos dados e análises de que a criptografia – ou melhor, a falta de descriptografia no perímetro da rede – está impedindo uma visão clara de as tendências de ataque de malware foram obscurecidas. Habilitar a inspeção HTTPS é crucial para os profissionais de segurança. Essa é a única maneira de garantir que as ameaças possam ser identificadas e combatidas antes que causem danos”.

Os resultados mais importantes do Q4 Internet Security Report

Aumento de seis vezes em endpoints direcionados a ransomware

Esse tremendo aumento ressalta a necessidade de defesas de ransomware direcionadas, como controles de segurança avançados para prevenção proativa e planos de backup comprovados para recuperação de desastres e continuidade dos negócios.

93% do malware está oculto por trás da criptografia

A pesquisa do WatchGuard Threat Lab continua mostrando que a maior parte do malware se esconde nas cifras SSL/TLS usadas por sites seguros. Essa tendência continuou no quarto trimestre, com um aumento de 82% para 93%. Os profissionais de segurança que falham em rastrear esse tráfego como parte das verificações de segurança de rede provavelmente perderão a maior parte do malware e confiarão ainda mais na poderosa funcionalidade de segurança de endpoint.

Malware baseado em rede caiu 9,2% sequencialmente

Isso continua o declínio geral nas detecções de malware nos últimos dois trimestres. No entanto, como já mencionado, o tráfego criptografado da Internet mostra uma imagem completamente diferente. A equipe do Threat Lab acredita que essa tendência de declínio pode não refletir toda a verdade e precisa de mais dados de conexões HTTPS examinadas para confirmar essa afirmação.

22% mais malware de endpoint

Embora menos malware de rede tenha sido registrado, houve mais ocorrências no lado do dispositivo final no quarto trimestre. Isso apóia a hipótese da equipe do Threat Lab de que o malware está se movendo cada vez mais para canais criptografados. No endpoint, as conexões TLS desempenham um papel menos importante, pois podem ser descriptografadas pelo navegador e, portanto, examinadas pelo software de endpoint do laboratório de ameaças. A maioria das detecções (90%) estava relacionada a scripts. Em termos de malware de navegador, o Internet Explorer lidera com 42% do total de tentativas de comprometimento detectadas, seguido pelo Firefox com 38%.

Participação de malware de dia zero ou evasivo no tráfego não criptografado caiu para 43%

Embora isso ainda represente uma porcentagem significativa do total de detecções de malware, é o mais baixo que a equipe do Threat Lab observou em anos. No entanto, a imagem muda completamente quando se olha para conexões TLS: aqui 70% do malware em conexões criptografadas não são detectados pelas assinaturas.

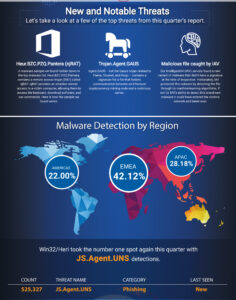

Campanhas de phishing em ascensão

Três das variantes de malware apresentadas na lista dos 10 principais do relatório (algumas delas também na lista de malware mais prevalente) suportam várias campanhas de phishing. A família de malware mais comumente detectada, JS.A gent.UNS, contém código HTML malicioso. Isso redireciona os usuários para domínios que parecem legítimos, disfarçados de sites conhecidos. Outra variante, Agent.GBPM, cria uma página de phishing do SharePoint intitulada "PDF Salary_Increase" que tenta roubar informações da conta do usuário.

A última nova variante no top 10, HTML.Agent.WR, abre uma página falsa de notificação da DHL em francês com um link de login que leva a um conhecido domínio de phishing. Phishing e comprometimento de e-mail comercial (BEC) permanecem entre os principais vetores de ataque. As empresas devem garantir que tenham as medidas preventivas corretas e programas de treinamento de conscientização de segurança para se proteger contra isso.

As explorações do ProxyLogin continuam a proliferar

Uma exploração para esse problema conhecido e crítico do Exchange subiu do oitavo lugar no terceiro trimestre para o quarto lugar no último trimestre no ranking de ameaças relacionadas. Esta vulnerabilidade deveria ter sido corrigida há muito tempo. Se isso ainda não aconteceu, os responsáveis pela segurança devem prestar atenção especial a isso. Porque as vulnerabilidades antigas podem ser tão úteis como um trampolim para invasores quanto as novas. Basicamente, muitos invasores continuam tendo como alvo o Microsoft Exchange Server ou sistemas de gerenciamento. As empresas precisam estar atentas a isso e saber onde têm pontos fracos na defesa.

Volume de ataques de rede estável em comparação ao trimestre anterior

Com mais 35 ataques (um aumento de 0,0015 por cento), a mudança nesta frente é quase imperceptível e a menor em muito tempo.

Perigo de ransomware LockBit ou malware sempre presente

O WatchGuard Threat Lab continua a encontrar variantes de LockBit com frequência, sem dúvida devido ao histórico de tais ataques. Embora o número de vítimas tenha diminuído em comparação com o trimestre anterior, ele ainda representa a maioria dos incidentes relatados publicamente - o WatchGuard Threat Lab contabiliza um total de 149 casos (em comparação com 200 no terceiro trimestre). Além disso, 3 novos grupos de ransomware e extorsionários foram descobertos no quarto trimestre de 2022.

Os relatórios de pesquisa trimestrais da WatchGuard são baseados em dados não identificados do Firebox Feed de WatchGuard Fireboxes ativos cujos proprietários consentiram com o compartilhamento de dados para dar suporte à pesquisa do Threat Lab. No quarto trimestre, a WatchGuard bloqueou um total de mais de 15,7 milhões de variantes de malware (194 por dispositivo) e mais de 2,3 milhões de ameaças de rede (28 por dispositivo). O relatório completo detalha outras tendências de malware e rede do quarto trimestre de 2022, estratégias de segurança recomendadas, dicas importantes de defesa para organizações de todos os tamanhos e setores e muito mais.

Mais em WatchGuard.com

Sobre a WatchGuard A WatchGuard Technologies é um dos fornecedores líderes na área de segurança de TI. O extenso portfólio de produtos varia de UTM (Unified Threat Management) altamente desenvolvido e plataformas de firewall de última geração a autenticação multifator e tecnologias para proteção abrangente de WLAN e proteção de endpoint, bem como outros produtos específicos e serviços inteligentes relacionados à segurança de TI. Mais de 250.000 clientes em todo o mundo confiam nos sofisticados mecanismos de proteção em nível empresarial,