Cibercrime 2021: Ransomware continua a dominar. No atual Sophos Threat Report 2021, os especialistas da Sophos fornecem suas avaliações sobre as próximas tendências de segurança de TI de diferentes perspectivas.

A Sophos apresenta seu atual Sophos Threat Report 2021. Ele mostra que o ransomware, especialmente com o fenômeno da extorsão secundária e o comportamento em rápida mudança dos cibercriminosos, moldará significativamente o cenário de ameaças e a segurança de TI no próximo ano. O Sophos Threat Report foi escrito pela SophosLabs, caçadores de ameaças, equipe de respostas rápidas e especialistas em nuvem e IA e fornece uma visão geral abrangente das ameaças à segurança do ano passado e uma perspectiva das ameaças prováveis no próximo ano.

Três importantes tendências de segurança para 2021

1. A lacuna entre habilidades e recursos dos vários agentes de ransomware continua a crescer. Criminosos de ransomware qualificados estão constantemente refinando e mudando suas táticas, técnicas e procedimentos para atingir organizações e corporações maiores com milhões de dólares em demandas de resgate. Por exemplo, em 2020, essa categoria de ransomware incluía Ryuk e RagnarLocker. Além disso, os especialistas da Sophos esperam um número crescente de ransomware recém-chegados. Eles geralmente funcionam com ransomware de aluguel orientado por menu, como o Dharma, com o qual podem atacar muitos alvos com pequenas demandas de resgate.

Outra tendência de ransomware para 2021 é o que é conhecido como “chantagem secundária”. Além da criptografia de dados, os invasores também roubam informações sigilosas ou confidenciais e ameaçam publicá-las se os requisitos não forem atendidos. Exemplos populares dessa abordagem incluem as famílias de ransomware Maze, RagnerLocker, Netwalker e REvil.

Famílias populares de ransomware

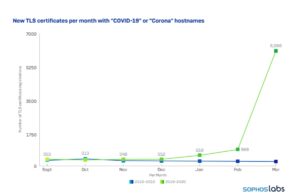

Os registros de certificados TLS relacionados à pandemia aumentaram quase ao mesmo tempo que os registros de domínio (fonte: SophosLabs).

“O modelo de negócios do ransomware é dinâmico e complexo. Em 2020, na Sophos, vimos uma clara tendência de atacantes diferirem em suas habilidades e objetivos. Também foi perceptível que as ferramentas "best-of-breed" foram e são usadas repetidas vezes contra certas famílias de ransomware", diz Chester Wisniewski, principal cientista de pesquisa da Sophos. "Algumas famílias de ransomware como o Maze pareciam desaparecer, mas as ferramentas e técnicas usadas nesses ataques reapareceram sob o disfarce de um novo ransomware como o Egregor. Portanto, o desaparecimento de players conhecidos no mercado de ransomware não é um sinal de que tudo está limpo, porque quando uma ameaça desaparece, outra rapidamente toma seu lugar. De muitas maneiras, é quase impossível prever como serão os ataques de ransomware no futuro. Mas as tendências de ataque discutidas no Relatório de Ameaças da Sophos no início de 2020 provavelmente continuarão em 2021.”

2. Ameaças do dia a dia, como malware incluindo carregadores e botnets, ou hackers oportunistas que negociam credenciais, continuam a representar um grande desafio para as equipes de segurança de TI.Tais ataques são projetados para coletar dados críticos de seu alvo e entregá-los a uma rede de envio de comando e controle. Lá, os invasores examinam cada dispositivo comprometido em busca de sua geolocalização e outras informações de alto valor e vendem essas informações para o maior lance, como um grande grupo de ransomware. Por exemplo, este ano Ryuk usou o Buer Loader para entregar ransomware às vítimas.

Qualquer infecção pode infectar um sistema inteiro

“Especialmente, o malware cotidiano não deve ser descartado como 'ruído de fundo', pois esses ataques com muitos ataques individuais podem obstruir totalmente o sistema de alerta de segurança. A partir de nossas análises, fica claro que esses ataques também devem ser levados muito a sério, pois cada infecção individual pode levar à infecção de todo um sistema. Assim que o malware é bloqueado ou removido e o computador comprometido é limpo, muitas pessoas fecham o capítulo", diz Wisniewski. “No entanto, muitos podem não estar cientes de que o ataque provavelmente visava mais de uma máquina e que malware aparentemente fácil de bloquear, como Emotet ou Buer Loader, pode levar a ataques mais avançados, como Ryuk ou Netwalker. Os departamentos de TI geralmente percebem isso apenas quando o ransomware é implantado. Portanto, subestimar essas infecções 'menores' pode custar muito caro.”

3. Os cibercriminosos estão abusando cada vez mais de ferramentas legítimas, utilitários conhecidos e alvos de rede amplamente difundidos para evitar medidas de segurança. O uso indevido de programas comuns comumente usados permite que os cibercriminosos permaneçam fora do radar na rede até que lancem o ataque. Os invasores motivados pelo estado também têm a vantagem de que o uso de programas neutros torna mais difícil identificá-los se forem descobertos. Em 2020, a Sophos já relatou a ampla gama dessas ferramentas de ataque padrão.

Espaço de caça de ameaças em rápido crescimento

“O uso indevido de ferramentas e técnicas cotidianas para ocultar um ataque desafia as abordagens de segurança tradicionais, pois o uso desses programas não aciona automaticamente um alerta. É aqui que o crescente campo de caça às ameaças se destaca por meio de uma equipe de especialistas e uma resposta controlada às ameaças”, diz Wisniewski. “Esses especialistas conhecem as anomalias sutis e os sinais de um ataque a serem procurados. Isso inclui, por exemplo, uma ferramenta legítima sendo usada na hora errada ou no lugar errado. Para caçadores de ameaças treinados ou gerentes de TI que usam os recursos de detecção e resposta de endpoint (EDR), esses sinais são pistas valiosas para alertar sobre um intruso em potencial e um ataque em andamento.”

As outras tendências do Sophos Threat Report 2021

- Ataques de servidor: os cibercriminosos têm como alvo as plataformas de servidor Windows e Linux e usam essas plataformas para atacar as organizações de dentro.

- A pandemia do COVID-19 tem um impacto na segurança de TI. Isso inclui, por exemplo, segurança no escritório doméstico com redes pessoais baseadas em níveis de segurança muito diferentes.

- Desafio de segurança em ambientes de nuvem. Com a computação em nuvem, no entanto, as empresas enfrentam desafios diferentes do que com uma rede corporativa tradicional.

- Serviços padrão como RDP e VPN ainda são o foco dos invasores. O RDP também é usado para se espalhar ainda mais dentro das redes.

- Aplicativos que tradicionalmente são sinalizados como "Potencialmente indesejados" (PUA) porque exibem uma infinidade de anúncios. Eles usam táticas que são cada vez mais indistinguíveis do malware óbvio.

- O surpreendente reaparecimento de um bug antigo: VelvetSweatshop é um recurso de senha padrão para versões anteriores do Microsoft Excel que foi usado para ocultar macros maliciosas ou outro conteúdo crítico em documentos para evitar a detecção de ameaças.

- A necessidade de aplicar abordagens da epidemiologia. Isso ajuda a quantificar ameaças cibernéticas não descobertas e desconhecidas, a fim de fechar lacunas de detecção, avaliar melhor os riscos e definir prioridades.

Diretamente para o relatório de discussão em Sophos.com

Sobre a Sophos A Sophos tem a confiança de mais de 100 milhões de usuários em 150 países. Oferecemos a melhor proteção contra ameaças complexas de TI e perda de dados. Nossas soluções de segurança abrangentes são fáceis de implantar, usar e gerenciar. Eles oferecem o menor custo total de propriedade do setor. A Sophos oferece soluções de criptografia premiadas, soluções de segurança para endpoints, redes, dispositivos móveis, e-mail e web. Também há suporte da SophosLabs, nossa rede global de centros de análise proprietários. A sede da Sophos fica em Boston, EUA e Oxford, Reino Unido.