Os ataques destinados à falsificação de identidade e ao controle de contas tornaram-se cada vez mais sofisticados ao longo do tempo, proporcionando aos cibercriminosos uma porta de entrada fácil para a rede de uma empresa para acessar dados confidenciais ou realizar novos ataques. Agora deve haver o fim da aquisição de contas, BEC e companhia.

No primeiro semestre de 2023, a Barracuda coletou quase um trilhão de eventos de TI, com os incidentes de alto risco detectados com mais frequência exigindo mitigação imediata envolvendo algum tipo de falsificação de identidade.

No entanto, com a ajuda do perfil de conta baseado em IA, esses ataques podem ser detectados e bloqueados. No contexto de trabalho, cada pessoa tem um perfil digital distinto em termos de como, onde e quando trabalha. Se um evento de TI estiver fora desse padrão, o sistema dispara um alarme. Mesmo quando os ataques são tão sutis e sofisticados que é necessária experiência humana para investigá-los, a detecção baseada em IA garante que um analista SOC experiente confirme a intenção maliciosa do ataque.

Os ataques de alto risco descobertos com mais frequência: resultados detalhados

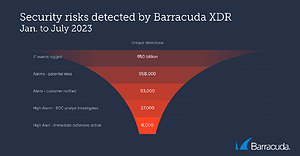

Entre janeiro e julho de 2023, a plataforma Managed XDR da Barracuda coletou 950 bilhões de eventos de TI das ferramentas integradas de rede, nuvem, e-mail, endpoint e servidor de suas empresas clientes. Esses quase um trilhão de eventos incluem tudo, desde logins (bem-sucedidos e malsucedidos), conexões de rede e fluxos de tráfego até mensagens e anexos de e-mail, arquivos criados e salvos, processos de aplicativos e dispositivos, alterações de configuração e registro e alertas de segurança específicos.

0,1% destes eventos (985.000) foram classificados como alarmes, atividades que poderiam ser maliciosas e exigir uma investigação mais aprofundada. Destes, 1 em cada 10 (9,7%) foi reportado ao cliente para análise, enquanto outros 2,7% foram identificados como de alto risco e encaminhados a um analista SOC para análise adicional. 6.000 ataques exigiram medidas defensivas imediatas para conter e neutralizar a ameaça.

Os três principais ataques de alto risco detectados e estudados pelos analistas do SOC nos primeiros seis meses de 2023 foram:

1. Evento de login “Jornada Impossível”

Esses eventos ocorrem quando uma detecção mostra que um usuário está tentando fazer login em uma conta na nuvem a partir de dois locais geograficamente diferentes em rápida sucessão - onde a distância entre os dois locais é impossível de superar no tempo entre os logins. Embora isso possa significar que o usuário está usando uma VPN para uma das sessões, geralmente é um sinal de que um invasor obteve acesso à conta do usuário. Portanto, as reclamações de “Viagem Impossível” devem sempre ser investigadas. A detecção Barracuda XDR Impossible Travel para contas do Microsoft 365 detectou e bloqueou centenas de tentativas de ataques de Business Email Compromise (BEC) somente entre janeiro e julho de 2023.

Um exemplo do mundo real: em um incidente investigado pela equipe Barracuda SOC, um usuário fez login em sua conta do Microsoft 13 na Califórnia e apenas 365 minutos depois na Virgínia. O endereço IP usado para fazer login na Virgínia não estava associado a um endereço VPN conhecido e o usuário normalmente não fazia login nesse local. A equipe SOC notificou a empresa cliente, que confirmou que se tratava de um login não autorizado, redefiniu imediatamente as senhas e desconectou o usuário de todas as contas ativas.

2. Detecções de anomalias

🔎 Dra. Klaus Gheri, vice-presidente e gerente geral de segurança de rede da Barracuda Networks (Imagem: Barracuda Networks).

O perfil de conta baseado em IA também pode ser usado para identificar atividades incomuns ou inesperadas na conta de um usuário. Isso inclui logins raros ou únicos, padrões incomuns de acesso a arquivos ou criação excessiva de contas para um único usuário ou organização. Os desvios do padrão habitual de comportamento de uma conta de usuário devem sempre ser investigados para determinar a causa da anomalia, pois podem ser um sinal de vários problemas, incluindo infecções por malware, ataques de phishing e ameaças internas.

3. Comunicação com artefatos maliciosos conhecidos

Essas detecções identificam comunicações com endereços IP, domínios ou arquivos maliciosos suspeitos ou conhecidos. Isso pode ser um sinal de infecção por malware ou ataque de phishing. Se for descoberta comunicação com um artefato malicioso ou suspeito conhecido, o computador deverá ser imediatamente colocado em quarentena e verificado em busca de infecção.

IA nas mãos de invasores

Embora o que foi dito acima mostre como a IA pode melhorar significativamente a segurança, ela também pode ser usada por invasores para fins maliciosos. Por exemplo, os cibercriminosos podem usar ferramentas de linguagem de IA generativa para criar e-mails altamente convincentes que se assemelham ao estilo de uma empresa legítima, tornando muito mais difícil para os indivíduos saberem se um e-mail é legítimo ou não, um phishing, aquisição de conta ou ataque BEC.

As ferramentas de IA também provavelmente serão usadas pelos invasores para automatizar e emular dinamicamente comportamentos de software malicioso, tornando seus ataques mais eficazes e difíceis de detectar. Por exemplo, programas de linha de comando alimentados por IA podem adaptar-se rapidamente às mudanças nas defesas de um alvo, identificar vulnerabilidades ou até mesmo aprender com tentativas anteriores fracassadas para otimizar ataques subsequentes. Um primeiro exemplo de tal ferramenta é o “WormGPT”, que já está sendo promovido em um fórum clandestino e pode ser usado por agentes de ameaças para automatizar a criação de scripts e comandos maliciosos, adaptando-os dinamicamente a cada alvo específico.

Segurança para um cenário de ameaças em rápida evolução

À medida que a IA continua a avançar, as empresas devem estar conscientes dos riscos potenciais e tomar medidas para os mitigar. Isto inclui medidas de autenticação robustas, como pelo menos a autenticação multifatorial, mas idealmente também abordagens de confiança zero, bem como formação contínua dos funcionários, especialmente no que diz respeito a ataques de phishing.

As equipes de segurança de TI e seus provedores de segurança terceirizados devem tentar se manter informados sobre as mais recentes ameaças alimentadas por IA e adaptar suas precauções de segurança. Mas é igualmente importante lembrar o básico: os sistemas e softwares devem estar sempre atualizados e os profissionais devem ter uma visão completa do ambiente de TI.

Além disso, o uso de serviços e plataformas de segurança integradas para suporte gerenciado, XDR e SOC-as-a-Service pode ajudar as empresas e sua equipe de segurança interna a monitorar, detectar e responder a ameaças cibernéticas XNUMX horas por dia para se defender contra ameaças cada vez mais complexas. paisagem.

Mais em Barracuda.com

Sobre a Barracuda Networks A Barracuda se esforça para tornar o mundo um lugar mais seguro e acredita que todas as empresas devem ter acesso a soluções de segurança em toda a empresa habilitadas para nuvem que sejam fáceis de adquirir, implantar e usar. A Barracuda protege e-mail, redes, dados e aplicativos com soluções inovadoras que crescem e se adaptam ao longo da jornada do cliente. Mais de 150.000 empresas em todo o mundo confiam na Barracuda para que possam se concentrar no crescimento de seus negócios. Para mais informações, visite www.barracuda.com.