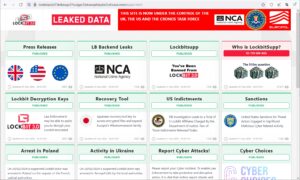

当局によると、ユーロポール、FBI、英国NCAはAPTグループ「LockBit」を解体した。少なくとも、すべてのダークネット漏洩サイトを管理下に置き、おそらくすでに復号化ツールを配布しているでしょう。当局は情報やツールを配布するためにリークサイトのシステムも利用した。

本当であるとは思えません。FBI、エルオポリ、NCA などの世界的な当局ネットワークが、APT グループ LockBit に対して重大な打撃を与えることに成功しました。公式には、グループのネットワークが解体され、サーバーが乗っ取られ、ソースコードと文書が押収され、さらにはすべてのリークサイトが乗っ取られたとされています。英国国家犯罪庁(NCA)の報告書によると。 NCAは、ロックビットの主要な管理環境を掌握し、そのパートナーが攻撃を作成、実行することを可能にしたほか、同グループがダークウェブ上に公開してアクセスできるリークサイトを管理し、以前に被害者から盗んだデータをホストし、共有していた。公開される。

リークサイトが被害者を支援中

通常、グループのリークページは逮捕後に単純にブロックされます。しかし、現在は異なります。Web サイトには、LockBit の機能とプロセスに関するさまざまな情報が表示されています。しかし、すべては被害者を助けることになるはずだ。そこには、連絡先、支払い後のヘルプ、復号化キー、復号化ツールを備えたツールへのリンクに関する情報があります。情報が含まれる転送されたページは、次のゲート アドレスで見つけることができます。 LockBitページ(オニオンアドレス)へ.

削除すると約束したにもかかわらず、被害者のデータはまだ利用可能

当局は、LockBit Group の管理システム全体にアクセスできます。これらは、漏洩サイトとその管理、および被害者との交渉が行われたチャットです。被害者から抽出されたデータの管理全体も当局の手にあり、これにはマルウェアのソースコードやロックビットグループのパートナー向けアフィリエイトプラットフォームも含まれる。最も興味深い発見の 1 つは、被害者が身代金を支払った盗まれたデータです。ロックビットは、支払い後にデータを削除すると繰り返し約束していた。しかし、ギャングはギャングです。

データ引き出しツールとサーバーが押収される

LockBit には、Stealbit と呼ばれるカスタム データ抽出ツールがあり、パートナーが被害者のデータを盗むために使用していました。当局はこのインフラを 28 か国に拠点を置く Op Cronos 対策委員会のメンバーから押収し、LockBit 子会社に属する 200 台のサーバーもシャットダウンされました。同時に、LockBitに協力したとされる最初の人々がすでにポーランドとウクライナで逮捕されている。ユーロポールによると、XNUMXのビットコインアカウントも凍結されたという。

詳しくは Europol.Europa.eu をご覧ください