Nell'ultimo rapporto, gli esperti di sicurezza scoprono nuovi vettori di attacco, resilienza dei criminali informatici e volti familiari: l'ESET Threat Report H1 2023 mostra che le regole del gioco per i criminali informatici stanno cambiando. Un vettore di attacco speciale: OneNote invece delle macro di Office.

Le macro di Office sono state una delle principali minacce informatiche per molti anni. Dopo che Microsoft ha modificato le regole per questo, gli allegati di OneNote sono subentrati come lanciatori di malware. Questo è il risultato dell'ultima edizione dell'ESET Threat Report H1 2023. Inoltre, tra dicembre 2022 e maggio XNUMX, i ricercatori ESET hanno fatto altre scoperte preoccupanti: i criminali informatici stanno dimostrando una notevole capacità di adattamento per raggiungere il loro obiettivo non solo sfruttando le vulnerabilità Ottenere. Inoltre, qualcuno creduto morto ritorna in modo indiretto e le carte vengono rimescolate anche con altre vecchie conoscenze di ransomware.

OneNote al posto delle macro di Office: il vettore di attacco sta cambiando

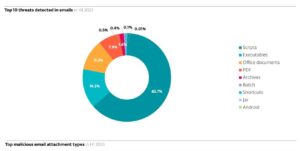

ESET Thread Report H1 2023: Quando si tratta di allegati e-mail pericolosi, gli script sono in vantaggio con oltre il 60 percento (Immagine: ESET).

“Nella prima metà dell'anno, abbiamo assistito a sviluppi interessanti da parte dei criminali informatici. Stanno diventando sempre più adattabili in termini di vettori di attacco: sfruttando vulnerabilità, accessi non autorizzati, compromettendo dati sensibili o frodando privati. La ricerca di nuovi vettori di attacco risale anche alle nuove misure di protezione di Microsoft", spiega Roman Kováč, Chief Research Officer di ESET. Per motivi di sicurezza, il gigante della tecnologia ha annunciato all'inizio del 2022 che avrebbe limitato le macro VBA da Internet nelle applicazioni di Office in modo che gli script non si avviassero automaticamente.

"Di conseguenza, abbiamo osservato nuovi tentativi di attacco tempestivi da parte dei criminali informatici per aggirare le misure di sicurezza di Microsoft sostituendo le macro di Office con i file di OneNote e utilizzando l'opzione di incorporare script e file direttamente in OneNote", continua Kováč. Un aumento drammatico può essere visto in particolare da gennaio a maggio 2023. Secondo ESET Telemetry, febbraio e marzo sono stati i mesi più impegnativi, con i file di OneNote utilizzati come gateway per varie famiglie di malware, tra cui Emotet, RedLine Stealer, Qbot e altri. Le successive modifiche alle impostazioni predefinite da parte di Microsoft hanno indotto i criminali informatici a cercare vettori di attacco alternativi, il che si riflette anche nel numero crescente di attacchi di forza bruta su Microsoft SQL Server.

App di credito Android ingannevoli ed e-mail di sextortion che circolano

A causa dell'aumento dei tassi di interesse, molte persone sono alla ricerca di prestiti a basso costo: nella prima metà dell'anno, i ricercatori hanno osservato una crescita allarmante delle app Android false per l'assistenza finanziaria come i prestiti. Queste applicazioni si atteggiano a legittimi mediatori di prestiti personali che promettono un accesso rapido e facile al denaro. Tuttavia, il prestito promesso non esiste, questo spyware prende di mira solo le informazioni personali e finanziarie degli utenti. Rispetto alla seconda metà del 2022, i rilevamenti di tutte le app di prestito di denaro sono aumentati di quasi il 90% da gennaio a maggio. Ciò ha portato la crescita complessiva dello spyware Android al 19%.

Il ritorno delle cosiddette truffe di sextortion mostra anche che i criminali informatici non devono reinventare la ruota per realizzare un profitto. Le e-mail di estorsione hanno registrato un enorme aumento del 201% nella prima metà dell'anno, principalmente in Giappone e in diversi paesi europei.

Ancora attivi: Emotet, ransomware, crypto-malware

I dati di telemetria ESET suggeriscono che gli operatori della botnet Emotet, una volta famigerata, stanno lottando per trovare nuovi vettori di attacco. Nella prima metà dell'anno, ci sono state tre diverse campagne di malspam con metodi di infiltrazione e ingegneria sociale leggermente diversi. La riduzione degli attacchi e gli approcci in continua evoluzione suggeriscono che i risultati non sono soddisfacenti e che un altro gruppo potrebbe essersi impossessato della botnet.

Nel settore dei ransomware, gli hacker hanno utilizzato il codice sorgente trapelato in precedenza per creare nuove varianti di ransomware. “Il codice sorgente trapelato di famiglie di ransomware come Babyk, LockBit e Conti consente anche ai non addetti ai lavori di svolgere attività di ransomware. Ma per noi difensori, ci consente di coprire e difenderci da una gamma più ampia di varianti con un insieme più generale o noto di rilevamenti e regole", afferma Roman Kováč, Chief Research Officer di ESET.

Le funzionalità di cryptomining e cryptostealing vengono trasferite

Mentre le minacce di criptovaluta sono in declino, secondo la telemetria ESET - e nemmeno rianimate dal recente aumento del valore del bitcoin - l'attività dei criminali informatici legati alla criptovaluta rimane attiva. Le funzioni di cryptomining e cryptostealing vengono sempre più integrate in altri programmi dannosi. Questa tendenza segue un modello visto in passato, quando, ad esempio, un malware keylogger veniva riconosciuto come una minaccia a sé stante, ma gradualmente si è evoluto in una capacità comune a molte famiglie di malware.

Altro su ESET.com

Informazioni su ESET ESET è una società europea con sede a Bratislava (Slovacchia). Dal 1987, ESET sviluppa software di sicurezza pluripremiati che hanno già aiutato oltre 100 milioni di utenti a usufruire di tecnologie sicure. L'ampio portafoglio di prodotti per la sicurezza copre tutte le principali piattaforme e offre alle aziende e ai consumatori di tutto il mondo il perfetto equilibrio tra prestazioni e protezione proattiva. L'azienda ha una rete di vendita globale in oltre 180 paesi e uffici a Jena, San Diego, Singapore e Buenos Aires. Per maggiori informazioni visita www.eset.de o seguici su LinkedIn, Facebook e Twitter.