REvil è stata una delle campagne ransomware-as-a-service più prolifiche della memoria recente. Migliaia di aziende tecnologiche, fornitori di servizi gestiti e organizzazioni di tutti i tipi di industrie sono state tra le loro vittime in tutto il mondo. Bitdefender traccia il bilancio preliminare di un'impresa di estorsione.

La collaborazione tra le autorità di sicurezza e gli esperti IT ha portato a un grande successo nella seconda metà del 2021. Gli sforzi congiunti erano necessari perché anche i criminali informatici hanno collaborato con successo. Gli esperti di Bitdefender Labs fanno il punto sul fallimento, forse solo temporaneo, di un'ondata di successo di ransomware-as-a-service.

Scioperi internazionali contro i sostenitori di REvil

Più di recente, gli investigatori internazionali hanno inferto pesanti colpi contro i sostenitori criminali di REvil: nel corso di un raid nel novembre 2021, il Dipartimento di giustizia degli Stati Uniti ha arrestato i cosiddetti affiliati, ovvero partner o partecipanti alla rete REvil, e ha confiscato circa sei milioni di Stati Uniti dollari di riscatto. Quindi, nel gennaio 2022, l'agenzia di intelligence interna russa FSB e la polizia russa hanno arrestato altri quattordici sospetti membri di REvil e sequestrato ulteriori attività finanziarie multimilionarie.

Ransomware come modello di business

Agli occhi delle autorità russe, uno dei gruppi di ransomware di maggior successo con un fatturato annuo di 100 milioni di dollari USA e una quota di mercato del 16,5% è stato schiacciato. Per ottenere un tale risultato, gli operatori RaaS hanno attaccato un'ampia varietà di industrie, in particolare la produzione, i servizi legali e l'edilizia (vedi Figura 1). L'accordo inizialmente è andato a buon fine e ha assicurato grandi profitti alle persone coinvolte: Bitdefender stima che circa dieci membri principali e nelle ore di punta circa 60 altri partner abbiano preso parte alle azioni. Quest'ultimo ha ricevuto circa il 70-80 percento dei profitti.

Un'azienda matura

REvil mostra in modo esemplare la potenza e il grado di organizzazione dei modelli criminali ransomware-as-a-service. Nella rete di affiliazione, gli sviluppatori, gli aggressori e coloro che hanno effettuato i penetration test, nonché i raccoglitori di riscatto hanno lavorato a stretto contatto e hanno pensato anche all'infrastruttura per raccogliere gli importi concordati. Hanno persino istituito un supporto per le vittime che erano disposte a pagare: potevano pagare il riscatto tramite un portale. Inoltre, i dipendenti del servizio criminale hanno consigliato alle organizzazioni attaccate di acquisire criptovalute o le hanno aiutate a utilizzare il browser TOR.

Anche l'ambiente criminale premia la competenza

La qualità si distingue nell'economia informale. Questo era evidente nel gruppo REvil: quanto migliore diventava il codice malware e i servizi associati, tanto più i partner professionali si univano al modello di successo. Ulteriori miglioramenti hanno portato obiettivi ancora più gratificanti alla portata dell'attaccante. Gli attori hanno ottenuto riscatti più alti, che hanno subito reinvestito nel RaaS: in nuovi servizi o in nuovo personale. I soci criminali erano spesso professionisti ricercati che passavano da un partner affiliato all'altro.

Il dialogo con la vittima come comunicazione con il cliente

I criminali informatici si sono rivolti alle loro vittime come un cliente. Quindi hanno chiesto il riscatto secondo uno schema fisso, solo le chiavi e l'URL differivano. Gli esattori del riscatto hanno anche cercato di ispirare fiducia nelle vittime. Un saluto personalizzato ("Benvenuto ") apparteneva al "buon tono". Dall'inizio del 2020, gli aggressori hanno quindi fornito una presunta garanzia che il proprio decryptor REvil avrebbe funzionato meglio di quello di un'altra organizzazione criminale. Ha promesso un tasso di recupero di quasi il 100% rispetto a solo l'87%.

Minacce in scena

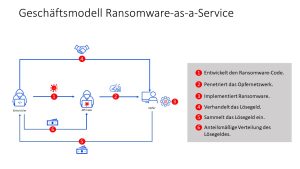

Lavoro congiunto - profitto congiunto - operazione istituzionalizzata: il modello ransomware-as-a-service (Immagine: Bitdefender).

D'altra parte, i partner RaaS hanno costruito un potenziale di minaccia a più livelli in cui la crittografia era solo una parte di molti. Con riferimento al regolamento generale europeo sulla protezione dei dati, non solo hanno minacciato di crittografare i dati, ma anche di divulgarli. Il che avrebbe comportato obbligo di denuncia, danno di immagine da non sottovalutare e, nel peggiore dei casi, multa. Se il riscatto non veniva pagato, i criminali aumentavano sistematicamente la pressione, pubblicavano dati trapelati e poi chiedevano un riscatto per fermare questo processo. Il terzo livello di escalation è stato distribuito attacchi denial of service alle vittime e ai loro partner commerciali.

Il crollo di REvil

Oltre alla pressione dell'inseguimento e alla disponibilità di decryptor sviluppati anche da Bitdefender, anche fattori interni hanno contribuito a rallentare il successo di REvil dall'autunno 2021. Un processo di condivisione del lavoro come RaaS si basa sulla reputazione e sulla fiducia reciproca delle persone coinvolte. Apparentemente, gli iniziatori di REvil hanno perso la reputazione necessaria all'interno della comunità dei criminali informatici. Da un lato, ciò era dovuto al loro comportamento provocatorio e chiassoso, che violava un codice di condotta nell'underground criminale informatico. D'altra parte, l'attacco all'industria sanitaria o ai produttori farmaceutici e ai ricercatori di farmaci durante la pandemia non è stato privo di polemiche tra il semi-pubblico criminale. I criminali della vecchia scuola lo trovavano controproducente e speravano che queste aziende sviluppassero rapidamente un antidoto, perché in tal caso l'economia sarebbe ripartita più velocemente e sarebbero stati nuovamente richiesti riscatti più elevati.

Opere di difesa comuni e internazionali

Il complesso REvil ha dimostrato che solo una risposta comune aiuta contro un gruppo di criminali informatici: dal lato tecnologico, una combinazione di tecnologie e servizi come il rilevamento e la risposta gestiti (MDR), l'analisi euristica e l'apprendimento automatico da un lato, come così come la conoscenza, la competenza e l'intuito degli esperti di sicurezza informatica dall'altro. Anche strumenti come i decryptor hanno contribuito. Con lo strumento di decrittazione rilasciato da Bitdefender nell'autunno 2021, 1.400 aziende sono state in grado di decrittografare file per un valore totale di mezzo miliardo di dollari USA. Per quanto riguarda il personale, è importante una stretta collaborazione tra gli attori del settore statale e privato nella sicurezza informatica. E questo in tutto il mondo, perché il crimine informatico non conosce confini nazionali.

Altro su Bitdefender.com

Informazioni su Bitdefender Bitdefender è un leader globale nelle soluzioni di sicurezza informatica e nel software antivirus, proteggendo oltre 500 milioni di sistemi in più di 150 paesi. Dalla sua fondazione nel 2001, le innovazioni dell'azienda hanno regolarmente fornito eccellenti prodotti di sicurezza e protezione intelligente per dispositivi, reti e servizi cloud per clienti privati e aziende. In qualità di fornitore preferito, la tecnologia Bitdefender si trova nel 38% delle soluzioni di sicurezza implementate nel mondo ed è affidabile e riconosciuta da professionisti del settore, produttori e clienti. www.bitdefender.de