Il rapporto sul ransomware di luglio 2022 di Malwarebytes mostra poche novità. LockBit e Black Basta continuano a guidare nelle statistiche di attacco. La novità, invece, è la comparsa del ransomware REvil (noto anche come Sodinokibi), che si credeva morto.

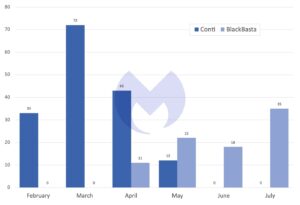

Come nei mesi precedenti, LockBit rimane di gran lunga il ransomware più attivo. Il team di intelligence sulle minacce di Malwarebytes ha attribuito 2022 attacchi al gruppo ransomware nel luglio 61 (rispetto a 44 attacchi a giugno 2022 e 73 attacchi a maggio 2022). Black Basta, una variante di ransomware relativamente nuova emersa per la prima volta nell'aprile 2022, segue LockBit con 35 attacchi nell'ultimo mese. Il gruppo ransomware è strettamente associato alla banda Conti e si avvicina di più al gruppo come possibile successore. Altri due gruppi ransomware associati a Conti sono Hive e Karakurt. Entrambi sono stati molto attivi anche nel luglio 2022, rispettivamente con 26 e 19 attacchi.

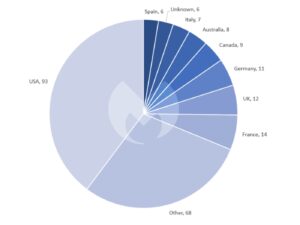

Ransomware: gli Stati Uniti rimangono i più colpiti

Per quanto riguarda la distribuzione degli attacchi ransomware per paese, nel luglio 2022 gli Stati Uniti sono stati ripetutamente di gran lunga i paesi colpiti più frequentemente dagli attacchi ransomware. Malwarebytes associa 93 attacchi agli Stati Uniti. 14 attacchi hanno avuto luogo in Francia, 12 attacchi nel Regno Unito e 11 attacchi in Germania.

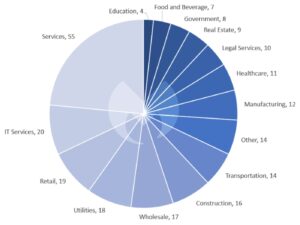

Nel luglio 2022, il settore dei servizi ha nuovamente conquistato il primo posto tra le industrie. Il team di Malwarebytes Threat Intelligence attribuisce quasi un quarto di tutti gli attacchi ransomware internazionali rilevati a questo settore. I servizi sono seguiti dai servizi IT con 20 attacchi, dal commercio con 19 attacchi e dai servizi di pubblica utilità con 18 attacchi.

LockBit: Connessione a DarkSide/BlackMatter

Nel rapporto sul ransomware di giugno, Malwarebytes ha riferito ampiamente su LockBit e sul lancio di LockBit 3.0. Il successo del gruppo sembrava essere dovuto in parte al fatto che era completamente concentrato sui suoi affari mentre altre bande erano impegnate in attività che attiravano l'attenzione. Tuttavia, questa interpretazione potrebbe essere stata prematura.

A luglio, in un'intervista a Red Hot Cyber, LockBit ha espresso la sua opinione secondo cui gli hacker criminali contribuiscono alla sicurezza: "Siamo normali pentester e rendiamo il mondo più sicuro, grazie a noi le aziende possono imparare una lezione di sicurezza e chiudere le vulnerabilità. Tuttavia, l'intervista conteneva anche alcune informazioni utili, ad esempio che tra il 50 e il XNUMX percento delle vittime di LockBit paga il riscatto. I numeri degli attacchi riportati da Malwarebytes nei suoi report mensili sui ransomware si riferiscono esclusivamente alle vittime che si sono presentate su siti di leak perché non hanno pagato il riscatto.

Nell'intervista, LockBit ha anche confermato la sospetta relazione tra LockBit 3.0 (noto anche come LockBit Black) e il ransomware DarkSide/BlackMatter. L'intervistato ha rivelato che LockBit ha pagato per il codice sorgente di DarkSide e sulla base del quale è stato sviluppato LockBit 3.0.

DarkSide è il ransomware utilizzato nell'attacco Colonial Pipeline del maggio 2021. Il gruppo DarkSide è scomparso poco dopo l'attacco, presumibilmente a causa della pressione degli Stati Uniti. È riapparsa come BlackMatter nel luglio 2021 prima di scomparire di nuovo nell'ottobre 2021.

Black Basta: Connessione a Conti

Black Basta è apparso per la prima volta nel rapporto sui ransomware di Malwarebytes nell'aprile 2022 con 11 attacchi. A maggio, il gruppo era secondo con 22 attacchi, terzo a giugno con 18 attacchi e ancora secondo a luglio con 35 attacchi. Il fatto che il gruppo ransomware abbia avuto così tante vittime già ad aprile ha portato alcuni a sospettare che si trattasse del lavoro di una banda consolidata con una rete di partner esperti. Da allora, Black Basta è stato associato a Conti.

Quest'anno, il Continental Group ha escogitato un piano per fingere la propria morte. Il riavvicinamento del gruppo con lo stato russo ha probabilmente portato al prosciugamento dei pagamenti del riscatto. I membri del gruppo sarebbero stati poi distribuiti ad altri "marchi" Conti o ad altri gruppi di ransomware a cui Conti è associato.

Gli ovvi beneficiari includono tre delle cinque varianti di ransomware più diffuse di luglio: Black Basta, Hive e KaraKurt.

REvil ritorna

Oltre a LockBit e Black Basta, luglio è stato caratterizzato anche dalla ricomparsa di REvil (alias Sodinokibi). Per la prima volta da maggio, una vittima è apparsa sul sito web Tor Leak del gruppo a luglio. Mentre molti altri gruppi erano molto più attivi, la reputazione di questo gruppo ransomware garantisce che qualsiasi segno di vita debba essere preso sul serio.

REvil è responsabile di due degli attacchi ransomware più significativi della storia, entrambi avvenuti nel 2021: l'attacco a JBS, il più grande produttore di carne al mondo, e l'attacco alla catena di approvvigionamento di Kaseya VSA. L'attacco a Kaseya è terminato quando la società ha annunciato di aver acquisito la chiave di decrittazione necessaria per liberare le vittime senza pagare il riscatto di 70 milioni di dollari di REvil. Successivamente si è scoperto che l'FBI era la fonte della chiave.

Da allora, REvil ha vissuto una vita irregolare. Sotto la pressione delle forze dell'ordine statunitensi, il gruppo è scomparso dalla scena nel luglio 2021. È riemerso pochi mesi dopo, prima di essere finalmente messo offline in ottobre, quando la sua infrastruttura è stata dirottata da un'operazione di polizia multi-stato. Nel gennaio 2022, l'FSB ha arrestato otto dei suoi membri. Ma anche questo non è bastato a tenere la banda con i piedi per terra a lungo.

Stanno emergendo nuovi gruppi di ransomware

A luglio sono emersi anche numerosi nuovi gruppi di ransomware. Le nuove aggiunte includono BianLian, Yanluowang, RedAlert, Omega e Cheers. Con 11 vittime conosciute, il debutto di BianLian è di dimensioni paragonabili al rilascio di Black Basta nell'aprile 2022, quindi Malwarebytes terrà d'occhio il gruppo.

Altro su Malwarebytes.com

A proposito di Malwarebytes Malwarebytes protegge gli utenti domestici e le aziende da minacce pericolose, ransomware ed exploit che i programmi antivirus non rilevano. Malwarebytes sostituisce completamente altre soluzioni antivirus per scongiurare le moderne minacce alla sicurezza informatica per utenti privati e aziende. Più di 60.000 aziende e milioni di utenti si affidano alle innovative soluzioni di machine learning di Malwarebyte e ai suoi ricercatori di sicurezza per prevenire le minacce emergenti ed eliminare il malware che le soluzioni di sicurezza antiquate non riescono a cogliere. Visita www.malwarebytes.com per ulteriori informazioni.

Articoli relativi all'argomento

[starbox id=USER_ID] <🔎> ff7f00