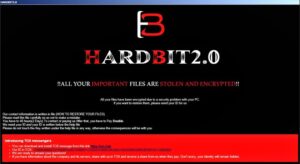

Il gruppo di ransomware HardBit 2.0 chiede all'azienda informazioni sull'assicurazione informatica dopo un attacco riuscito. Il gruppo vuole adeguare i propri crediti alla somma assicurata e si finge amichevole.

I ricercatori di sicurezza di Varonis Threat Labs avvertono di un nuovo gruppo di ransomware che sembra utilizzare una nuova tattica di estorsione: HardBit 2.0 cerca di convincere le vittime che è nel loro interesse rivelare tutti i dettagli dell'assicurazione in modo che possano personalizzare le loro richieste che l'assicuratore copre tutti i costi.

Hacker: Insieme contro l'assicurazione

HardBit è stato osservato per la prima volta nell'ottobre 2022 ed è apparso nella versione 2.0 da novembre. A differenza della maggior parte degli attori ransomware, HardBit non ha un sito di fuga. Tuttavia, i criminali informatici affermano di rubare i dati delle vittime e minacciano di renderli pubblici se non viene pagato il riscatto. HardBit 2.0 utilizza tecniche e tattiche di attacco simili a quelle di altri gruppi di ransomware, come la distribuzione di payload dannosi a dipendenti ignari, l'utilizzo di credenziali compromesse e lo sfruttamento delle vulnerabilità negli host esposti. Ciò che distingue questo nuovo gruppo dalle bande note è la tattica del ricatto: il messaggio ransomware alle vittime non contiene una specifica richiesta di riscatto, ma una richiesta di fornire anonimamente dettagli sulla polizza assicurativa:

Richiesta dell'ammontare del danno

"Se ci comunichi anonimamente che la tua attività è assicurata per 10 milioni di dollari e fornisci altre informazioni importanti sulla copertura, non ti chiederemo più di 10 milioni di dollari in corrispondenza con l'agente assicurativo. In questo modo potresti evitare una fuga di notizie e decifrare le tue informazioni.

Non sono i cybercriminali, ma le compagnie assicurative "insidiose" che vengono descritte come oppositori in questo modo. Di conseguenza, è anche nell'interesse delle vittime cooperare con gli estorsori in questo modo: "Ma dal momento che il subdolo agente assicurativo negozia deliberatamente in modo tale da non pagare il risarcimento dell'assicurazione, solo la compagnia di assicurazioni vince in questo situazione.

Per evitare tutto questo e ottenere i soldi dalla compagnia assicurativa, dovresti informarci in forma anonima sulle condizioni della copertura assicurativa. I poveri assicuratori multimilionari non moriranno di fame e non diventeranno più poveri pagando l'importo massimo previsto dal contratto. […] Quindi, grazie alla nostra collaborazione, lascia che soddisfino le condizioni prescritte nel tuo contratto di assicurazione”.

La divulgazione dei dati può far cessare la copertura assicurativa

Di norma, gli assicurati sono contrattualmente obbligati a non fornire agli aggressori alcun dato assicurativo, altrimenti sussiste il rischio che il danno non venga coperto. Ecco perché i criminali informatici insistono affinché questi dati siano condivisi in modo anonimo. Il loro obiettivo è e rimane l'estorsione di denaro e si consiglia alle aziende interessate di non fidarsi di loro.

Altro su Varonis.com

A proposito di Varoni Fin dalla sua fondazione nel 2005, Varonis ha adottato un approccio diverso nei confronti della maggior parte dei fornitori di sicurezza IT ponendo i dati aziendali archiviati sia on-premise che nel cloud al centro della sua strategia di sicurezza: file ed e-mail sensibili, informazioni riservate su clienti, pazienti e pazienti Documenti dei dipendenti, documenti finanziari, piani strategici e di prodotto e altra proprietà intellettuale. La Varonis Data Security Platform (DSP) rileva le minacce interne e gli attacchi informatici analizzando i dati, l'attività dell'account, la telemetria e il comportamento degli utenti, previene o mitiga le violazioni della sicurezza dei dati bloccando i dati sensibili, regolamentati e obsoleti e mantiene uno stato sicuro dei sistemi attraverso un'efficiente automazione.,