Il malware QakBot rappresenta un elevato rischio per la sicurezza a causa del tasso di rilevamento spesso basso. QakBot è distribuito tramite file XLSB, rendendone difficile il rilevamento.

Sebbene Qakbot non sia nuovo nel mondo del malware, l'Hornetsecurity Security Lab sta ora avvertendo di un nuovo tipo di distribuzione: gli esperti di sicurezza IT hanno scoperto che le macro XLM vengono utilizzate nei documenti XLSB per diffondere il malware QakBot. Poiché sia le macro XLM che il formato di documento XLSB non sono comuni, questi nuovi documenti dannosi hanno un tasso di rilevamento molto basso da parte delle attuali soluzioni antivirus.

Cos'è QakBot?

QakBot (noto anche come QBot, QuakBot, Pinkslipbot) esiste dal 2008. Il malware viene distribuito tramite Emotet facendo scaricare a Emotet il caricatore QakBot sulle vittime infette. Tuttavia, QakBot viene anche distribuito direttamente via e-mail. A tale scopo, le campagne utilizzano il dirottamento del thread di conversazione e-mail, ovvero la risposta alle e-mail trovate nelle caselle di posta delle vittime. QakBot è anche noto per intensificare gli attacchi scaricando ProLock ransomware.

Perché gli attacchi non vengono riconosciuti?

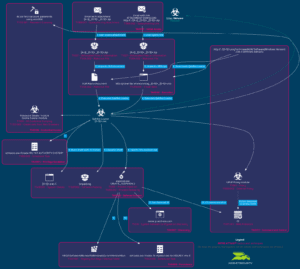

Sequenza di un attacco QakBot tramite macro XLM nei documenti XLSB. Informazioni: Hornetsecurity Security Labs (Clicca per ingrandire)

XLSB è un formato di cartella di lavoro Excel binario il cui scopo principale è velocizzare la lettura e la scrittura nel file e ridurre le dimensioni di fogli di calcolo molto complessi. Tuttavia, con l'attuale potenza di calcolo e la disponibilità di memoria, la necessità di questo formato binario è diminuita e oggi viene utilizzata raramente.

Secondo gli esperti di Hornetsecurity Security Labs, la combinazione con le vecchie macro XLM, anch'esse poco riconosciute, significa che i documenti attuali non vengono identificati come dannosi da nessuna delle soluzioni antivirus elencate su VirusTotal.

Travestito in un file ZIP

I file QakBot XLSB sono distribuiti in un file ZIP allegato. Questo file ZIP contiene il documento XLSB che, una volta aperto, finge di essere un documento crittografato DocuSign. L'utente deve "Abilita modifica" e "Abilita contenuto" per decrittografarlo.

L'URL viene assemblato utilizzando la macro XLM e simula il download di un file PNG.

In realtà, il file PNG è l'eseguibile del caricatore di QakBot.

Cosa si può fare contro questo metodo di attacco?

- La maggior parte delle soluzioni antivirus si concentra sul moderno malware macro VBA, ma spesso non riesce a rilevare il riemergere di vecchie macro XLM e documenti XLSB che oggi sono meno comuni.

- Le aziende dovrebbero quindi affidarsi a servizi di sicurezza avanzati in grado di rispondere a nuove minacce e metodi di attacco nel più breve tempo possibile.

Gli esperti di sicurezza dell'Hornetsecurity Security Lab forniscono un'analisi dettagliata di questo metodo di attacco sul loro blog.

Ulteriori informazioni su HornetSecurity.com

Informazioni sulla sicurezza Hornet Hornetsecurity è il principale fornitore tedesco di sicurezza cloud per la posta elettronica in Europa e protegge l'infrastruttura IT, la comunicazione digitale e i dati di aziende e organizzazioni di tutte le dimensioni. Lo specialista della sicurezza di Hannover fornisce i suoi servizi tramite 10 data center protetti in modo ridondante in tutto il mondo. Il portafoglio di prodotti comprende tutte le aree importanti della sicurezza della posta elettronica, dai filtri antispam e antivirus all'archiviazione e alla crittografia conformi alla legge alla difesa da frodi e ransomware del CEO. Hornetsecurity è rappresentata a livello globale con circa 200 dipendenti in 12 sedi e opera con la sua rete di rivenditori internazionali in più di 30 paesi.