Il fornitore di benzina Oiltanking è una delle principali vittime del nuovo gruppo di ransomware ALPHV – BlackCat. Varonis Threat Labs: reclutamento mirato di partner attraverso offerte finanziariamente allettanti con pagamenti fino al 90% dei profitti.

Dalla fine del 2021, Varonis Threat Labs ha osservato un aumento dell'attività da parte del gruppo di ransomware ALPHV (noto anche come BlackCat), che sta reclutando attivamente nuovi partner come fornitore di ransomware-as-a-service (RaaS), inclusi (ex) membri di altre gang come REvil, Black Matter e Dark Side. L'attacco al fornitore di distributori di benzina Oiltanking, che ha colpito tra l'altro la Shell, risale a BlackCat. Altri obiettivi includono aziende più grandi in una vasta gamma di settori tra cui servizi alle imprese, edilizia, energia, moda, finanza, logistica, produzione, prodotti farmaceutici, vendita al dettaglio e tecnologia. Le vittime provengono in particolare da Australia, Francia, Germania, Italia, Paesi Bassi, Spagna, Gran Bretagna e Stati Uniti. Le richieste vanno da 400.000 a 3 milioni di dollari USA.

BlackCat richiede milioni di riscatti

ALPHV è stato osservato per la prima volta nel novembre 2021 e offre ransomware come servizio. La consueta tattica della doppia estorsione, in cui i dati sensibili vengono rubati prima della crittografia e le vittime sono minacciate di pubblicazione, viene ampliata da un ulteriore livello di escalation (tripla estorsione): i cyber criminali minacciano anche un attacco DDoS (Distributed Denial of Service) SU. Ciò indica una certa esperienza nel campo, motivo per cui ALPHV è probabilmente un raggruppamento di aggressori noti piuttosto che di nuovi arrivati in questo "business". Ciò è indicato anche dai post nei forum sui crimini informatici, in cui si presume che ALPHV sia forse un ulteriore sviluppo o rebranding di BlackMatter, che a sua volta è uno "spin-off" o successore di REvil e DarkSide. Degno di nota è anche l'altissimo tasso di pagamento per gli affiliati fino al 90 percento del riscatto ricevuto, con il quale i nuovi partner vengono reclutati molto attivamente e trovati nelle comunità pertinenti.

I partner affiliati dovrebbero ottenere un riscatto fino al 90%.

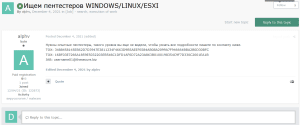

Nei forum sul crimine informatico in lingua russa, viene effettuata una ricerca mirata di partner (Immagine: Varonis).

Quando si lavora con questi nuovi partner, la prima intrusione nella rete della vittima viene in genere eseguita utilizzando tecniche collaudate, come lo sfruttamento delle vulnerabilità comuni nei dispositivi dell'infrastruttura di rete come i gateway VPN e l'abuso delle credenziali tramite host RDP (Remote Desktop Protocol) non protetti. Successivamente, gli aggressori ALPHV utilizzano spesso PowerShell per modificare le impostazioni di sicurezza di Windows Defender sulla rete della vittima e lanciare il ransomware su più host utilizzando PsExec.

Una volta effettuato l'accesso ai sistemi delle vittime, come in Oiltanking, inizia la fase di ricognizione, che identifica i dati sensibili e preziosi per l'esfiltrazione e la successiva crittografia, nonché il movimento laterale nella rete. Il ransomware viene creato di nuovo per ogni vittima e include, ad esempio, il tipo di crittografia (ad esempio, vengono crittografate solo parti di file di grandi dimensioni) e le credenziali incorporate della vittima per consentire la diffusione automatica del ransomware su altri server.

ALPHV – BlackCat funziona su Windows e Linux

A differenza di molti altri programmi ransomware, ALPHV è stato sviluppato in Rust. Questo linguaggio di programmazione è caratterizzato da prestazioni elevate e funzioni multipiattaforma. Di conseguenza, sono già state identificate sia le varianti Linux che Windows.

Ulteriori informazioni su ALPHV (BlackCat / Oiltanking) come informazioni dettagliate su configurazioni, processi e indicatori di compromissione possono essere trovate nel corrispondente post sul blog di Varonis.

Altro su Varonis.com

A proposito di Varoni Fin dalla sua fondazione nel 2005, Varonis ha adottato un approccio diverso nei confronti della maggior parte dei fornitori di sicurezza IT ponendo i dati aziendali archiviati sia on-premise che nel cloud al centro della sua strategia di sicurezza: file ed e-mail sensibili, informazioni riservate su clienti, pazienti e pazienti Documenti dei dipendenti, documenti finanziari, piani strategici e di prodotto e altra proprietà intellettuale. La Varonis Data Security Platform (DSP) rileva le minacce interne e gli attacchi informatici analizzando i dati, l'attività dell'account, la telemetria e il comportamento degli utenti, previene o mitiga le violazioni della sicurezza dei dati bloccando i dati sensibili, regolamentati e obsoleti e mantiene uno stato sicuro dei sistemi attraverso un'efficiente automazione.,