Molte aziende sperano di coinvolgere risorse esterne per la loro sicurezza IT. Managed Detection and Response, o MDR in breve, è quindi un servizio relativamente nuovo e sempre più importante nel settore della sicurezza informatica.

Ma cosa può fare MDR e cosa bisogna considerare nella scelta di un servizio? L'articolo fornisce tre consigli e chiede standard per MDR: azione proattiva, ricerca di minacce informatiche e disponibilità dei servizi 24 ore su 7, XNUMX giorni su XNUMX.

MDR, MXDR, MEDR o solo rilevamento e risposta?

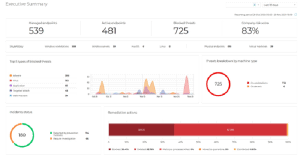

Esistono numerose definizioni diverse di MDR e quale probabilmente si adatta meglio è in gran parte una questione accademica. Questo perché i provider forniscono servizi MDR in modi diversi, rendendoli difficili da classificare e confrontare. Tuttavia, le aziende e la loro sicurezza IT si affidano già sempre più a servizi MDR esterni perché hanno difficoltà a tenere il passo con sempre più nuove minacce basate solo sulle proprie risorse: un SOC (Security Operations Center) medio riceve più di 10.000 avvisi. Questo numero può essere così schiacciante che molti team SOC non sono in grado di dare la priorità a meno della metà degli avvisi in arrivo. Alla maggior parte dei team SOC non solo manca il tempo o la manodopera, ma spesso manca anche l'esperienza per condurre un'analisi completa di un incidente, con conseguenti risposte inadeguate. Anche i sistemi vengono ripristinati in modo inefficace. È qui che entra in gioco MDR come servizio.

MDR risolve un vero problema

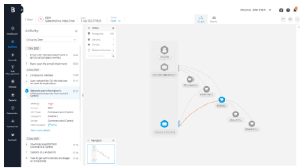

Le moderne soluzioni EDR forniscono una panoramica della posizione di sicurezza negli endpoint (Immagine: Bitdefender).

Nuove tecnologie, tendenze, parole d'ordine e gergo emergono costantemente nella sicurezza informatica. E in risposta al panorama delle minacce in continua evoluzione, stanno emergendo nuove offerte progettate per migliorare la sicurezza aziendale.In un certo senso, le parole d'ordine per le nuove tecnologie in evoluzione sono inevitabili. Ma MDR sembra essere più di un semplice fuoco di paglia. Gli esperti del settore e le società di analisi prevedono che il mercato dei servizi MDR raggiungerà i 2025 miliardi di dollari entro il 2,2. Secondo Gartner, più della metà di tutte le aziende utilizzerà i servizi MDR entro lo stesso anno. Questa rapida crescita può essere realizzata solo se un servizio risolve davvero un problema e offre servizi di sicurezza IT che non devi gestire tu stesso. Le aziende stanno cercando un'offerta del genere per non assumere personale, cosa difficile da trovare comunque sul mercato del lavoro.

Le tre caratteristiche fondamentali di un servizio MDR

L'obiettivo di ogni CISO è implementare nuove tecnologie che proteggano l'azienda meglio di prima. Tuttavia, il mercato delle tecnologie di sicurezza è molto difficile da comprendere per i CISO e, per di più, si sta sviluppando molto rapidamente. Inoltre, la mancanza di standardizzazione di termini, processi e tecnologie rende difficile confrontare, valutare e selezionare i servizi, gli strumenti o le tecnologie dei fornitori. MDR ne è un buon esempio ed è giunto il momento di concordare standard a livello di settore che definiscano cosa costituisce un servizio di ricerca e risposta alle minacce. Sebbene diversi servizi MDR possano presentare una varietà di caratteristiche diverse, è possibile concordare su questi tre componenti di base di un servizio MDR: essere proattivi, cercare minacce informatiche e disponibilità 24 ore su 7, XNUMX giorni su XNUMX.

Cosa cercare quando si valuta un servizio MDR

1. Agire in modo proattivo

I servizi MDR si presentano come un team di esperti di sicurezza che "tiene d'occhio" un'organizzazione XNUMX ore su XNUMX, XNUMX giorni su XNUMX. Questi promettono di proteggere i dati con un approccio maturo e completo alla sicurezza in grado di rilevare e rispondere agli attacchi, anche quelli già presenti nella rete. Sembra buono, ma è importante capire cosa intendono i fornitori per "risposta". Alcuni fornitori si limitano a notificare ai propri clienti un incidente e poi lasciano che si occupino dell'attacco. In termini di reazione, è quindi importante chiedere esplicitamente al potenziale fornitore di MDR:

- Quali funzionalità di risposta proattiva sono incluse?

- In che misura queste misure di risposta sono automatizzate?

- Che ruolo gioca il cliente nelle misure di risposta?

- Qual è il processo di approvazione per le azioni di risposta?

2. Ricerca di minacce informatiche

La ricerca di tali minacce è una componente importante dei servizi MDR. Fatto correttamente, richiede un alto livello di competenza e dati pertinenti e contestuali. La caccia alle minacce dovrebbe includere una visione contestuale dei probabili attori malintenzionati e delle loro tattiche, tecniche e procedure, nonché una chiara comprensione dell'ambiente aziendale e IT da difendere. Quando si valuta il servizio, queste domande non dovrebbero rimanere senza risposta:

- Come viene definita la caccia alle minacce?

- Come viene misurata questa ricerca?

- Quali indicatori di performance sono disponibili?

- In che misura la ricerca è automatizzata?

- In che modo l'intelligence sulle minacce viene integrata nel programma di ricerca delle minacce?

- Quali sono gli obiettivi e i risultati del programma?

- Cosa attiva una scansione delle minacce?

3. Funzionamento 24 ore su 7, XNUMX giorni su XNUMX

A prima vista, può sembrare facile valutare se un servizio MDR offre un funzionamento 24 ore su 7, XNUMX giorni su XNUMX. Ma anche una simile affermazione può significare molte cose. Le domande giuste forniscono una comprensione approfondita delle operazioni, dei livelli di personale e dell'ubicazione degli analisti incaricati di proteggere i tuoi dati. Dovresti farti queste domande:

- Esistono procedure di recupero al di fuori dell'orario di lavoro?

- Il personale è in servizio al di fuori dell'orario di lavoro?

- I tempi di distribuzione seguono "il sole" nei rispettivi fusi orari?

- Verrà offerto un SOC remoto, un SOC co-sourced o un SOC indipendente dalla regione? Si tratta di sapere se un team di analisti sta lavorando in remoto per una singola base di clienti o se diversi SOC nelle regioni internazionali servono i clienti della stessa regione.

Conclusione: non limitarti a scegliere un servizio

I servizi MDR possono essere un'importante risorsa aggiuntiva per le organizzazioni che non dispongono delle competenze o delle risorse per costruire le proprie operazioni. Servono anche come rete di sicurezza quando altri controlli falliscono. Un valore aggiunto centrale è la continua panoramica dell'ambiente di un'azienda e della sua situazione di rischio individuale. Poiché non esistono ancora standard di settore MDR, è responsabilità delle aziende porre le domande giuste per valutare potenziali servizi e partner e migliorare la sicurezza in azienda a lungo termine.

Altro su Bitdefender.com

Informazioni su Bitdefender Bitdefender è un leader globale nelle soluzioni di sicurezza informatica e nel software antivirus, proteggendo oltre 500 milioni di sistemi in più di 150 paesi. Dalla sua fondazione nel 2001, le innovazioni dell'azienda hanno regolarmente fornito eccellenti prodotti di sicurezza e protezione intelligente per dispositivi, reti e servizi cloud per clienti privati e aziende. In qualità di fornitore preferito, la tecnologia Bitdefender si trova nel 38% delle soluzioni di sicurezza implementate nel mondo ed è affidabile e riconosciuta da professionisti del settore, produttori e clienti. www.bitdefender.de