La situazione delle minacce informatiche in Germania e nel mondo si sta intensificando. Tetra Defense, una società di Arctic Wolf, raccoglie e analizza i dati sulla sicurezza IT ogni trimestre e li utilizza per valutare l'attuale situazione delle minacce IT e sviluppare contromisure. I risultati del primo trimestre 1 (gennaio - marzo).

Per sapere come le aziende possono proteggersi nel modo più efficace dagli attacchi informatici, devono sapere in che modo gli aggressori ottengono l'accesso ai sistemi. Il punto di ingresso iniziale di un utente malintenzionato è chiamato Root Point of Compromise (RPOC). Ci sono tre diverse categorie:

Sapere da dove proviene l'attacco

- Attacchi esterni – Una vulnerabilità nota viene utilizzata per ottenere l'accesso al sistema.

- azione dell'utente – Gli utenti attaccati diventano essi stessi attivi e, ad esempio, aprono un documento infetto in un'e-mail di phishing.

- configurazione errata – Gli autori delle minacce ottengono l'accesso tramite sistemi configurati in modo errato (ad esempio un portale Web non protetto da password).

I dati di Tetra Defense mostrano che ben oltre i due terzi di tutti gli attacchi (82%) nel primo trimestre del 2022 erano "attacchi esterni", tra cui:

- 57% tramite una vulnerabilità nota nella rete della vittima

- 25% causato da un Remote Desktop Protocol (RDP)

L'applicazione delle patch ripaga

La valutazione ha mostrato che gli incidenti in cui l'RPOC era una "vulnerabilità esterna" hanno causato costi aggiuntivi significativamente più elevati rispetto ad altri. Questi costi possono essere ridotti installando tempestivamente o aggiornando le patch. Pertanto, per mitigare il rischio derivante da vulnerabilità esterne, le organizzazioni dovrebbero comprendere la propria superficie di attacco e dare priorità alle patch in base al rischio, oltre a garantire di disporre delle difese per proteggere i propri sistemi.

Il pericolo dall'interno: l'essere umano

I numeri di Tetra Defense confermano anche una vecchia saggezza sulla sicurezza informatica: la più grande minaccia nella sicurezza IT sono le persone.

- Quasi un quinto (18%) di tutti gli incidenti di sicurezza informatica nelle aziende può essere ricondotto alle azioni dei singoli dipendenti

- Più della metà (54%) di questi incidenti è stata causata dall'apertura di un documento infetto (ad esempio allegati da un'e-mail di spam).

- Il 23% degli incidenti era dovuto a credenziali compromesse

- Il riutilizzo della combinazione di nome utente e password è il fattore scatenante degli incidenti nella maggior parte di questi casi

- Per aumentare la sicurezza dell'accesso, si consiglia di utilizzare l'autenticazione a più fattori (MFA)

ProxyShell supera Log4Shell

Dopo aver attirato l'attenzione nel dicembre 4, la vulnerabilità Log4J/Log2021Shell è stata solo la terza minaccia esterna più sfruttata nel primo trimestre del 2022 (22% di tutti gli incidenti). Le vulnerabilità di ProxyShell (una serie di vulnerabilità di Microsoft Exchange) sono state sfruttate molto più frequentemente (33%).

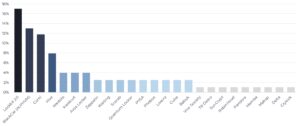

Questi settori sono i più a rischio

Il settore più a rischio nel primo trimestre del 2022 è stato, con un ampio margine, l'assistenza sanitaria. La finanza, l'istruzione, la produzione e l'edilizia sono seguite e hanno anche affrontato una minaccia crescente. I settori dei servizi, della logistica, dell'arte e dell'energia avevano un rischio piuttosto basso di diventare bersaglio di attacchi informatici. Tuttavia, soprattutto alla luce dei disordini globali e delle incertezze finanziarie, le aziende di tutti i settori devono rimanere vigili.

Grazie a queste valutazioni trimestrali, Arctic Wolf e Tetra Defense possono non solo condividere le loro conoscenze, ma anche sviluppare nuovi metodi di rilevamento e migliorare quelli esistenti. Arctic Wolf lavora XNUMX ore su XNUMX, XNUMX giorni su XNUMX a fianco dei propri clienti per anticipare i panorami delle minacce, implementare nuove soluzioni e sfruttare l'intelligence e l'analisi delle minacce per migliorare l'Arctic Wolf Security Operations Cloud.

Altro su ArcticWolf.com

A proposito di lupo artico Arctic Wolf è un leader globale nelle operazioni di sicurezza, fornendo la prima piattaforma di operazioni di sicurezza nativa del cloud per mitigare il rischio informatico. Sulla base della telemetria delle minacce che copre endpoint, rete e fonti cloud, Arctic Wolf® Security Operations Cloud analizza più di 1,6 trilioni di eventi di sicurezza alla settimana in tutto il mondo. Fornisce informazioni critiche per l'azienda su quasi tutti i casi d'uso della sicurezza e ottimizza le soluzioni di sicurezza eterogenee dei clienti. La piattaforma Arctic Wolf è utilizzata da oltre 2.000 clienti in tutto il mondo. Fornisce rilevamento e risposta automatizzati alle minacce, consentendo alle organizzazioni di tutte le dimensioni di impostare operazioni di sicurezza di livello mondiale con la semplice pressione di un pulsante.