Gli attacchi mirati all'impersonificazione e al furto di account sono diventati sempre più sofisticati nel corso del tempo, fornendo ai criminali informatici un facile accesso alla rete aziendale per accedere a dati sensibili o sferrare ulteriori attacchi. Ora dovrebbe esserci fine all'acquisizione di conti, BEC e co.

Nella prima metà del 2023, Barracuda ha raccolto quasi un trilione di eventi IT, con gli incidenti ad alto rischio rilevati più frequentemente che richiedono una mitigazione immediata che coinvolgono qualche tipo di impersonificazione.

Tuttavia, con l’aiuto della profilazione degli account basata sull’intelligenza artificiale, questi attacchi possono essere rilevati e bloccati. Nel contesto lavorativo ogni persona ha un profilo digitale distinto in termini di come, dove e quando lavora. Se un evento IT non rientra in questo schema, il sistema lancia un allarme. Anche quando gli attacchi sono così subdoli e sofisticati che è necessaria la competenza umana per indagare, il rilevamento basato sull’intelligenza artificiale garantisce che un analista SOC esperto confermi l’intento dannoso dell’attacco.

Gli attacchi ad alto rischio scoperti più frequentemente: i risultati in dettaglio

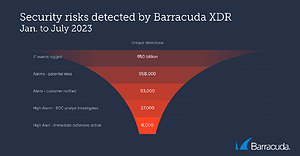

Tra gennaio e luglio 2023, la piattaforma Managed XDR di Barracuda ha raccolto 950 miliardi di eventi IT dagli strumenti integrati di sicurezza di rete, cloud, e-mail, endpoint e server delle aziende clienti. Questi quasi mille miliardi di eventi includono qualsiasi cosa, dagli accessi (riusciti e non riusciti), alle connessioni di rete e ai flussi di traffico fino ai messaggi e-mail e agli allegati, ai file creati e salvati, ai processi di applicazioni e dispositivi, alle modifiche di configurazione e registro e agli avvisi di sicurezza specifici.

Lo 0,1% di questi eventi (985.000) sono stati classificati come allarmi, attività che potrebbero essere dannose e richiedere ulteriori indagini. Di questi, 1 su 10 (9,7%) è stato segnalato al cliente per la revisione, mentre un altro 2,7% è stato identificato come ad alto rischio e inoltrato a un analista SOC per ulteriori analisi. 6.000 attacchi hanno richiesto misure difensive immediate per contenere e neutralizzare la minaccia.

I tre principali attacchi ad alto rischio rilevati e studiati dagli analisti del SOC nei primi sei mesi del 2023 sono stati:

1. Evento di accesso "Viaggio impossibile".

Questi eventi si verificano quando un rilevamento mostra che un utente sta tentando di accedere a un account cloud da due posizioni geograficamente diverse in rapida successione, dove la distanza tra le due posizioni è impossibile da superare nel tempo tra gli accessi. Sebbene ciò possa significare che l'utente sta utilizzando una VPN per una delle sessioni, spesso è un segno che un utente malintenzionato ha ottenuto l'accesso all'account utente. Pertanto, le richieste di “viaggio impossibile” dovrebbero sempre essere indagate. Barracuda XDR Impossible Travel Detection per gli account Microsoft 365 ha rilevato e bloccato centinaia di tentativi di attacchi BEC (Business Email Compromise) solo tra gennaio e luglio 2023.

Un esempio reale: in un incidente esaminato dal team SOC Barracuda, un utente ha effettuato l'accesso al proprio account Microsoft 13 dalla California e solo 365 minuti dopo dalla Virginia. L'indirizzo IP utilizzato per accedere dalla Virginia non era associato a un indirizzo VPN noto e l'utente in genere non accedeva da quella posizione. Il team SOC ha informato l'azienda cliente, che ha confermato che si trattava di un accesso non autorizzato, ha reimpostato immediatamente le password e ha disconnesso l'utente da tutti gli account attivi.

2. Rilevazioni di anomalie

🔎 Dott. Klaus Gheri, VP e GM Network Security presso Barracuda Networks (Immagine: Barracuda Networks).

La profilazione dell'account basata sull'intelligenza artificiale può essere utilizzata anche per identificare attività insolite o impreviste nell'account di un utente. Questi includono tempi di accesso poco frequenti o una tantum, modelli di accesso ai file insoliti o creazione eccessiva di account per un singolo utente o organizzazione. Le deviazioni dal normale modello di comportamento di un account utente dovrebbero sempre essere indagate per determinare la causa dell'anomalia, poiché può essere un segno di una serie di problemi, tra cui infezioni malware, attacchi di phishing e minacce interne.

3. Comunicazione con artefatti dannosi noti

Questi rilevamenti identificano le comunicazioni con indirizzi IP, domini o file sospetti o noti come dannosi. Questo potrebbe essere un segno di un'infezione da malware o di un attacco di phishing. Se viene rilevata una comunicazione con un elemento dannoso o sospetto noto, il computer deve essere immediatamente messo in quarantena e sottoposto a scansione per individuare eventuali infezioni.

L'intelligenza artificiale nelle mani degli aggressori

Sebbene quanto sopra mostri come l’intelligenza artificiale possa migliorare significativamente la sicurezza, può anche essere utilizzata dagli aggressori per scopi dannosi. Ad esempio, i criminali informatici possono utilizzare strumenti di linguaggio AI generativi per creare e-mail altamente convincenti che ricordano da vicino lo stile di un’azienda legittima, rendendo molto più difficile per le persone capire se un’e-mail è legittima o meno un phishing, un furto di account o un attacco BEC.

È probabile che gli strumenti di intelligenza artificiale vengano utilizzati dagli aggressori anche per automatizzare ed emulare dinamicamente i comportamenti dei software dannosi, rendendo i loro attacchi più efficaci e difficili da rilevare. Ad esempio, i programmi a riga di comando basati sull’intelligenza artificiale possono adattarsi rapidamente ai cambiamenti nelle difese di un bersaglio, identificare le vulnerabilità o persino imparare dai precedenti tentativi falliti per ottimizzare gli attacchi successivi. Un primo esempio di tale strumento è “WormGPT”, che è già stato promosso su un forum clandestino e può essere utilizzato dagli autori delle minacce per automatizzare la creazione di script e comandi dannosi, adattandoli dinamicamente a ciascun obiettivo specifico.

Sicurezza per un panorama delle minacce in rapida evoluzione

Mentre l’intelligenza artificiale continua ad avanzare, le aziende devono essere consapevoli dei potenziali rischi e adottare misure per mitigarli. Ciò include solide misure di autenticazione, come almeno l’autenticazione a più fattori, ma idealmente anche approcci Zero Trust, nonché la formazione continua dei dipendenti, soprattutto per quanto riguarda gli attacchi di phishing.

I team di sicurezza IT e i loro fornitori di sicurezza di terze parti dovrebbero cercare di rimanere informati sulle ultime minacce basate sull’intelligenza artificiale e adattare le proprie precauzioni di sicurezza. Ma è altrettanto importante ricordare le nozioni di base: i sistemi e il software dovrebbero essere sempre aggiornati e i professionisti dovrebbero avere una panoramica completa dell'ambiente IT.

Inoltre, l’uso di servizi e piattaforme di sicurezza integrati per il supporto gestito, XDR e SOC-as-a-Service può aiutare le aziende e il loro team di sicurezza interno a monitorare, rilevare e rispondere alle minacce informatiche XNUMX ore su XNUMX per difendersi da minacce sempre più complesse. paesaggio.

Altro su Barracuda.com

Informazioni sulle reti Barracuda Barracuda si impegna a rendere il mondo un luogo più sicuro e ritiene che ogni azienda debba avere accesso a soluzioni di sicurezza a livello aziendale abilitate per il cloud, facili da acquistare, implementare e utilizzare. Barracuda protegge e-mail, reti, dati e applicazioni con soluzioni innovative che crescono e si adattano lungo il percorso del cliente. Più di 150.000 aziende in tutto il mondo si affidano a Barracuda per concentrarsi sulla crescita del proprio business. Per ulteriori informazioni, visitare www.barracuda.com.