Sicurezza informatica industriale - ICS: il nuovo rapporto mostra un aumento significativo delle vulnerabilità segnalate in IoT, IT e dispositivi medici. Un terzo delle vulnerabilità colpisce sempre di più l'Internet of Things (XIoT) esteso. La sicurezza ICS deve essere estesa anche a questi sistemi.

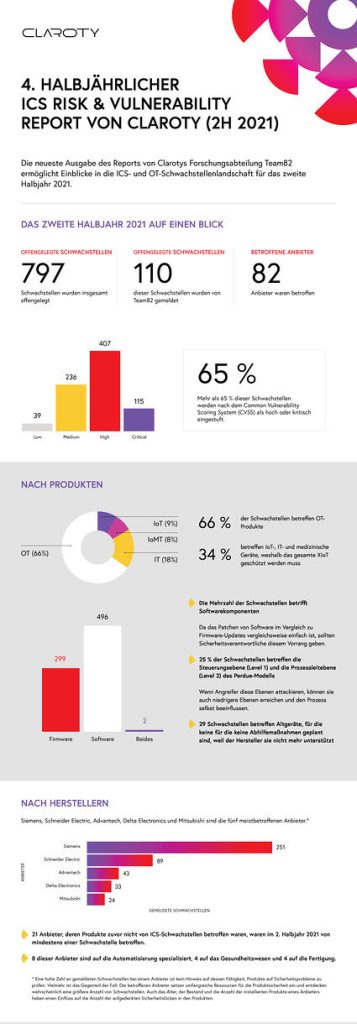

La divulgazione delle vulnerabilità nei sistemi di controllo industriale (ICS) è più che raddoppiata (+110%) negli ultimi quattro anni, con un aumento del 2021% nella sola seconda metà del 25 rispetto ai sei mesi precedenti. Questo emerge dal quarto report semestrale ICS Risk & Vulnerability pubblicato oggi da Claroty, specialista nella sicurezza dei sistemi cyber-fisici (CPS) in ambienti industriali, sanitari e aziendali. Lo studio mostra anche che le vulnerabilità ICS si estendono oltre la tecnologia operativa (OT) fino all'Internet of Things (XIoT) esteso, con il 34% delle vulnerabilità di sicurezza scoperte che interessano IoT, medicina (Internet of Medical Things/IoMT) e sistemi IT.

ICS: Vulnerabilità nei sistemi OT, XIoT e IT

Il rapporto fornisce un'analisi completa delle vulnerabilità ICS rilasciate nella seconda metà del 2021, comprese quelle scoperte dal pluripremiato team di ricerca di Claroty, Team82, e quelle provenienti da fonti aperte affidabili. Questi includono il National Vulnerability Database (NVD), l'Industrial Control Systems Cyber Emergency Response Team (ICS-CERT), CERT@VDE, MITRE e i fornitori di automazione industriale Schneider Electric e Siemens.

"Man mano che sempre più sistemi cyber-fisici diventano interconnessi e queste reti sono accessibili tramite Internet e il cloud, i leader della sicurezza hanno bisogno di informazioni sulle vulnerabilità utili e tempestive per adattare di conseguenza la loro gestione del rischio", ha affermato Amir Preminger, vicepresidente della ricerca presso Claroty. “La crescente trasformazione digitale unita alla convergenza di ICS e infrastruttura IT consente ai ricercatori di estendere il proprio lavoro oltre l'OT allo XIoT. Incidenti informatici di alto profilo nella seconda metà del 2021, come il malware Tardigrade, la vulnerabilità Log4j o l'attacco ransomware al fornitore di distributori di benzina Oiltanking, mostrano la vulnerabilità di queste reti e sottolineano la necessità per i ricercatori di sicurezza di lavorare insieme per scoprire e svelare nuove vulnerabilità”.

Principali risultati del rapporto

- Il numero di vulnerabilità ICS divulgate è aumentato del 110% negli ultimi quattro anni. Ciò dimostra che la consapevolezza di questo argomento è aumentata in modo significativo e che i ricercatori di sicurezza stanno includendo sempre più anche gli ambienti OT. Nella seconda metà del 797 sono state segnalate 2021 vulnerabilità, un aumento del 25% rispetto alle 637 della prima metà del 2021.

- Il 34% delle vulnerabilità scoperte riguarda IoT, IoMT e componenti IT. Ecco perché le aziende devono riunire OT, IT e IoT sotto una gestione della sicurezza convergente. Gli operatori di questi sistemi hanno bisogno di una visione accurata dei loro ambienti per gestire le vulnerabilità e mitigare la loro esposizione.

- La metà delle vulnerabilità (50%) è stata scoperta da specialisti esterni, la maggior parte dei quali da ricercatori di società di sicurezza informatica che hanno spostato la loro attenzione sugli ICS insieme alla ricerca sulla sicurezza IT e IoT. Inoltre, 55 nuovi ricercatori hanno segnalato vulnerabilità di sicurezza.

Il numero di vulnerabilità segnalate da esperti interni è aumentato del 76% negli ultimi quattro anni. Ciò sottolinea la crescente importanza della disciplina e un più alto grado di maturità nella ricerca sulle vulnerabilità e dimostra che i produttori stanno dedicando risorse sempre maggiori alla sicurezza dei loro prodotti. - L'87% delle vulnerabilità ha una bassa complessità di attacco, il che significa che non richiedono condizioni speciali e gli aggressori possono contare su un successo ripetibile ogni volta. Il 70% non richiede autorizzazioni speciali per sfruttare con successo una vulnerabilità e il 64% delle vulnerabilità non richiede l'interazione dell'utente.

- Il 63% è sfruttabile da remoto. Ciò dimostra che la protezione delle connessioni e dei dispositivi remoti è fondamentale poiché continua la necessità di soluzioni di accesso remoto sicure, accelerata dalla pandemia.

Il dipartimento di ricerca di Claroty, Team82, rimane in prima linea nella ricerca sulle vulnerabilità ICS, scoprendo 2021 vulnerabilità nella seconda metà del 110 e oltre 260 vulnerabilità in totale. - L'impatto potenziale più comune è l'esecuzione di codice in modalità remota (che rappresenta il 53% delle vulnerabilità), seguita dall'interruzione (denial of service) (42%), dall'evasione della protezione (37%) e dalle opportunità per gli aggressori di leggere i dati delle applicazioni (33%) .

- Le principali mitigazioni includono la segmentazione della rete (consigliata per il 21% delle vulnerabilità), la protezione da ransomware, phishing e spam (15%) e la limitazione del traffico (13%).

I risultati completi, l'analisi approfondita e le misure aggiuntive per la protezione da accessi e rischi non autorizzati sono disponibili nel report semestrale ICS Risk & Vulnerability di Claroty. Questo può essere scaricato online gratuitamente.

Altro su Claroty.com

A proposito di Claroty Claroty, la società di sicurezza informatica industriale, aiuta i suoi clienti globali a scoprire, proteggere e gestire le proprie risorse OT, IoT e IIoT. La piattaforma completa dell'azienda si integra perfettamente con l'infrastruttura e i processi esistenti dei clienti e offre un'ampia gamma di controlli di sicurezza informatica industriale per la trasparenza, il rilevamento delle minacce, la gestione dei rischi e delle vulnerabilità e l'accesso remoto sicuro, con un costo totale di proprietà notevolmente ridotto.