Gli esperti di sicurezza di Proofpoint hanno scoperto un nuovo gruppo di hacker chiamato TA866, che ha attaccato decine di migliaia di aziende con malware tra ottobre 2022 e gennaio 2023. Le attività sono rivolte in particolare alle organizzazioni in Germania e negli Stati Uniti.

Spicca un dettaglio degli attacchi TA866: i criminali informatici analizzano prima gli screenshot degli ambienti IT delle loro potenziali vittime per identificare obiettivi particolarmente redditizi. Cercano di infettare la vittima con un bot o uno stealer solo se ritengono che valga la pena coinvolgerli ulteriormente.

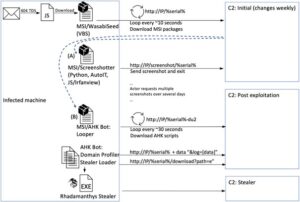

🔎 La catena di attacco mostra tutti gli script, gli strumenti e il malware coinvolti (Immagine: Proofpoint).

Lancio dell'attacco con screentime

Da ottobre 2022 a gennaio 2023, Proofpoint ha osservato un gruppo di attività motivate finanziariamente che gli esperti chiamano "screentime". La catena di attacchi inizia con un'e-mail che contiene un allegato o un URL dannoso. Entrambi portano a malware noti come "WasabiSeed" e "Screenshotter". In alcuni casi, Proofpoint ha osservato attività che includevano AHK Bot e Rhadamanthys Stealer dopo l'infezione primaria.

La maggior parte delle campagne di ottobre e novembre 2022 consisteva in un numero limitato di e-mail e si concentrava su un numero limitato di aziende. Le campagne sono state osservate in media una o due volte alla settimana e i messaggi contenevano file degli editori allegati. A novembre e dicembre 2022, nel periodo in cui il gruppo è passato all'utilizzo degli URL, la portata delle operazioni è aumentata e il volume delle e-mail è aumentato notevolmente. Le campagne tipiche comprendevano migliaia o addirittura decine di migliaia di e-mail e potevano essere osservate da due a quattro volte alla settimana. A gennaio 2023 la frequenza delle campagne è diminuita, ma il volume delle email è cresciuto ancora di più.

La catena del contagio

Il 23 e 24 gennaio 2023, Proofpoint ha osservato decine di migliaia di messaggi e-mail rivolti a oltre mille aziende. I messaggi hanno preso di mira organizzazioni negli Stati Uniti e in Germania. Le e-mail inviate sembravano basarsi sul dirottamento del thread e attirate con righe dell'oggetto come "Controlla la mia presentazione". Questi messaggi contenevano URL dannosi che hanno lanciato una catena di attacchi in più fasi. Quando un utente fa clic sull'URL, mette in moto la catena di attacchi. In un post sul blog di Proofpoint, tutti i singoli passaggi vengono esaminati e documentati utilizzando vari screenshot.

Altro su proofpoint.com

A proposito di Proofpoint Proofpoint, Inc. è un'azienda leader nella sicurezza informatica. L'obiettivo di Proofpoint è la protezione dei dipendenti. Perché questi significano il capitale più grande per un'azienda, ma anche il rischio più grande. Con una suite integrata di soluzioni di sicurezza informatica basate su cloud, Proofpoint aiuta le organizzazioni di tutto il mondo a bloccare le minacce mirate, proteggere i propri dati e istruire gli utenti IT aziendali sui rischi degli attacchi informatici.