L'Internet Security Report Q4/2022 di WatchGuard mostra l'aumento del ransomware degli endpoint e la riduzione del malware di rete. L'analisi conferma che le connessioni crittografate sono diventate il metodo preferito per diffondere malware.

L'ultimo WatchGuard Internet Security Report (ISR) per il quarto trimestre del 2022 mostra quanto i dispositivi finali siano al centro degli aggressori. Mentre il numero di malware rilevati sulla rete sta diminuendo, i ricercatori del Threat Lab hanno notato un aumento del ransomware sugli endpoint: l'aumento è di un incredibile 627%.

Oltre il 600% in più di ransomware sui dispositivi finali

Un altro risultato chiave: nonostante il calo generale delle occorrenze di malware, è evidente una concentrazione nel traffico di dati crittografati. Le appliance Firebox con decrittografia HTTPS (TLS/SSL) abilitata subiscono molti più tentativi rispetto ai Firebox che non utilizzano la decrittografia. Poiché questi ultimi costituiscono l'80% della popolazione totale nello studio, il numero di malware non segnalati non deve essere sottovalutato. Sfortunatamente, l'argomento non è nuovo per Corey Nachreiner, Chief Security Officer di WatchGuard: "Rappresenta una tendenza continua e preoccupante nei nostri dati e analisi che la crittografia - o meglio la mancanza di decrittazione al perimetro della rete - sta impedendo una visione chiara di le tendenze degli attacchi di malware si sono offuscate. L'abilitazione dell'ispezione HTTPS è fondamentale per i professionisti della sicurezza. Questo è l'unico modo per garantire che le minacce possano essere identificate e contrastate prima che causino danni".

I risultati più importanti dell'Internet Security Report Q4

Aumento di sei volte del ransomware che prende di mira gli endpoint

Questo enorme aumento sottolinea la necessità di difese ransomware mirate, come controlli di sicurezza avanzati per la prevenzione proattiva e piani di backup comprovati per il ripristino di emergenza e la continuità aziendale.

Il 93% del malware è nascosto dietro la crittografia

La ricerca di WatchGuard Threat Lab continua a dimostrare che la parte del leone del malware si annida nelle crittografie SSL/TLS utilizzate dai siti web sicuri. Questa tendenza è proseguita nel quarto trimestre con un aumento dall'82% al 93%. È probabile che i professionisti della sicurezza che non controllano questo traffico come parte dei controlli di sicurezza della rete perdano la maggior parte del malware e si affidino ancora di più a potenti funzionalità di sicurezza degli endpoint.

Il malware basato sulla rete è diminuito del 9,2% in sequenza

Ciò continua il calo generale dei rilevamenti di malware negli ultimi due trimestri. Tuttavia, come già accennato, il traffico Internet crittografato mostra un quadro completamente diverso. Il team di Threat Lab ritiene che questa tendenza al ribasso potrebbe non riflettere tutta la verità e ha bisogno di più dati dalle connessioni HTTPS esaminate per confermare questa affermazione.

22% in più di malware per endpoint

Sebbene sia stato registrato meno malware di rete, nel quarto trimestre ci sono stati più colpi sul lato dei dispositivi finali. Ciò supporta l'ipotesi del team di Threat Lab secondo cui il malware si sta spostando sempre più verso canali crittografati. All'endpoint, le connessioni TLS svolgono un ruolo meno importante, in quanto possono essere decrittografate dal browser e quindi esaminate dal software dell'endpoint del laboratorio delle minacce. La maggior parte dei rilevamenti (90 percento) riguardava gli script. In termini di malware del browser, Internet Explorer è in testa con il 42% del totale dei tentativi di compromissione rilevati, seguito da Firefox con il 38%.

Quota di malware zero-day o evasivo nel traffico non crittografato ridotta al 43%.

Sebbene rappresenti ancora una percentuale significativa dei rilevamenti totali di malware, è la più bassa osservata dal team di Threat Lab da anni. Tuttavia, il quadro cambia completamente quando si osservano le connessioni TLS: qui il 70 percento del malware su connessioni crittografate non viene rilevato dalle firme.

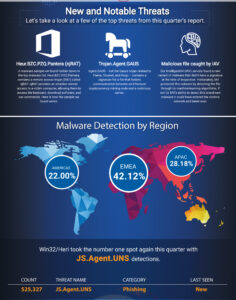

Campagne di phishing in aumento

Tre delle varianti di malware presenti nell'elenco delle prime 10 del rapporto (alcune anche nell'elenco dei malware più diffusi) supportano varie campagne di phishing. La famiglia di malware più comunemente rilevata, JS.A gent.UNS, contiene codice HTML dannoso. Questo reindirizza gli utenti a domini apparentemente legittimi mascherati da siti Web noti. Un'altra variante, Agent.GBPM, crea una pagina di phishing di SharePoint denominata "PDF Salary_Increase" che tenta di rubare informazioni sull'account utente.

L'ultima nuova variante nella top 10, HTML.Agent.WR, apre una falsa pagina di notifica DHL in francese con un collegamento di accesso che porta a un noto dominio di phishing. Phishing e Business Email Compromise (BEC) rimangono tra i principali vettori di attacco. Le aziende dovrebbero assicurarsi di disporre sia delle giuste misure preventive sia dei programmi di formazione sulla consapevolezza della sicurezza per proteggersi da questo.

Gli exploit ProxyLogin continuano a proliferare

Un exploit per questo noto e critico problema di Exchange è passato dall'ottavo posto nel terzo trimestre al quarto posto nell'ultimo trimestre nella classifica delle minacce correlate. Questa vulnerabilità avrebbe dovuto essere corretta molto tempo fa. Se ciò non è ancora avvenuto, i responsabili della sicurezza devono prestarvi particolare attenzione. Perché le vecchie vulnerabilità possono essere altrettanto utili come trampolino di lancio per gli aggressori quanto quelle nuove. Fondamentalmente, molti aggressori continuano a prendere di mira Microsoft Exchange Server oi sistemi di gestione. Le aziende devono esserne consapevoli e sapere dove hanno punti deboli in difesa.

Volume degli attacchi alla rete invariato rispetto al trimestre precedente

Con 35 attacchi in più (un aumento dello 0,0015 percento), il cambiamento su questo fronte è appena percettibile ed è il più piccolo da molto tempo.

Pericolo di LockBit ransomware o malware sempre presente

Il WatchGuard Threat Lab continua a incontrare frequentemente varianti di LockBit, senza dubbio a causa del track record di tali attacchi. Sebbene il numero di vittime sia diminuito rispetto al trimestre precedente, rappresenta ancora la maggior parte degli incidenti segnalati pubblicamente: il WatchGuard Threat Lab conta un totale di 149 casi (rispetto ai 200 del terzo trimestre). Inoltre, nel quarto trimestre del 3 sono stati scoperti 2022 nuovi ransomware ed estorsionisti.

I rapporti di ricerca trimestrali di WatchGuard si basano sui dati dei feed Firebox anonimizzati provenienti da Firebox WatchGuard attivi i cui proprietari hanno acconsentito alla condivisione dei dati per supportare la ricerca del Threat Lab. Nel quarto trimestre, WatchGuard ha bloccato un totale di oltre 15,7 milioni di varianti di malware (194 per dispositivo) e oltre 2,3 milioni di minacce di rete (28 per dispositivo). Il rapporto completo descrive in dettaglio altre tendenze di rete e malware dal quarto trimestre del 2022, strategie di sicurezza consigliate, suggerimenti chiave per la difesa per organizzazioni di tutte le dimensioni e settori e altro ancora.

Altro su WatchGuard.com

Informazioni su WatchGuard WatchGuard Technologies è uno dei fornitori leader nel campo della sicurezza IT. L'ampio portafoglio di prodotti spazia dalle piattaforme UTM (Unified Threat Management) e firewall di nuova generazione altamente sviluppate all'autenticazione a più fattori e alle tecnologie per la protezione WLAN completa e la protezione degli endpoint, nonché altri prodotti specifici e servizi intelligenti relativi alla sicurezza IT. Più di 250.000 clienti in tutto il mondo si affidano ai sofisticati meccanismi di protezione a livello aziendale,