Il team di ricerca sulla sicurezza di Palo Alto Networks ha valutato più di 100 aziende in diversi settori per mappare le loro superfici di attacco non gestite. I risultati sono stati compilati nell'attuale rapporto sulle minacce della superficie di attacco.

I professionisti della sicurezza esperti sanno che mentre gli zero-day fanno notizia, i veri problemi sorgono dalle dozzine di piccole decisioni che vengono prese ogni giorno in un'organizzazione. Anche un singolo errore di configurazione accidentale può creare un punto debole nella difesa.

Sviste e configurazioni errate mirate

Gli aggressori opportunisti prendono sempre più di mira queste sviste e configurazioni errate poiché è diventato facile ed economico trovare vulnerabilità, esposizioni o altre porte aperte sconosciute. Anche gli aggressori meno esperti possono impostare un'infrastruttura di scansione per setacciare in modo approssimativo Internet e scoprire oggetti compromessi. Alcuni potrebbero persino tentare di violare questa vulnerabilità, ma aggressori molto più intraprendenti vendono questi dati di scansione agli offerenti sul dark web, che possono quindi lanciare attacchi più sofisticati. È quindi un grande vantaggio per i difensori se conoscono la superficie di attacco di un attaccante.

Per un'analisi più approfondita, i ricercatori hanno esaminato un campione di dati CVE (Critical Vulnerabilities and Exposure) da gennaio a febbraio 2022 per i quali gli exploit erano già noti per essere attivi ed evidenziati nelle principali raccomandazioni sulla sicurezza informatica delle agenzie federali statunitensi.

Questi sono alcuni dei risultati chiave del Rapporto sulle minacce ASM 2022 di Palo Alto Networks, che si basa su dati osservabili di oltre 100 aziende piuttosto che su sondaggi auto-segnalati:

- Il cloud continua a essere un incubo per la sicurezza: Quasi l'80% di tutti i problemi osservati sulla superficie di attacco globale ha avuto luogo nel cloud. Sebbene semplici, le implementazioni cloud portano a numerosi attacchi involontari dovuti a configurazioni errate e shadow IT.

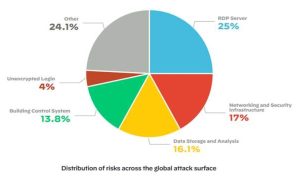

- I frutti a bassa pendenza continuano a pendere: Le minacce diverse dal giorno zero sono ovunque. Quasi un problema su quattro rilevato dai ricercatori sulla superficie di attacco era correlato a un server RDP non protetto, che è diventato il gateway preferito per il ransomware. L'indagine di Xpanse ha anche scoperto oltre 700 pagine di accesso non crittografate per vari servizi IT che erano non crittografate e accessibili al pubblico. Quasi 3.000 sistemi di archiviazione e analisi di database e oltre 2.500 sistemi critici di controllo degli edifici (BCS) erano accessibili anche tramite Internet pubblico.

- Software di fine vita = fine di vita per la sicurezza: Il 30% delle organizzazioni utilizzava versioni di software di fine vita (EOL) interessate da CVE che avevano exploit attivi noti ed erano elencate negli avvisi di sicurezza informatica del governo degli Stati Uniti.

- La superficie di attacco incontrollata sta aumentando: I ricercatori hanno anche scoperto che mentre diverse aziende avevano un gran numero di problemi attivi che hanno combattuto entro un mese, non ne erano mai veramente certi. Queste aziende sono rimaste vulnerabili per tutto il mese poiché la loro superficie di attacco non gestita ha continuato a crescere mentre venivano risolti altri problemi di sicurezza.

- Persistente, complesso, ma unico: La ricerca di Xpanse ha rilevato che mentre la superficie di attacco di ciascun settore è unica, le vulnerabilità rimangono. Ad esempio, quasi il 23% di tutti i problemi nel settore dei servizi pubblici e dell'energia era dovuto a sistemi di controllo degli edifici compromessi. Quasi il 50% di tutti i problemi relativi ai servizi professionali e legali riguardava i sistemi di archiviazione dei dati e gli accessi non crittografati esposti alla rete Internet pubblica. Ciò metteva a rischio la proprietà intellettuale, i dati importanti dei clienti e altre informazioni altamente sensibili.

trovare vulnerabilità

Rapporto sulle minacce alla superficie di attacco Cortex Xpanse 2022 (Immagine: Palo Alto Networks).

Se i team di sicurezza non sanno dove si trovano le vulnerabilità, è impossibile garantire che i problemi vengano risolti. Per molte organizzazioni, il cloud e RDP saranno obiettivi costanti, ma la costellazione di rischi e vulnerabilità sulla tua superficie di attacco continuerà a crescere man mano che le superfici di attacco diventano più complesse.

Gli aggressori traggono vantaggio dalla complessità e dalle superfici di attacco in continua evoluzione perché possono cercare queste vulnerabilità in tutta Internet. Con la prospettiva di un utente malintenzionato, le organizzazioni possono identificare i problemi e stabilire le priorità per risolverli. Significa anche che concentrarsi su metriche come Mean Time To Detect (MTTD) e Mean Time to Respond (MTTR) è intrinsecamente imperfetto.

MTTD e MTTR per violazioni della sicurezza

In caso di violazione della sicurezza, MTTD e MTTR sono accettabili, ma Palo Alto Networks ritiene che la sicurezza dovrebbe concentrarsi sul fare tutto il possibile per prevenire le violazioni della sicurezza prima che si verifichino. Ciò significa che le organizzazioni dovrebbero porre maggiore enfasi sul tempo medio di inventario (MTTI) poiché è impossibile proteggere risorse sconosciute da rischi sconosciuti.

Le moderne superfici di attacco sono dinamiche. Senza una panoramica chiara e costantemente aggiornata, è fin troppo facile avere vulnerabilità persistenti e risorse non gestite. I professionisti della sicurezza possono essere validi solo quanto i dati che hanno a disposizione. Palo Alto Networks ritiene che una solida base di rilevamento e monitoraggio continui assicuri che le organizzazioni possano tenere il passo con le superfici di attacco moderne e dinamiche per trovare, assegnare priorità e mitigare le vulnerabilità non appena emergono.

Altro su PaloAltoNetworks.com

A proposito di Palo Alto Networks Palo Alto Networks, leader globale nelle soluzioni di sicurezza informatica, sta plasmando il futuro basato sul cloud con tecnologie che trasformano il modo in cui lavorano le persone e le aziende. La nostra missione è essere il partner preferito per la sicurezza informatica e proteggere il nostro stile di vita digitale. Ti aiutiamo ad affrontare le maggiori sfide di sicurezza del mondo con un'innovazione continua che sfrutta le ultime scoperte in termini di intelligenza artificiale, analisi, automazione e orchestrazione. Fornendo una piattaforma integrata e potenziando un ecosistema di partner in crescita, siamo leader nella protezione di decine di migliaia di aziende su cloud, reti e dispositivi mobili. La nostra visione è un mondo in cui ogni giorno è più sicuro di quello precedente.