È in aumento una nuova truffa di phishing che abusa di Adobe InDesign e lo utilizza per distribuire collegamenti dannosi. Apparentemente la campagna ha avuto un tale successo che Barracuda ha notato un aumento delle e-mail di phishing da 75 a 2.000 al giorno.

Gli attacchi di phishing stanno diventando sempre più sofisticati e utilizzano vari metodi per eludere il rilevamento e intrappolare le vittime. Attualmente si registra un aumento degli attacchi di phishing che abusano di Adobe InDesign, un sistema di pubblicazione di documenti noto e affidabile.

Aumento di un fattore 30: Phishing con link Adobe InDesign

Secondo Barracuda Telemetry, il numero di e-mail contenenti collegamenti ad Adobe InDesign è aumentato di quasi 30 volte da ottobre. Mentre prima il numero giornaliero era di circa 75 per e-mail al giorno, ora è aumentato a circa 2.000. Quasi una su 10 (9%) di queste e-mail contiene collegamenti di phishing attivi. Molti di questi collegamenti hanno il dominio di primo livello “.ru” e sono ospitati dietro una rete per la distribuzione di contenuti (CDN) che funge da proxy per il sito di origine. Ciò aiuta a oscurare la fonte dei contenuti e rende più difficile per le tecnologie di sicurezza rilevare e bloccare gli attacchi.

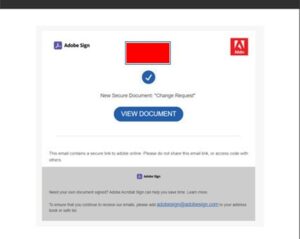

Inoltre nelle e-mail di phishing vengono utilizzati loghi di marchi legittimi perché sono noti alle persone target e ispirano fiducia. Ciò suggerisce che gli aggressori abbiano investito tempo e risorse nella creazione di questi messaggi. I messaggi chiedono al destinatario di fare clic su un collegamento che lo porterà a un altro sito Web ospitato nel sottodominio indd.adobe(.)com ma effettivamente controllato dagli aggressori per eseguire la fase successiva dell'attacco.

Perché questi attacchi hanno successo

Gli attacchi che sfruttano Adobe InDesign utilizzano diverse tattiche per eludere il rilevamento e ingannare le vittime:

- Utilizzi un dominio noto e affidabile che di solito non viene bloccato.

- Inoltre, utilizzando un programma di pubblicazione, possono creare attacchi di ingegneria sociale molto convincenti.

- Non appena il destinatario fa clic sul collegamento, verrà reindirizzato a un altro sito Web. Ciò significa che nel corpo del messaggio non è presente alcun collegamento URL dannoso che gli strumenti di sicurezza tradizionali potrebbero rilevare e bloccare.

- Per gli attacchi ospitati dietro la CDN, ciò aiuta a oscurare la fonte dannosa del contenuto e rende più difficile per le tecnologie di sicurezza rilevare e bloccare l'attacco.

Misure di tutela

Per difendersi da questi attacchi, è importante che le organizzazioni dispongano di una sicurezza e-mail avanzata, multilivello e basata sull’intelligenza artificiale in grado di rilevare minacce sia nuove che note. Ciò dovrebbe includere anche una funzionalità di protezione dei collegamenti per garantire che gli utenti non facciano clic su URL dannosi. La tecnologia controlla ciascun URL al momento del clic per determinare se il collegamento è sicuro prima di consentire un reindirizzamento. Come livello di protezione tra e-mail e destinatario, questa funzionalità fornisce un'ultima linea di difesa fondamentale quando le minacce sono nuove o sconosciute.

Altro su Barracuda.com

Informazioni sulle reti Barracuda Barracuda si impegna a rendere il mondo un luogo più sicuro e ritiene che ogni azienda debba avere accesso a soluzioni di sicurezza a livello aziendale abilitate per il cloud, facili da acquistare, implementare e utilizzare. Barracuda protegge e-mail, reti, dati e applicazioni con soluzioni innovative che crescono e si adattano lungo il percorso del cliente. Più di 150.000 aziende in tutto il mondo si affidano a Barracuda per concentrarsi sulla crescita del proprio business. Per ulteriori informazioni, visitare www.barracuda.com.