Secondo le autorità, Europol, FBI e NCA britannica hanno smantellato il gruppo APT LockBit. Almeno ha sotto controllo tutti i siti di fuga di notizie nel darknet e probabilmente sta già distribuendo strumenti di decrittazione. Le autorità hanno addirittura utilizzato il sistema dei siti di fuga per distribuire informazioni e strumenti.

Sembra troppo bello per essere vero: una rete globale di autorità come FBI, Eruopol, NCA e molte altre sono riuscite a sferrare un duro colpo al gruppo APT LockBit. Ufficialmente la rete del gruppo è stata smantellata, i server presi in consegna, i codici sorgente e i documenti confiscati e persino tutti i siti di fuga di informazioni presi. Lo afferma un rapporto della National Crime Agency (NCA) britannica. L'NCA ha preso il controllo dell'ambiente di gestione primario di LockBit, che ha consentito ai suoi partner di creare ed eseguire attacchi, nonché del sito di fuga di dati del gruppo accessibile al pubblico sul dark web, dove ospitava e condivideva dati precedentemente rubati alle vittime che avevano minacciato di farlo. Essere pubblicato.

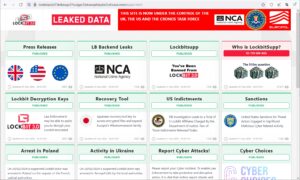

I siti di perdite ora aiutano le vittime

🔎 Le autorità non hanno bloccato la pagina di fuga di LockBit sulla darknet, ma la utilizzano come piattaforma informativa (immagine: B2B-CS).

In genere, le pagine di fuga di un gruppo vengono semplicemente bloccate dopo l'arresto. Ma ora è diverso: il sito web ora mostra una serie di informazioni sulle capacità e sui processi di LockBit. Tuttavia, il tutto dovrebbe essere un aiuto per le vittime. Lì troverai informazioni sui punti di contatto, assistenza dopo il pagamento, chiavi di decrittazione e collegamenti a strumenti con strumenti di decrittazione. La pagina trasferita con le informazioni può ora essere trovata a questo indirizzo di gate: alla pagina LockBit (indirizzo cipolla).

I dati delle vittime sono ancora disponibili nonostante la promessa di eliminarli

Le autorità hanno accesso all'intero sistema amministrativo del gruppo LockBit. Questi sono i siti di fuga di notizie e i relativi controlli, nonché la chat in cui si sono svolte le trattative con le vittime. Anche l'intera gestione dei dati sottratti alle vittime è nelle mani delle autorità, compreso il codice sorgente del malware e la piattaforma di affiliazione per i partner del gruppo LockBit. Uno dei ritrovamenti più interessanti riguarda i dati rubati dove le vittime avevano pagato il riscatto. LockBit aveva più volte promesso che i dati sarebbero stati cancellati dopo il pagamento. Ma i gangster sono gangster.

Strumento di esfiltrazione dati e server confiscati

LockBit disponeva di uno strumento personalizzato di esfiltrazione dei dati chiamato Stealbit utilizzato dai partner per rubare i dati delle vittime. Le autorità hanno sequestrato questa infrastruttura ai membri della task force Op Cronos dislocati in tre paesi e sono stati chiusi anche 28 server appartenenti alle filiali di LockBit. Allo stesso tempo, le prime persone che avrebbero lavorato con LockBit sono già state arrestate in Polonia e Ucraina. Secondo Europol sono stati congelati anche 200 conti Bitcoin.

Maggiori informazioni su Europol.Europa.eu