Secondo un nuovo studio di Bitdefender Labs, tutte le applicazioni MS Office (inclusi Outlook, Word, Excel, OneNote e PowerPoint) sono vulnerabili agli attacchi di phishing omografo di nomi di dominio internazionali (IDN) al fine di reindirizzare gli utenti a indirizzi diversi.

Bitdefender ha costantemente osservato questo tipo di phishing omografo per diversi mesi e consiglia vivamente alle aziende di adottare contromisure per evitare i rischi associati. Bitdefender Labs ha segnalato questo problema a Microsoft nell'ottobre 2021 e il Microsoft Security Response Center ha confermato i risultati come validi. Non è ancora chiaro se o quando Microsoft risolverà questo problema.

Il dominio IDN è contraffatto per l'attacco

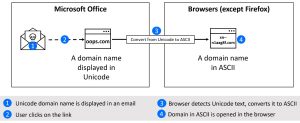

In pratica, queste possibilità di attacco significano quanto segue: Un dominio IDN è composto anche da caratteri che non appartengono al set di caratteri ASCII standard e contengono dieresi o caratteri speciali. Questo dominio può diventare la maschera perfetta per il dominio legittimo originale che l'utente pensa di visitare. Gli attacchi di phishing omografici che si verificano regolarmente si basano sul fatto che caratteri esteriormente identici, come la "a" cirillica e la "a" latina, sono caratteri diversi secondo lo standard Unicode. Lo standard Unicode specifica come un carattere viene memorizzato elettronicamente. La "a" latina ha il codice "U+0061", la "a" cirillica il codice "U+0430". L'IDN "apple.com" non può quindi contenere una "a" cirillica o una "e" cirillica. Chi fa clic su di essi non finisce con il produttore dell'hardware, ma piuttosto su un sito Web gestito e utilizzato dagli hacker.

Ad esempio, nell'anteprima di Word, vengono mostrati gli IDN omografi che presumibilmente puntano a siti Web legittimi, che in realtà puntano a un sito Web falso. Il sito Web legittimo e l'IDN falso sono indistinguibili e rimangono nascosti in Office anche se visualizzati in anteprima, aumentando notevolmente la probabilità di fare clic su un collegamento dannoso.

I domini errati in Microsoft Office rimangono mascherati

L `idea non e` nuova. Tuttavia, ora interessa l'intero pacchetto Microsoft Office. Sebbene il rischio di attacchi omografi IDN nei browser Web sia aumentato, Bitdefender ha scoperto che gli IDN dannosi rimangono mascherati nelle applicazioni MS Office, aumentando la probabilità che anche un utente attento alla sicurezza faccia clic sul dominio sbagliato. (Figure 1-3). La visualizzazione nel browser smaschera quindi il sito dannoso, ma solo nella maggior parte dei casi. Inoltre, gli utenti frenetici o che agiscono rapidamente potrebbero non notare lo smascheramento nel browser o potrebbero notarlo troppo tardi, commettere l'errore e aprire effettivamente il sito Web precedentemente camuffato.

Bitdefender ha testato applicazioni diverse da Microsoft Office con risultati contrastanti: alcune mostravano sempre visibilmente l'indirizzo effettivo, cioè dannoso, a cui l'utente era arrivato, mentre altre mostravano l'omografo.

Microsoft Office visualizza normalmente l'IDN in Unicode, ma senza caratteri di escape in ASCII è dannoso. (Immagine: Bitdefender).

Targeting per istituti finanziari e scambi di criptovalute

Gli attacchi basati su IDN omografi non sono facili da eseguire. Tuttavia, sono uno strumento efficace per i criminali informatici che vogliono lanciare attacchi complessi con le loro minacce persistenti avanzate (APT) e per il ransomware come servizio. Bitdefender ha osservato spoofing contro istituzioni finanziarie e scambi di criptovalute.

Raccomandazioni per la sicurezza di Bitdefender

Le aziende e gli utenti possono proteggersi dagli attacchi con IDN omografi con le seguenti misure:

- Sensibilizzazione: le aziende dovrebbero prestare particolare attenzione al pericolo per quei dipendenti che, a causa della loro posizione, sono una possibile vittima di attacchi di spear phishing. Un controllo dell'URL e dell'icona del lucchetto non è sufficiente in questo caso.

- Endpoint Protection: Endpoint Detection and Response rileva e blocca i siti Web dannosi.

- Controllo della reputazione: i servizi di reputazione IP e URL dovrebbero essere in esecuzione su tutti i dispositivi. Una regola empirica: se l'URL inizia con xn--, il sito web è sospetto.

- L'identificazione a più fattori sulle pagine di proprietà dell'azienda significa che un tale attacco è vano e gli hacker non possono più accedere alle informazioni di accesso.

- Aggiornamenti del browser: i browser Web e altri strumenti di produttività dovrebbero essere sempre aggiornati.

- Tieni d'occhio la catena di fornitura: gli omografi possono entrare nell'IT dell'azienda attraverso la catena di fornitura. I documenti di fornitori, clienti o partner devono quindi essere controllati.

- Registra i domini in generale: le aziende devono essere a conoscenza di tutti i domini nelle loro varie ortografie Unicode che potrebbero essere associati alla tua attività. Quindi gli hacker non possono monopolizzare queste pagine per se stessi. Poiché gli IDN sono limitati a un singolo set di caratteri Unicode, le possibili combinazioni e quindi il numero di siti Web da registrare sono limitati. Bitdefender Labs ha scoperto che poche aziende registrano in modo proattivo tutti i potenziali domini di spoofing.

Informazioni su Bitdefender Bitdefender è un leader globale nelle soluzioni di sicurezza informatica e nel software antivirus, proteggendo oltre 500 milioni di sistemi in più di 150 paesi. Dalla sua fondazione nel 2001, le innovazioni dell'azienda hanno regolarmente fornito eccellenti prodotti di sicurezza e protezione intelligente per dispositivi, reti e servizi cloud per clienti privati e aziende. In qualità di fornitore preferito, la tecnologia Bitdefender si trova nel 38% delle soluzioni di sicurezza implementate nel mondo ed è affidabile e riconosciuta da professionisti del settore, produttori e clienti. www.bitdefender.de