जैसा कि टेनेबल की थ्रेट लैंडस्केप रिपोर्ट से पता चलता है, सबसे अधिक बार हमला किया गया भेद्यता आमतौर पर कई वर्षों से ज्ञात है। हमलावर इस तथ्य पर भरोसा कर रहे हैं कि पैच का उपयोग नहीं किया गया है और कोई भी अंतराल की निगरानी नहीं कर रहा है। Microsoft Exchange, Log4Shell या Follina के साथ हमेशा पुरानी भेद्यताएँ थीं।

टेनेबल की वार्षिक थ्रेट लैंडस्केप रिपोर्ट आ चुकी है। रिपोर्ट ज्ञात भेद्यताओं के निरंतर खतरे की पुष्टि करती है - अर्थात, जिनके लिए पैच पहले से ही उपलब्ध कराए जा चुके हैं - साइबर हमलों के लिए प्रमुख वेक्टर के रूप में। निष्कर्ष 2022 में साइबर सुरक्षा की घटनाओं, कमजोरियों और रुझानों के टेनेबल रिसर्च टीम के विश्लेषण पर आधारित हैं, जिसमें नवंबर 1.335 और अक्टूबर 2021 के बीच सार्वजनिक हुए 2022 डेटा उल्लंघनों का विश्लेषण शामिल है।

रिपोर्ट प्रमुख भेद्यता डेटा को वर्गीकृत करती है

टेनेबल थ्रेट लैंडस्केप रिपोर्ट प्रमुख भेद्यता डेटा को वर्गीकृत करती है और हमलावर व्यवहार का विश्लेषण करती है। इसका उद्देश्य कंपनियों को अपने सुरक्षा अधिकारियों को सूचित करने और सुरक्षा उपायों को प्राथमिकता देने में मदद करना है। सबसे बड़े जोखिम वाले क्षेत्रों पर ध्यान केंद्रित करके और हमले के वैक्टर को बाधित करके, संगठन साइबर घटनाओं की भेद्यता को कम कर सकते हैं। विश्लेषण की गई घटनाओं ने 2,29 टेराबाइट डेटा का प्रतिनिधित्व करते हुए 257 बिलियन से अधिक रिकॉर्ड को प्रभावित किया। पहचाने गए सभी डेटा उल्लंघनों में से तीन प्रतिशत से अधिक असुरक्षित डेटाबेस के कारण हुए, जिसके परिणामस्वरूप 800 मिलियन से अधिक रिकॉर्ड का नुकसान हुआ।

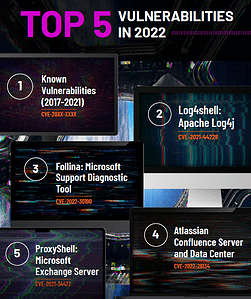

हमलावर ज्ञात और सिद्ध शोषक कमजोरियों के साथ सफलता प्राप्त करना जारी रखते हैं जिन्हें संगठनों ने सफलतापूर्वक पैच या फिक्स नहीं किया है। टेनेबल रिपोर्ट के अनुसार, सबसे अधिक शोषित कमजोरियों के शीर्ष स्तर में ज्ञात कमजोरियों का एक बड़ा पूल शामिल है, जिनमें से कुछ को 2017 की शुरुआत में प्रचारित किया गया था। इन कमजोरियों के लिए वेंडर पैच लागू करने में विफल रहने वाले संगठनों पर 2022 में हमलों का खतरा बढ़ गया था।

2022 आपदाएं: एक्सचेंज, लॉग4शेल, फोलिना

इस समूह के भीतर सबसे अधिक शोषित कमजोरियों में Microsoft Exchange, Zoho ManageEngine उत्पादों और Fortinet, Citrix, और Pulse Secure के वर्चुअल प्राइवेट नेटवर्क सॉल्यूशंस में कई उच्च-स्तरीय भेद्यताएँ शामिल हैं। अन्य चार सबसे अधिक शोषित कमजोरियों के लिए - जिसमें Log4Shell, Follina, Atlassian Confluence Server और Data Center में एक भेद्यता, और ProxyShell शामिल हैं - पैच और मिटिगेशन व्यापक रूप से जारी किए गए और आसानी से उपलब्ध थे। वास्तव में, 2022 में जंगली में शोषण किए गए पहले पांच शून्य-दिन कमजोरियों में से चार उसी दिन जारी किए गए थे जब विक्रेता ने पैच और शमन गाइड जारी किए थे।

टेनेबल के मुख्य सुरक्षा अधिकारी और शोध प्रमुख बॉब ह्यूबर ने कहा, "आंकड़ों से पता चलता है कि जाने-माने भेद्यताएं अक्सर नए की तुलना में अधिक हानिकारक होती हैं।" “साइबर हमलावर संवेदनशील जानकारी तक पहुंच हासिल करने के लिए इन अनदेखी कमजोरियों का फायदा उठाने में लगातार सफलता पाते हैं। इस तरह की संख्याएँ स्पष्ट रूप से दर्शाती हैं कि किसी घटना के बाद प्रतिक्रियाशील साइबर सुरक्षा उपाय जोखिम को कम करने के लिए पर्याप्त नहीं हैं। ज्वार को मोड़ने का एकमात्र तरीका पूर्व-खाली सुरक्षा और जोखिम प्रबंधन की ओर बढ़ना है।

क्लाउड सेवा प्रदाता मुद्दों पर कोई सीवीई नहीं

"क्लाउड-फर्स्ट" रवैये में बदलाव से संगठनों को बढ़ने और स्केल करने की अनुमति मिलती है, लेकिन यह नए जोखिमों को भी पेश करता है, क्योंकि क्लाउड सेवा प्रदाता (सीएसपी) अक्सर बिना सूचना के पैच और सुरक्षा कड़ी कर देते हैं। सीएसपी को प्रभावित करने वाली कमजोरियों को सुरक्षा सलाह में रिपोर्ट नहीं किया जाता है, सीवीई पहचानकर्ता दिया जाता है, या रिलीज नोट्स में उल्लेख किया जाता है। दृश्यता की इस कमी से सुरक्षा टीमों के लिए जोखिम का सही आकलन करना और हितधारकों को वापस रिपोर्ट करना मुश्किल हो जाता है।

एपीटी समूहों ने बेरहमी से मारा

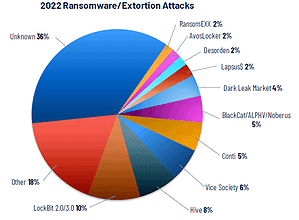

भेद्यता और गलत कॉन्फ़िगरेशन का विश्लेषण करने के अलावा, रिपोर्ट हमलावर समूहों के प्रसार और उनकी रणनीति की भी जांच करती है। रैंसमवेयर अभी भी सफल हमलों में इस्तेमाल होने वाला सबसे आम अटैक वेक्टर है। पिछले टेनेबल अध्ययनों में पाया गया कि डबल रैनसमवेयर और रैंसमवेयर-ए-ए-सर्विस मॉडल मल्टी-मिलियन डॉलर रैंसमवेयर इकोसिस्टम को ईंधन दे रहे हैं। रैनसमवेयर-एज-ए-सर्विस उन साइबर अपराधियों के लिए पहले से कहीं ज्यादा आसान बना देता है जिनके पास रैनसमवेयर के व्यावसायीकरण के लिए तकनीकी कौशल की कमी होती है।

लॉकबिट रैंसमवेयर समूह डबल और ट्रिपल रैंसमवेयर रणनीति का एक प्रसिद्ध उपयोगकर्ता है। यह 7,5% विश्लेषित रैंसमवेयर घटनाओं के साथ रैनसमवेयर क्षेत्र में हावी रहा, इसके बाद हाइव रैंसमवेयर समूह (6,3%), वाइस सोसाइटी (5,1%) और ब्लैककैट/एएलपीएचवी (XNUMX%) का स्थान रहा।

Tenable.com पर अधिक

टेनेबल के बारे में टेनेबल साइबर एक्सपोजर कंपनी है। दुनिया भर में 24.000 से अधिक कंपनियां साइबर जोखिम को समझने और कम करने में सक्षम हैं। Nessus के आविष्कारकों ने Tenable.io में अपनी भेद्यता विशेषज्ञता को संयोजित किया है, जो उद्योग का पहला प्लेटफ़ॉर्म प्रदान करता है जो किसी भी कंप्यूटिंग प्लेटफ़ॉर्म पर किसी भी संपत्ति को रीयल-टाइम दृश्यता प्रदान करता है और सुरक्षित करता है। टेनेबल के ग्राहक आधार में फॉर्च्यून 53 का 500 प्रतिशत, ग्लोबल 29 का 2000 प्रतिशत और बड़ी सरकारी एजेंसियां शामिल हैं।