ट्रेंड माइक्रो कनेक्टेड कारों के क्षेत्र में सहयोग बढ़ा रहा है। फुजित्सु, हिताची और माइक्रोसॉफ्ट जापान के सहयोग से ट्रेंड माइक्रो कनेक्टेड वाहनों के लिए साइबर सुरक्षा उपाय विकसित करता है। हालांकि, उनके इंटरनेट से जुड़े होने के कारण, बुद्धिमान वाहनों को साइबर हमलों का खतरा है।

ट्रेंड माइक्रो, साइबर सुरक्षा समाधानों के दुनिया के अग्रणी प्रदाताओं में से एक, फुजित्सु, हिताची और माइक्रोसॉफ्ट जापान के साथ जुड़े वाहनों के लिए सुरक्षा समाधान विकसित कर रहा है। ये उद्योग के लिए मौजूदा साइबर सुरक्षा नियमों को लागू करने में कार निर्माताओं का समर्थन करते हैं।

कनेक्टेड कारों के लिए साइबर सुरक्षा विनियम

कनेक्टेड वाहनों का बाजार तेजी से बढ़ रहा है और वाहनों के बारे में डेटा और उनके आसपास की यातायात की स्थिति भविष्य में सुरक्षित गतिशीलता समाधानों के विकास में तेजी से महत्वपूर्ण भूमिका निभा रही है। हालांकि, उनके इंटरनेट से जुड़े होने के कारण, स्मार्ट वाहन साइबर हमलों के खतरे का सामना कर रहे हैं। इसलिए, साइबर हमलों की घटनाओं और संकेतों का मज़बूती से पता लगाने और उनका जवाब देने के लिए, कनेक्टेड वाहनों के साथ-साथ पूरे प्लेटफ़ॉर्म में निरंतर सुरक्षा और खतरे की निगरानी की आवश्यकता होती है। वाहन डेटा का व्यापक अवलोकन प्राप्त करने का यही एकमात्र तरीका है।

Fujitsu और Trend Micro कनेक्टेड वाहनों की सुरक्षा में सुधार करते हैं

इस साल से फुजित्सु लिमिटेड और ट्रेंड माइक्रो कनेक्टेड वाहनों और उनके क्लाउड इंफ्रास्ट्रक्चर के लिए सुरक्षा उपायों में सुधार के लिए दुनिया भर के कार निर्माताओं के साथ काम कर रहे हैं।

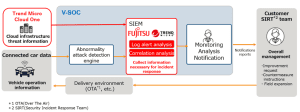

साझेदारी के हिस्से के रूप में, Fujitsu V-SOC सेवा (वाहन सुरक्षा संचालन केंद्र) के साथ जुड़े वाहनों के लिए एक सुरक्षा समाधान प्रदान कर रहा है, जापानी आईटी सुरक्षा प्रदाता से व्यापक क्लाउड सुरक्षा प्लेटफ़ॉर्म ट्रेंड माइक्रो क्लाउड वन के साथ, बैकएंड क्लाउड का पूरक है। -इन्फ्रास्ट्रक्चर की सुरक्षा करता है। वाहन में विसंगतियों का पता लगाने के लिए दोनों समाधान एक साथ काम करते हैं। इनमें शामिल हैं, उदाहरण के लिए, त्वरक पेडल या ब्रेक की खराबी। इसके अलावा, वे अनधिकृत संचार के लिए अतिरिक्त पहचान कार्यों की पेशकश करते हैं और क्लाउड इंफ्रास्ट्रक्चर में टेलीमैटिक्स सर्वर और सुरक्षा डेटा में हेरफेर करने का प्रयास करते हैं। व्यक्तिगत तत्वों को रिकॉर्ड किया जाता है और समग्र रूप से विश्लेषण किया जाता है।

संभावित साइबर हमलों का विज़ुअलाइज़ेशन

नई सेवाएं संभावित साइबर हमलों की एक व्यापक तस्वीर के विज़ुअलाइज़ेशन को सक्षम बनाती हैं। क्योंकि वे उन खतरों का पता लगाते हैं जो क्लाउड इन्फ्रास्ट्रक्चर से निकलते हैं, जो साइबर अपराधियों के लिए आकर्षक है, और इन पहचान कार्यों को वाहन में चेतावनी के साथ भी जोड़ते हैं। इसके अलावा, सेवाओं का उपयोग खतरों के शुरुआती बिंदुओं और साइबर हमलों के प्रभावों को निर्धारित करने के लिए किया जा सकता है। इससे उचित सुरक्षा उपाय शुरू करना संभव हो जाता है।

हिताची, माइक्रोसॉफ्ट जापान और ट्रेंड माइक्रो कनेक्टेड कारों की सुरक्षा के लिए हाथ मिलाते हैं

हमलों की बढ़ती संख्या के खिलाफ कई वैश्विक वाहनों की निगरानी और सुरक्षा करने में सक्षम समाधान के लिए क्लाउड सुरक्षा, आईटी सिस्टम और ऑटोमोटिव इंफ्रास्ट्रक्चर के बीच सावधानीपूर्वक समन्वय की आवश्यकता होती है। हिताची के वाहन और आईटी समाधान, ट्रेंड माइक्रो के वाहन और क्लाउड सुरक्षा समाधान और खतरे की जानकारी, और इसके अलावा, माइक्रोसॉफ्ट के क्लाउड प्लेटफॉर्म एक साथ जुड़े वाहनों के लिए एक समग्र समाधान बनाते हैं। इसमें कनेक्टेड कारों में सुरक्षा समाधान भी शामिल हैं जो वाहनों और परिधीय प्रणालियों पर साइबर हमलों का पता लगाते हैं, उनका विश्लेषण करते हैं और उनका मुकाबला करते हैं। संयुक्त रूप से विकसित समाधान वर्ष के अंत तक जापान में ऑटोमोबाइल निर्माताओं और आपूर्तिकर्ताओं के लिए शुरू किया जाना है और फिर विश्व स्तर पर उपलब्ध होगा।

सहयोग के हिस्से के रूप में निम्नलिखित सेवाएं प्रदान की जाती हैं:

- साइबर हमलों और वाहनों के लिए जोखिम का पता लगाएं और रोकें

- एक शक्तिशाली और सुरक्षित क्लाउड प्लेटफॉर्म प्रदान करना

- वाहन डेटा के संबंध में साइबर हमलों के व्यापक अवलोकन का दृश्य

साइबर सुरक्षा नियमों के बारे में अधिक जानें

वर्तमान में, ऑटोमोटिव साइबर सुरक्षा नियम यूरोप के लिए संयुक्त राष्ट्र आर्थिक आयोग (यूएनईसीई) वर्ल्ड फोरम फॉर हारमोनाइजेशन ऑफ व्हीकल रेगुलेशन (डब्ल्यूपी.29) वर्किंग पार्टी पर आधारित हैं। WP.29 विनियमन स्वायत्त ड्राइविंग को सक्षम करने के लिए वाहन के अंदर और बाहर खतरे की खुफिया जानकारी एकत्र करने, निगरानी करने और विश्लेषण करने के लिए एक प्रणाली की आवश्यकता को रेखांकित करता है। दुनिया भर के वाहन निर्माता इस गाइड के आधार पर जवाबी उपाय लागू कर रहे हैं।

इसके अलावा, ट्रेंड माइक्रो ने जुड़े वाहनों में साइबर सुरक्षा पर एक अध्ययन प्रकाशित किया। यह कनेक्टेड वाहनों के लिए साइबर सुरक्षा पर संयुक्त राष्ट्र के नए विनियमन को लागू करने में निर्माताओं, आपूर्तिकर्ताओं, प्राधिकरणों और सेवा प्रदाताओं का समर्थन करता है। यह उन साइबर जोखिमों का भी विश्लेषण करता है जिन्हें वर्तमान आवश्यकताओं में अभी तक शामिल नहीं किया गया है। पूरी रिपोर्ट"WP.29 UN R155 अटैक वेक्टर और उससे आगे के आधार पर कनेक्टेड कारों में साइबर सुरक्षा फोकस क्षेत्रों की पहचान करना' अंग्रेजी में ऑनलाइन उपलब्ध है।

TrendMicro.com पर अधिक

ट्रेंड माइक्रो के बारे में आईटी सुरक्षा के दुनिया के अग्रणी प्रदाताओं में से एक के रूप में, ट्रेंड माइक्रो डिजिटल डेटा एक्सचेंज के लिए एक सुरक्षित दुनिया बनाने में मदद करता है। 30 से अधिक वर्षों की सुरक्षा विशेषज्ञता, वैश्विक खतरा अनुसंधान और निरंतर नवाचार के साथ, ट्रेंड माइक्रो व्यवसायों, सरकारी एजेंसियों और उपभोक्ताओं के लिए सुरक्षा प्रदान करता है। हमारी XGen™ सुरक्षा रणनीति के लिए धन्यवाद, हमारे समाधान अग्रणी-एज वातावरण के लिए अनुकूलित रक्षा तकनीकों के एक क्रॉस-जेनरेशनल संयोजन से लाभान्वित होते हैं। नेटवर्क की खतरे की जानकारी बेहतर और तेज सुरक्षा को सक्षम बनाती है। क्लाउड वर्कलोड, एंडपॉइंट्स, ईमेल, IIoT और नेटवर्क के लिए अनुकूलित, हमारे कनेक्टेड समाधान तेजी से खतरे का पता लगाने और प्रतिक्रिया के लिए पूरे उद्यम में केंद्रीकृत दृश्यता प्रदान करते हैं।