Le rapport sur l'état de la sécurité XIoT de Team1 : 2022H 82 montre une augmentation des vulnérabilités IoT, des vulnérabilités auto-identifiées par le fournisseur et des vulnérabilités du micrologiciel entièrement ou partiellement corrigées. En moyenne, 125 vulnérabilités XIoT sont publiées et corrigées par mois.

Les divulgations de vulnérabilités dans les appareils IoT ont augmenté de 2022 % au premier semestre 57 par rapport aux six mois précédents. C'est ce que montre le nouveau State of XIoT Security Report: 1H 2022 de Claroty, le spécialiste de la sécurité des systèmes cyber-physiques (CPS). Au cours de la même période, les failles de sécurité révélées par les fabricants eux-mêmes ont augmenté de 69 % et ont ainsi dépassé pour la première fois le nombre de rapports de chercheurs indépendants en sécurité. Les vulnérabilités des micrologiciels entièrement ou partiellement corrigées ont augmenté de 79 %, une amélioration notable étant donné les défis de la correction des micrologiciels par rapport aux vulnérabilités logicielles.

Les zones OT et ICS sont également touchées

Préparé par l'équipe de recherche primée de Claroty, Team82, le rapport fournit une analyse complète des vulnérabilités publiées dans l'Internet des objets amélioré (XIoT), le réseau de systèmes cyber-physiques qui alimente la technologie opérationnelle (OT) et les systèmes de contrôle industriels (ICS ), l'Internet des objets médicaux (IoMT), les systèmes de gestion des bâtiments et l'IdO d'entreprise. Le rapport inclut les vulnérabilités découvertes par Team82 ainsi que celles provenant de sources ouvertes fiables. Il s'agit notamment de la National Vulnerability Database (NVD), de l'Industrial Control Systems Cyber Emergency Response Team (ICS-CERT), du CERT@VDE, du MITRE et des fournisseurs d'automatisation industrielle Schneider Electric et Siemens.

Autres résultats clés

- Appareils IdO : 15% des vulnérabilités ont été trouvées dans les appareils IoT. Il s'agit d'une augmentation significative par rapport aux 9 % du dernier rapport de Team82 pour le second semestre 2021. De plus, la combinaison des vulnérabilités IoT et IoMT (18,2 %) a surpassé les vulnérabilités informatiques (16,5 %) pour la première fois. Cela illustre la prise de conscience accrue des fabricants et des chercheurs en sécurité de la sécurité de ces objets connectés, qui peuvent servir de passerelles vers les réseaux.

- Vulnérabilités révélées par les fabricants eux-mêmes : Pour la première fois, les divulgations des fabricants (29 %) ont dépassé les rapports des chercheurs indépendants (19 %), se classant au deuxième rang derrière les sociétés de sécurité (45 %). Avec 214 CVE publiées, le nombre de vulnérabilités signalées a presque doublé par rapport au dernier semestre (127). Cela indique que de plus en plus de fournisseurs OT, IoT et IoMT mettent en place des programmes de divulgation des vulnérabilités et consacrent plus de ressources que jamais au test de la sécurité de leurs produits.

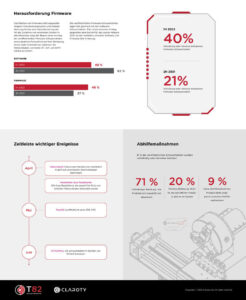

- firmware: Les vulnérabilités des micrologiciels publiées étaient presque équivalentes aux vulnérabilités des logiciels (46 % et 48 %, respectivement). Il s'agit d'une énorme augmentation par rapport au rapport du second semestre 2021, lorsque le rapport entre les logiciels (62 %) et les micrologiciels (37 %) était de près de 2:1. Le rapport montre également une augmentation significative des vulnérabilités des micrologiciels entièrement ou partiellement corrigées (40 % au premier semestre 2022 contre 21 % au second semestre 2021), ce qui est remarquable compte tenu des défis liés à la correction des micrologiciels en raison de cycles de mise à jour plus longs et de fenêtres de maintenance peu fréquentes. Cela est probablement dû à un intérêt croissant des chercheurs pour la sécurisation des appareils aux niveaux inférieurs du modèle Purdue, qui sont plus directement connectés au processus réel et représentent donc une cible plus attrayante pour les attaquants.

- Portée et criticité : En moyenne, 125 vulnérabilités XIoT sont publiées et corrigées par mois, pour un total de 2022 vulnérabilités divulguées au premier semestre 747. La grande majorité est classée comme élevée (46 %) ou critique (19 %) selon leur score CVSS.

- Auswirkungen : Près des trois quarts (71 %) des vulnérabilités ont un impact important sur la disponibilité des systèmes et des appareils. L'impact potentiel le plus courant est l'exécution non autorisée de code ou de commande à distance (représentant 54 % des vulnérabilités), suivie par des conditions de déni de service (crash, sortie ou redémarrage) à 43 %.

- Des mesures correctives: La mesure de remédiation la plus courante est la segmentation du réseau (recommandée pour 45 % des rapports de vulnérabilité), suivie par l'accès à distance sécurisé (38 %) et la protection contre les ransomwares, le phishing et le spam (15 %).

- Équipe 82: Team82 continue d'être à la pointe de la recherche sur les vulnérabilités OT, découvrant 2022 vulnérabilités au premier semestre 44 pour un total de 335 vulnérabilités à ce jour.

Les résultats complets, une analyse approfondie et des mesures supplémentaires pour se protéger contre les accès non autorisés et les risques peuvent être trouvés dans le rapport semestriel sur l'état de la sécurité XIoT de Claroty : 1H 2022.

Plus sur Claroty.com

À propos de Claroty Claroty, la société de cybersécurité industrielle, aide ses clients mondiaux à découvrir, protéger et gérer leurs actifs OT, IoT et IIoT. La plate-forme complète de la société s'intègre de manière transparente à l'infrastructure et aux processus existants des clients et offre une large gamme de contrôles de cybersécurité industrielle pour la transparence, la détection des menaces, la gestion des risques et des vulnérabilités et l'accès à distance sécurisé - avec un coût total de possession considérablement réduit.