Les attaques par leurre, également appelées attaques de reconnaissance, sont généralement des e-mails au contenu très court ou vide. L'objectif est de vérifier les comptes de messagerie des victimes. Conseils pour vous protéger des attaques leurres de Barracuda Networks.

Face à la professionnalisation progressive des cybercriminels, les entreprises doivent être en mesure de parer aux attaques de toutes sortes. Néanmoins, avec des attaques extrêmement élaborées, il existe un risque que des pirates puissent s'infiltrer dans le réseau et se déplacer sans se faire remarquer. Afin d'utiliser une telle urgence pour élucider l'autre côté, il existe désormais des technologies qui sont stockées dans des applications Web ou des terminaux à l'aide de leurres et qui ne peuvent être trouvées que par des acteurs aux intentions malveillantes. C'est la bonne nouvelle. À l'inverse, les cybercriminels utilisent de plus en plus des leurres pour recueillir des informations qu'ils peuvent utiliser pour planifier de futures attaques de phishing ciblées.

Préparez-vous aux attaques de phishing

Les attaques par leurre, également appelées attaques de reconnaissance, sont généralement des e-mails au contenu très court ou vide. L'objectif est soit de vérifier l'existence du compte de messagerie de la victime en ne renvoyant pas d'e-mails "non distribuables", soit d'engager la victime dans une conversation qui peut se terminer de manière malveillante par des transferts d'argent ou des informations d'identification divulguées.

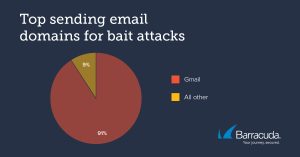

Afin de pouvoir opérer sans être détectés, les criminels utilisent généralement de nouveaux comptes de messagerie avec des fournisseurs gratuits tels que Gmail, Yahoo ou Hotmail pour envoyer leurs attaques. Ils font attention à un faible volume de transmission afin d'éviter des anomalies de masse ou basées sur des anomalies.

De nombreuses entreprises passent inaperçues lors d'attaques leurres

Les criminels utilisent de nouveaux comptes de messagerie avec des fournisseurs gratuits comme Gmail pour envoyer leurs attaques (Image : Barracuda).

Bien que le nombre total d'attaques par leurre soit encore faible, ce n'est pas rare ou moins dangereux : les analystes de Barracuda ont constaté qu'un peu plus de 35 % des 10.500 XNUMX entreprises analysées ont été touchées par au moins une attaque par leurre en septembre dernier, avec en moyenne trois boîtes aux lettres différentes chacune. entreprises ont reçu l'un de ces messages.

Comment fonctionnent les attaques leurres ?

Il est dans la nature des choses que les attaques par leurre précèdent une attaque de phishing ciblée. Les analystes de sécurité de Barracuda ont mené une expérience en répondant à l'un des leurres envoyés qui se trouvait dans la boîte aux lettres d'un employé.

L'attaque originale - datée du 10 août - était un e-mail avec la ligne d'objet "HI" suivie d'un champ de texte vide. Le 15 août, l'employé a répondu avec le contenu de l'e-mail : "Bonjour, comment puis-je vous aider ?". 48 heures plus tard, une attaque de phishing ciblée est lancée sur le compte de messagerie de l'employé. L'e-mail d'origine a été conçu pour vérifier l'existence de la boîte aux lettres et la volonté de la victime de répondre aux e-mails.

Comment se protéger des attaques leurres ?

L'IA peut détecter et bloquer les attaques par leurre. Les technologies de filtrage traditionnelles sont largement impuissantes lorsqu'il s'agit de repousser les attaques par leurre. Ils ne contiennent aucune charge utile malveillante et proviennent généralement de fournisseurs de messagerie réputés. Une défense basée sur l'IA aide beaucoup mieux. Il utilise des données obtenues à partir de diverses sources telles que des graphiques de communication, des systèmes de réputation et des analyses au niveau du réseau pour protéger les victimes potentielles de telles attaques.

Formation pour reconnaître et signaler les attaques par leurre. La formation aide à éduquer les employés sur la façon de reconnaître et de ne pas répondre aux attaques leurres, mais assurez-vous de les signaler aux équipes informatiques et de sécurité. Des exemples d'attaques par leurre devraient faire partie des campagnes de formation et de simulation de sensibilisation à la sécurité.

Les techniques d'IA sont utiles pour la détection

Les attaques par leurre ne doivent pas disparaître dans les boîtes de réception des utilisateurs. Lorsque des attaques par leurre sont détectées, il est important de les supprimer des boîtes de réception des utilisateurs dès que possible avant qu'ils n'ouvrent le message ou n'y répondent.

La réponse automatisée aux incidents peut aider à identifier et à corriger les attaques leurres en quelques minutes, empêchant l'attaque de se propager davantage ou faisant de l'organisation une cible future.

Plus sur Barracuda.com

À propos des réseaux Barracuda Barracuda s'efforce de rendre le monde plus sûr et estime que chaque entreprise devrait avoir accès à des solutions de sécurité à l'échelle de l'entreprise compatibles avec le cloud, faciles à acheter, à déployer et à utiliser. Barracuda protège les e-mails, les réseaux, les données et les applications avec des solutions innovantes qui évoluent et s'adaptent tout au long du parcours client. Plus de 150.000 XNUMX entreprises dans le monde font confiance à Barracuda pour se concentrer sur la croissance de leur activité. Pour plus d'informations, rendez-vous sur www.barracuda.com.