Une nouvelle étude Sophos révèle la menace croissante du Dropper-as-a-Service. Déguisés en logiciels piratés, les soi-disant droppers livrent des paquets entiers de logiciels malveillants, y compris des programmes de vol d'informations, de fraude au clic et bien plus encore.

Sophos a publié une nouvelle étude intitulée Fake Pirated Software Serves Up Malware Droppers as a Service. L'étude décrit comment les cybercriminels utilisent des droppers, des programmes qui servent de chevaux de Troie pour les logiciels malveillants, pour fournir une variété de contenus malveillants et indésirables aux personnes à la recherche de versions piratées d'applications professionnelles et grand public populaires.

De faux logiciels piratés proposent des droppers de logiciels malveillants en tant que service

Les services payants de téléchargement et d'abandon existent depuis longtemps et les opérateurs criminels en tirent beaucoup d'argent. Des recherches récentes de Sophos suggèrent que ce succès est en partie dû à la demande toujours élevée d'applications piratées. De plus, les services payants de ce type permettent à des cybercriminels encore moins qualifiés de réaliser des vols massifs de données ou même des fraudes à la crypto-monnaie à moindre coût. Les fournisseurs de dropper-as-a-service maximisent efficacement les profits en regroupant une gamme de contenus malveillants ou indésirables dans des droppers et en bombardant les victimes d'une gamme d'applications malveillantes en un seul téléchargement.

Le travail à domicile augmente également le risque

Au cours des 18 derniers mois, des millions de personnes ont travaillé à domicile, utilisant souvent des appareils personnels, augmentant encore le risque de téléchargements malveillants de compte-gouttes pour les entreprises. Dans le même temps, les objectifs d'entreprise beaucoup plus lucratifs sont également à la portée des cybercriminels qui n'ont généralement pas la compétence pour des attaques complexes. Par exemple, les enquêtes des SophosLabs ont découvert des droppers contenant des portes dérobées comme Glupteba, ainsi que le vol de malwares comme Raccoon Stealer et Crypto Bot. Heureusement, en termes de sécurité, les logiciels malveillants délivrés par les droppers se distinguent facilement des logiciels sûrs, soit par leur signature, soit par leur comportement. Cependant, les packages malveillants sont souvent contenus dans des archives chiffrées. La plupart des technologies de sécurité ne détectent les fichiers malveillants que lorsqu'ils sont extraits.

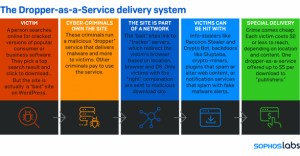

Comment fonctionne Dropper-as-a-Service

Les SophosLabs ont récemment publié une étude sur le Raccoon Stealer, qui a été distribué dans le cadre d'un package de code malveillant par un dropper-as-a-service. Suite à cette recherche, les chercheurs ont analysé comment ces services de compte-gouttes délivrent leurs différentes données. Le schéma suivant montre ce qui se passe lorsqu'un téléchargement est cliqué sur ce qui semble être un logiciel piraté, mais qui est en fait un lanceur de logiciels malveillants déguisé :

Protection contre les logiciels malveillants de compte-gouttes

Sophos recommande aux entreprises de revoir leurs logiciels de sécurité, leurs paramètres et leurs stratégies pour s'assurer que les téléchargements malveillants et indésirables sont détectés et bloqués. Cela inclut une approche robuste du filtrage Web. Le logiciel malveillant caché dans un package de compte-gouttes peut ne pas être découvert tant qu'il n'est pas décompressé. À ce stade, cependant, il se peut qu'il soit déjà sur le réseau. Un bon filtre Web vérifie non seulement les téléchargements réguliers, mais également le trafic réseau crypté. Selon une étude de Sophos, plus de la moitié des logiciels malveillants utilisent désormais le chiffrement TLS (Transport Layer Security) pour communiquer. Les filtres Web empêchent également les entreprises et leurs employés de se connecter à des serveurs dangereux ou non fiables en bloquant les domaines et les URL malveillants.

Les organisations doivent également compléter la sécurité du réseau avec une protection à jour des terminaux qui inclut des capacités de détection comportementale sur tous les appareils utilisés par les employés pour l'accès à distance. Par exemple, Sophos Firewall et Intercept X for Endpoints offrent toutes ces fonctionnalités et plus encore, y compris la protection contre les ransomwares.

Plus sur Sophos.com

À propos de Sophos Plus de 100 millions d'utilisateurs dans 150 pays font confiance à Sophos. Nous offrons la meilleure protection contre les menaces informatiques complexes et la perte de données. Nos solutions de sécurité complètes sont faciles à déployer, à utiliser et à gérer. Ils offrent le coût total de possession le plus bas du secteur. Sophos propose des solutions de chiffrement primées, des solutions de sécurité pour les terminaux, les réseaux, les appareils mobiles, la messagerie et le Web. Vous bénéficiez également de l'assistance des SophosLabs, notre réseau mondial de centres d'analyse propriétaires. Le siège social de Sophos se trouve à Boston, aux États-Unis, et à Oxford, au Royaume-Uni.