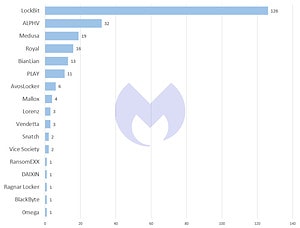

LockBit continue de façonner la scène des ransomwares. Le groupe de ransomwares est à nouveau en tête de liste des groupes vendant des ransomwares en tant que service (RaaS). En février 2023, LockBit a signalé un total de 126 victimes sur sa page de fuite, selon l'analyse de l'équipe de renseignement sur les menaces de Malwarebytes.

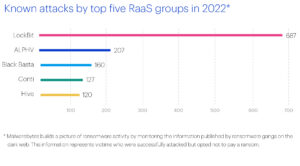

Ce n'est pas pour rien que l'équipe de renseignement sur les menaces de Malwarebytes LockBit a nommé dans son rapport "État des logiciels malveillants 2023' comme l'une des cinq principales cybermenaces pour les entreprises en 2023. Dès 2022, LockBit s'est constamment avéré être de loin le groupe de ransomwares le plus actif. Selon Malwarebytes, il était responsable de près d'un tiers de toutes les attaques RaaS connues au cours de la seule année dernière. Ils représentent également près de 3,5 fois plus d'attaques que le deuxième plus grand groupe de rançongiciels, ALPHV (alias BlackCat). Malwarebytes LockBit a pu attribuer un total de 2022 attaques en 687, et seulement 207 attaques au groupe ALPHV.

LockBit : Nouveau record pour les demandes de rançon

LockBit bat également des records en février 2023 pour le montant des demandes de rançon. Alors que la demande de rançon connue la plus élevée de LockBit était de 2022 millions de dollars en 50 - à l'époque adressée à l'équipementier automobile allemand Continental - LockBit a demandé 80 millions de dollars au British Royal Mail le mois dernier.

Lorsque Royal Mail a refusé cette demande, LockBit a publié les données volées de l'entreprise ainsi que l'historique des discussions qui ont révélé les négociations entre les deux parties. Cela donne des informations intéressantes sur le déroulement des négociations professionnelles sur les ransomwares. Malwarebytes a suggéré que Royal Mail n'avait jamais eu l'intention de payer la rançon de 80 millions de dollars. Au lieu de cela, Malwarebytes a remarqué des tactiques de négociation intelligentes de la part de Royal Mail - par exemple, pour gagner du temps dans la négociation ou pour gagner la confiance de LockBit. Une discussion entre Mark Stockley, Cybersecurity Evangelist chez Malwarebytes, David Ruiz, Senior Privacy Advocate chez Malwarebytes, et Zach Hinkle, Social Media Manager chez Malwarebytes, fournit également plus d'informations sur les négociations de Royal Mail.

Après LockBit, ALPHV (alias BlackCat), Medusa et Royal étaient en tête de la liste des attaques de ransomware connues en février 2023. L'équipe de renseignement sur les menaces de Malwarebytes a attribué 32 attaques à ALPHV en février, Medusa 19 attaques et Royal 16 attaques.

ALPHV et Royal : menace pour le secteur de la santé

ALPHV et Royal sont actuellement considérés comme une menace majeure pour les organisations de santé. Le département américain de la Santé et des Services sociaux (HHS) a même publié un rapport détaillé en janvier 2023 détaillant la menace que les deux groupes de rançongiciels font peser sur le secteur de la santé. Cependant, en février 2023, les deux groupes semblaient n'avoir attaqué qu'un seul organisme de santé. L'attaque ALPHV contre le réseau de santé de Lehigh Valley en Pennsylvanie est connue. Toutes les autres victimes du mois dernier sont venues d'autres secteurs, notamment la fabrication, la logistique et les services.

Medusa : Nouvelles activités en février

🔎 Attaques connues des 5 principaux groupes RaaS, Source : State of Malware 2023 (Image : Malwarebytes).

Le groupe de rançongiciels Medusa est le troisième groupe de rançongiciels le plus actif en février 2023 avec 20 victimes publiées sur leur page de fuites. Depuis que Malwarebytes a introduit le nouveau groupe de rançongiciels Royal en novembre 2022, aucun autre nouveau groupe n'a attiré l'attention avec des niveaux d'activité aussi élevés. Parmi les victimes figurent, par exemple, Tonga Communications Corporation (TCC), une société de télécommunications appartenant à l'État du Royaume océanique des Tonga, ou PetroChina Indonesia, une société pétrolière et gazière d'Indonésie.

États-Unis : pays les plus touchés par les attaques de rançongiciels

En ce qui concerne la répartition des attaques de ransomwares par pays, les États-Unis sont à nouveau de loin la cible la plus fréquente en février 2023 avec 115 attaques. En Europe, les pays suivants ont été touchés : le Royaume-Uni avec XNUMX attentats, la France avec XNUMX attentats, l'Italie avec sept attentats et l'Allemagne avec cinq attentats.

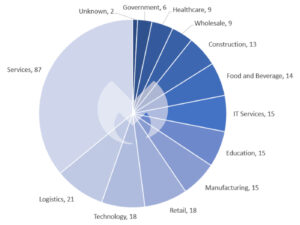

Industries : cibler le secteur des services

Comme en janvier 2023, le secteur des services se démarque parmi les industries avec 87 attaques en février 2023. Les secteurs de la logistique, de la technologie et du commerce de détail sont également remarquables. Dans l'ensemble, il semble également que les groupes de rançongiciels ciblent à nouveau les grandes organisations. Par exemple, en février 2023, l'agence fédérale US Marshals Service (USMS) a été victime d'une attaque par ransomware. Les agresseurs ont réussi à pénétrer dans l'agence et à obtenir des informations sensibles sur les employés et les personnes en fuite.

Alors que les rançongiciels ont souvent frappé les gouvernements locaux et les municipalités en 2022, les attaques contre les agences fédérales restent relativement rares. Cependant, l'attaque USMS est la preuve qu'aucune organisation n'est à l'abri des ransomwares. On ne sait pas encore qui est responsable de l'attaque et si une demande de rançon a été faite.

Plus sur Malwarebytes.com

À propos de Malwarebytes Malwarebytes protège les particuliers et les entreprises contre les menaces dangereuses, les ransomwares et les exploits que les programmes antivirus ne détectent pas. Malwarebytes remplace complètement les autres solutions antivirus pour éviter les menaces de cybersécurité modernes pour les utilisateurs privés et les entreprises. Plus de 60.000 XNUMX entreprises et des millions d'utilisateurs font confiance aux solutions d'apprentissage automatique innovantes de Malwarebyte et à ses chercheurs en sécurité pour éviter les menaces émergentes et éliminer les logiciels malveillants qui manquent aux solutions de sécurité obsolètes. Visitez www.malwarebytes.com pour plus d'informations.